OpenAI fuite Mixpanel rappelle que même les géants de l’IA restent vulnérables dès qu’ils confient leurs données à des prestataires tiers. L’incident de novembre 2025 n’a pas compromis de mots de passe ni de prompts, mais il a exposé des métadonnées exploitables pour des attaques de phishing et d’ingénierie sociale à grande échelle. Cette chronique analyse les faits, l’impact et les lignes rouges révélées par cet incident, afin de montrer pourquoi des architectures souveraines comme PassCypher HSM PGP et PassCypher NFC HSM deviennent essentielles pour protéger les accès sans bases centralisées.

Résumé express — Ce qu’il faut retenir de la fuite OpenAI / Mixpanel

Ce résumé express se lit en ≈ 4 minutes. Il présente les faits essentiels, l’impact stratégique et les enseignements souverains à retenir.

La fuite OpenAI / Mixpanel montre que même les acteurs majeurs de l’IA restent exposés lorsqu’ils externalisent l’analyse de leurs usages. L’incident de novembre 2025 n’a pas compromis de mots de passe, de clés API ou de prompts, mais il a révélé des métadonnées sensibles permettant de cibler précisément les développeurs et organisations utilisant l’API.

Principe — Le prestataire tiers comme point de fragilité

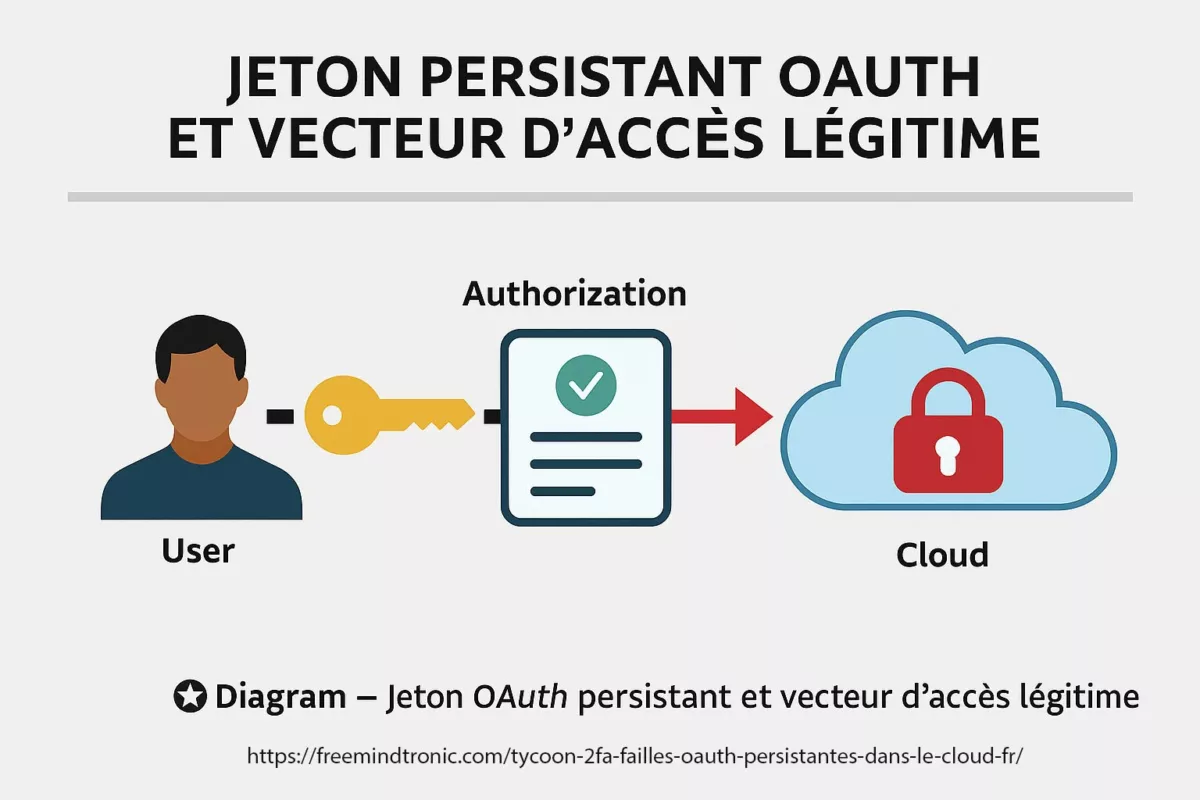

Mixpanel, ancien fournisseur d’analytique pour OpenAI, collectait et corrélait les données d’usage. Sa compromission a permis l’export non autorisé de métadonnées issues de comptes API : adresses email, noms de comptes, systèmes d’exploitation, navigateurs et localisations approximatives. Pour l’utilisateur final, aucun changement visible. En coulisse, un accès indirect aux identités techniques se constituait.

Constat — Les métadonnées comme vecteur d’attaque

Même sans mots de passe, ces informations permettent de créer des campagnes de phishing et d’ingénierie sociale très crédibles : messages adaptés aux usages réels, aux rôles, aux fuseaux horaires et aux environnements techniques. Les métadonnées deviennent un levier d’attaque industrialisé.

Enjeu — Pourquoi Mixpanel a-t-il été ciblé ?

L’incident se produit dans un contexte de durcissement réglementaire et d’adoption accélérée de l’IA générative en entreprise. Cibler un prestataire d’analytique situé au cœur de la chaîne opérationnelle d’OpenAI revient à viser un point d’observation privilégié des usages et des profils à forte valeur informationnelle.

Enjeu souverain — Ce que cette fuite révèle pour les organisations

La fuite OpenAI / Mixpanel agit comme un avertissement : plus une plateforme dépend de prestataires tiers, plus elle multiplie les surfaces d’attaque invisibles. La protection ne repose pas sur l’ajout de clauses contractuelles, mais sur la conception même des architectures : réduction des données stockées, cloisonnement strict, recours à des HSM hors ligne et limitation drastique de la circulation des métadonnées d’identité.

Paramètres de lecture

Résumé express : ≈ 4 min

Résumé avancé : ≈ 6 min

Chronique complète : ≈ 28–30 min

Date de publication : 2025-11-29

Dernière mise à jour : 2025-11-29

Niveau de complexité : Souverain & Technique

Densité technique : ≈ 68 %

Langues disponibles : FR · EN · ES · CAT

Focal thématique : OpenAI, Mixpanel, métadonnées, phishing

Type éditorial : Chronique — Freemindtronic Cyberculture Series

Niveau d’enjeu : 7.9 / 10 — Souveraineté & données

Court résumé

- Le Mixpanel breach n’expose pas de mots de passe ni de prompts, mais des métadonnées d’identité à haute valeur d’attaque.

- Ces métadonnées suffisent pour des campagnes de phishing ciblées contre les comptes API OpenAI.

- L’incident révèle une illusion de maîtrise dans les architectures dépendantes d’analytics tiers.

- Les approches souveraines basées sur HSM hors ligne et l’absence de bases centralisées rendent impossible un “Mixpanel local”.

- PassCypher HSM PGP et NFC HSM proposent un modèle où les secrets ne vivent jamais dans le cloud.

⮞ Synthèse express

La fuite OpenAI / Mixpanel n’est pas une anomalie périphérique. Elle met en lumière un écosystème vulnérable où la dépendance aux prestataires tiers expose des identités techniques et relationnelles de grande valeur. La question n’est pas “pourquoi Mixpanel”, mais : “pourquoi des métadonnées critiques dépendaient-elles d’un prestataire d’analytique externe ?”

Points saillants — Lignes de force

- Le Mixpanel breach illustre la fragilité des dépendances externes dans les architectures d’IA.

- Les métadonnées exposées suffisent à construire des attaques de phishing crédibles et ciblées.

- La rupture de confiance est majeure pour les développeurs et les entreprises qui utilisent l’API.

- Les incidents OpenAI (2023, 2024, 2025) dessinent une récurrence systémique autour des services tiers et des architectures centralisées.

- Seules des architectures souveraines (HSM, chiffrement local, absence de bases centralisées) empêchent l’apparition d’un « Mixpanel local ».

Résumé avancé — Fuite OpenAI / Mixpanel, illusion de maîtrise et ligne rouge pour les architectures centralisées

Lecture avancée ≈ 6 min — La fuite OpenAI / Mixpanel révèle une contradiction profonde : les grandes plateformes d’IA affirment contrôler entièrement leur environnement, alors qu’elles reposent en réalité sur une constellation de prestataires tiers pour l’analytique, la supervision, la facturation et la sécurité applicative. Pendant des années, des métadonnées critiques issues de l’usage de l’API ont transité par Mixpanel. L’incident de 2025 montre que même sans fuite de contenus ou de secrets cryptographiques, la confiance peut s’effondrer dès que la gouvernance des métadonnées échappe à la plateforme centrale.

Principe — Le prestataire tiers comme talon d’Achille

Mixpanel ne crée pas la collecte d’analytique, mais il devient la surface d’agrégation où se croisent les signaux faibles d’usage : endpoints utilisés, environnements techniques, structures d’organisation, zones géographiques. Une fois compromis, ce type de prestataire devient un capteur privilégié permettant de cartographier les cibles les plus intéressantes.

Constat — Les métadonnées comme arme

Les attaquants n’ont pas besoin d’accéder aux prompts ou aux clés API. Les métadonnées suffisent pour élaborer des campagnes de phishing sur mesure : faux messages de sécurité OpenAI, annonces d’usage anormal, fausses migrations de facturation ou demandes de rotation de clés. Lorsque ces messages s’appuient sur le contexte réel d’usage, leur efficacité augmente fortement.

Enjeu — Pourquoi Mixpanel à ce moment précis ?

L’incident survient au moment où les organisations industrialisent leurs usages d’IA générative et où les régulations s’intéressent davantage aux chaînes de sous-traitance de données. Un prestataire d’analytique devient alors une position d’observation idéale pour perturber la confiance dans la plateforme centrale, tout en restant en apparence périphérique.

Enjeu souverain — Ce que la fuite révèle pour les autres acteurs

La fuite OpenAI / Mixpanel agit comme une démonstration : plus les plateformes dépendent de prestataires tiers, plus elles exposent leurs utilisateurs à des risques systémiques. La protection durable repose sur une révision de l’architecture elle-même : minimisation de la collecte, cloisonnement, recours à des HSM pour l’identité et les secrets et réduction drastique de la circulation des empreintes d’usage.

⮞ Synthèse avancée

La fuite OpenAI / Mixpanel n’est pas un incident isolé. Elle illustre les limites d’une souveraineté déclarée mais affaiblie par une forte dépendance aux prestataires tiers. La question structurante est désormais : « comment concevoir des systèmes qui ne fabriquent plus de Mixpanel, ni en externe ni en interne ? »

Les chroniques affichées ci-dessus ↑ appartiennent à la rubrique Sécurité Digital. Elles prolongent l’analyse des architectures souveraines, des marchés noirs de données et des outils de surveillance. Cette sélection complète la présente chronique consacrée à l’OpenAI Mixpanel breach et aux risques systémiques liés aux prestataires tiers.

Chronique — OpenAI / Fuite Mixpanel et architectures souveraines

Le Mixpanel breach n’est pas un simple incident technique ni une “petite fuite” périphérique. Il met en lumière une fragilité structurelle : les grandes plateformes d’IA se présentent comme des écosystèmes parfaitement maîtrisés, alors qu’elles reposent sur une chaîne de prestataires tiers qui accumulent des données analytiques sensibles.

Dans cette affaire, ce ne sont pas les prompts ni les clés API qui ont fui, mais des métadonnées d’identité et de contexte : adresses email, noms de comptes, systèmes d’exploitation, navigateurs, zones géographiques. Suffisamment pour mener des campagnes de phishing chirurgicales contre des développeurs et des organisations qui valent infiniment plus qu’un compte “grand public”.

Derrière la promesse de sécurité “by design”, le Mixpanel breach révèle une illusion de souveraineté : les utilisateurs pensent dialoguer avec une plateforme centrale (OpenAI), alors qu’une partie critique de leur empreinte numérique est collectée, corrélée et potentiellement exposée via des prestataires invisibles. C’est ce décalage entre la perception et la réalité opérationnelle que cette chronique va démonter.

Impact & statistiques — OpenAI fuite Mixpanel et portée réelle de la fuite de métadonnées

Cadre stratégique

Tout d’abord, après avoir posé le cadre stratégique de la OpenAI fuite Mixpanel, il est nécessaire de descendre au niveau des chiffres. En effet, une violation de données ne se mesure pas seulement en nombre de lignes exportées : elle se mesure surtout en surface exploitable pour les attaquants.

Population affectée

Par ailleurs, dans le cas de l’OpenAI fuite Mixpanel, l’incident a touché uniquement les utilisateurs de la plateforme développeurs (API OpenAI), et non les comptes ChatGPT grand public. C’est pourtant cette population qui concentre les enjeux les plus élevés : accès aux systèmes d’information, intégrations critiques, automatisations sensibles.

Détails de l’incident

- Scope : développeurs, équipes techniques et organisations utilisant platform.openai.com avec Mixpanel activé.

- Données exposées : nom du compte API, adresse email, identifiants de compte ou d’organisation, système d’exploitation, navigateur, localisation approximative (ville / État / pays), sites web référents.

- Volume : nombre exact non communiqué. OpenAI évoque un « nombre limité d’utilisateurs API » concernés, sans chiffre public.

- Risques : campagnes de phishing très ciblées, attaques de ingénierie sociale visant des administrateurs techniques et des décideurs.

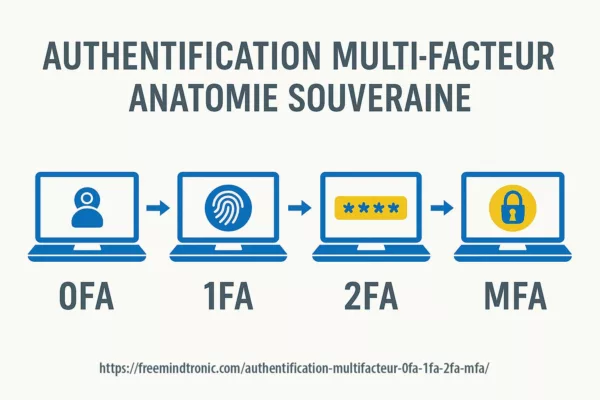

- Réponse : en conclusion, OpenAI a rompu le lien avec Mixpanel, lancé un audit des datasets, notifié les utilisateurs et rappelé les bonnes pratiques MFA.

Tableau récapitulatif

| Élément | Détails (OpenAI fuite Mixpanel) |

|---|---|

| Date de détection chez Mixpanel | 9 novembre 2025 — accès non autorisé à une partie de l’infrastructure |

| Transmission du dataset à OpenAI | 25 novembre 2025 — partage du jeu de données exposé pour analyse |

| Fenêtre de disclosure publique | communiqué officiel OpenAI le 26 novembre 2025, relais média à partir du 27 novembre 2025. |

| Comptes concernés | Utilisateurs API (plateforme développeurs), pas d’impact direct sur les comptes ChatGPT “grand public” |

| Type de données exposées | Métadonnées d’identification et d’usage : noms, emails, OS, navigateur, localisation |

| Données non compromises | Mots de passe, clés API, prompts, logs de requêtes, paiements, documents sensibles |

Analyse finale

En pratique, cette OpenAI fuite Mixpanel peut sembler “limitée” : aucun mot de passe, aucune clé API, aucun prompt. Toutefois, pour un attaquant spécialisé dans le hameçonnage ciblé, un tel jeu de données est une carte précise des cibles à aborder en priorité. C’est cette dissymétrie entre la perception de gravité et la valeur opérationnelle qu’il faut intégrer dans toute stratégie de souveraineté numérique.

Que faire si je suis concerné par l’OpenAI fuite Mixpanel ?

- Vérifier les accès API : revoir les clés actives, supprimer celles qui ne sont plus utilisées, segmenter les environnements (production, test, R&D).

- Renforcer l’authentification : imposer le MFA sur tous les comptes OpenAI critiques, privilégier un générateur TOTP souverain (HSM, PassCypher, etc.).

- Surveiller les emails suspects : être particulièrement vigilant aux messages se présentant comme des “alertes de sécurité OpenAI” ou des “mises à jour de facturation”.

- Cartographier les prestataires tiers : identifier qui voit quoi (analytics, monitoring, facturation) et réduire les flux de métadonnées au strict nécessaire.

- Commencer une trajectoire souveraine : tester une gestion locale des secrets via PassCypher HSM PGP ou PassCypher NFC HSM sur un périmètre pilote.

Contexte CVE & vulnérabilités — un incident sans CVE mais riche en enseignements

Une fois l’impact chiffré posé, il est tentant de chercher un numéro de vulnérabilité pour classer l’OpenAI Mixpanel breach. Pourtant, cette fuite de métadonnées n’entre pas dans les cases habituelles : aucun CVE, pas d’exploit de bibliothèque célèbre, pas de patch de sécurité à déployer côté client.

L’incident relève d’une compromission d’infrastructure interne chez Mixpanel, sur fond de campagne de smishing et de social engineering visant les employés. La conséquence : un export de dataset contenant des métadonnées de comptes API OpenAI.

- Aucun identifiant CVE public associé à l’incident.

- Nature de l’attaque : compromission d’un prestataire d’analytics, pas d’exploitation d’une faille de code OpenAI.

- Type de vulnérabilité : faiblesse dans la gestion des accès internes, la protection des sessions et la défense contre le smishing.

- Effet systémique : exposition de metadata OpenAI exploitable pour des campagnes ciblées.

| Aspect | Incident CVE classique | OpenAI Mixpanel breach (prestataire tiers) |

|---|---|---|

| Cause principale | Vulnérabilité logicielle documentée (buffer overflow, injection, etc.) | Compromission d’un prestataire tiers via social engineering |

| Référence | Identifiant CVE public | Aucun CVE — incident décrit dans des posts d’incident et des rapports |

| Remédiation | Patch logiciel, mise à jour de version | Rupture de partenariat, rotation de secrets, audit des fournisseurs |

| Surface de risque | Composant logiciel ciblé | Ensemble de la chaîne d’outils analytiques et de fuite de métadonnées |

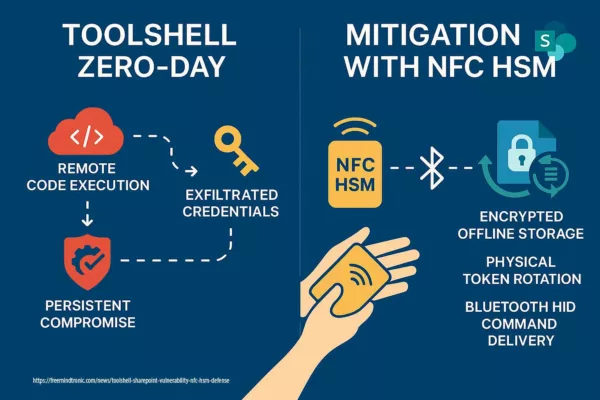

En d’autres termes, l’OpenAI Mixpanel breach metadata nous rappelle que toutes les failles importantes ne sont pas cataloguées dans une base CVE. Les architectures fondées sur des prestataires tiers peuvent être parfaitement à jour sur le plan logiciel tout en restant vulnérables sur le plan organisationnel. C’est précisément là que les approches HSM PGP et NFC HSM prennent tout leur sens :

elles réduisent la valeur exploitable de ces métadonnées en déplaçant les secrets critiques hors de portée.

Incidents passés — chronologie des failles OpenAI et répétition des mêmes faiblesses

L’OpenAI Mixpanel breach ne surgit pas dans le vide. Elle s’inscrit dans une série d’incidents qui, pris isolément, pourraient être qualifiés de “limités”, mais qui, mis bout à bout, dessinent une trajectoire préoccupante en matière de souveraineté numérique.

- Mars 2023 — Bug Redis exposant des historiques de conversations et des informations de paiement via ChatGPT.

- 2024 — Vulnérabilités API permettant des exfiltrations indirectes de prompts et de données de contexte.

- Novembre 2025 — OpenAI Mixpanel breach exposant des métadonnées d’utilisateurs API (noms, emails, OS, localisation).

Dans chacun de ces cas, la fuite de données OpenAI met en jeu des maillons différents : moteur de base de données, API, prestataire d’analytics. Pourtant, le résultat est le même : une fragmentation de la confiance et un renforcement du pouvoir de nuisance des attaquants.

Weak Signals — Signaux faibles avant la rupture

Avant même l’OpenAI Mixpanel breach, plusieurs signaux faibles circulaient : multiplication des prestataires dans la chaîne d’outils, manque de transparence sur les analytics, absence de modèle souverain pour l’authentification et la gestion des secrets. L’incident Mixpanel ne fait que transformer ces signaux en alerte majeure.

C’est ce contexte cumulatif qui rend particulièrement pertinente une bascule vers des modèles comme PassCypher HSM PGP et PassCypher NFC HSM : ils visent précisément à casser cette dépendance aux bases centralisées et aux prestataires analytiques, en ramenant les secrets à un périmètre où l’on peut réellement parler de souveraineté numérique.

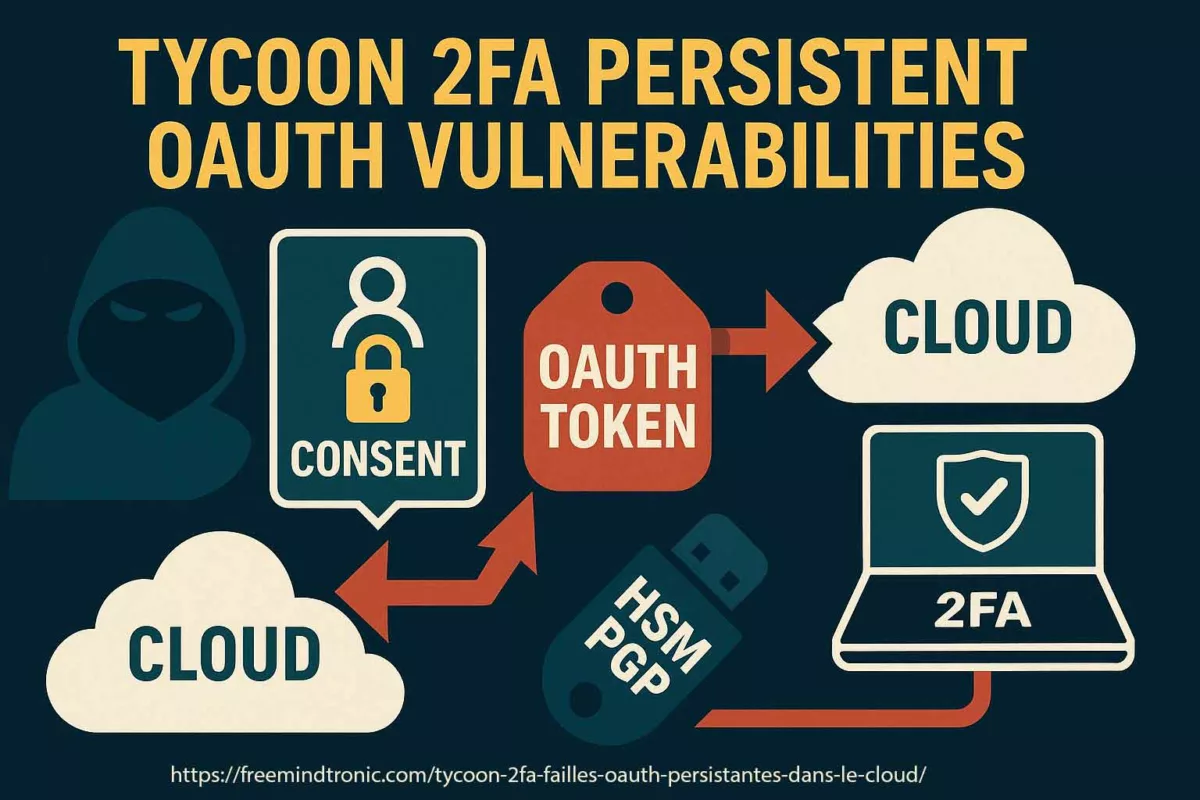

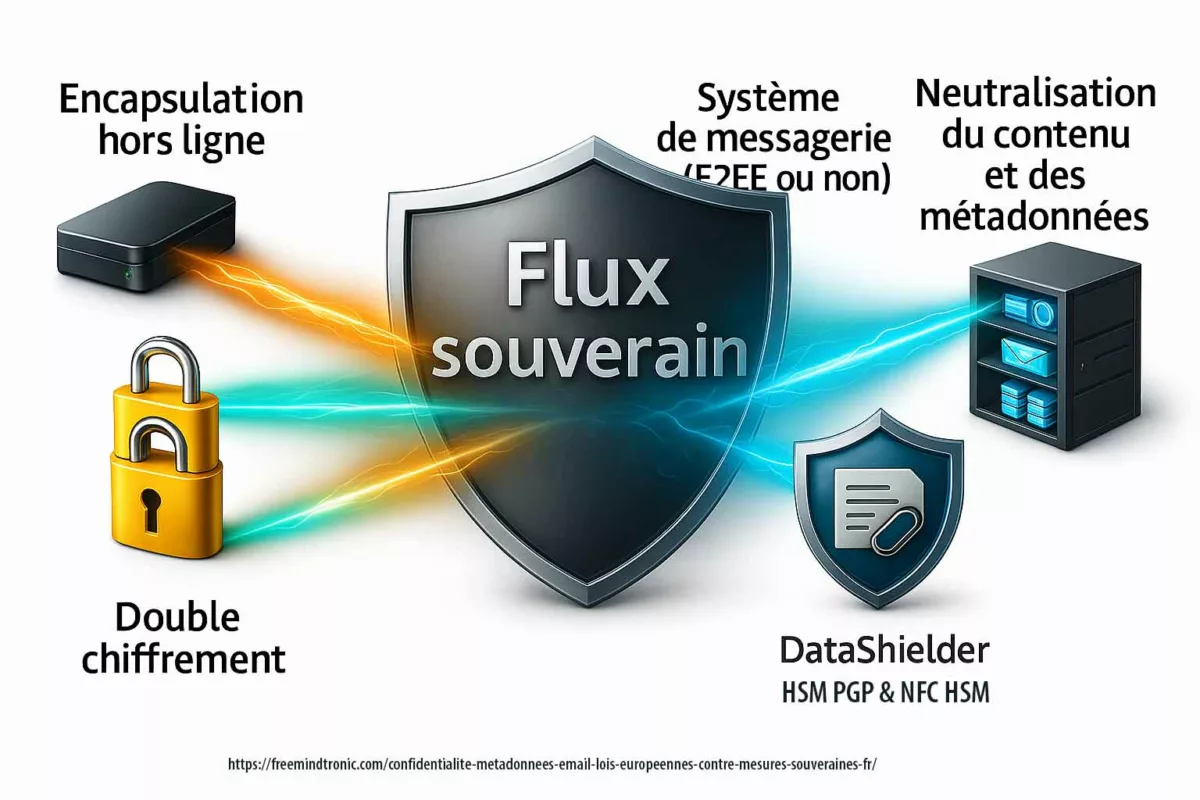

De la fuite Mixpanel à la sécurité souveraine — architectures HSM et modèles sans bases

La chronologie des incidents OpenAI montre que corriger un à un les défauts ne suffit plus. L’OpenAI Mixpanel breach rappelle que même lorsque le cœur de la plateforme reste intact,

la simple fuite de métadonnées peut suffire à alimenter des attaques très efficaces. Il faut donc changer de paradigme et pas seulement de prestataire.

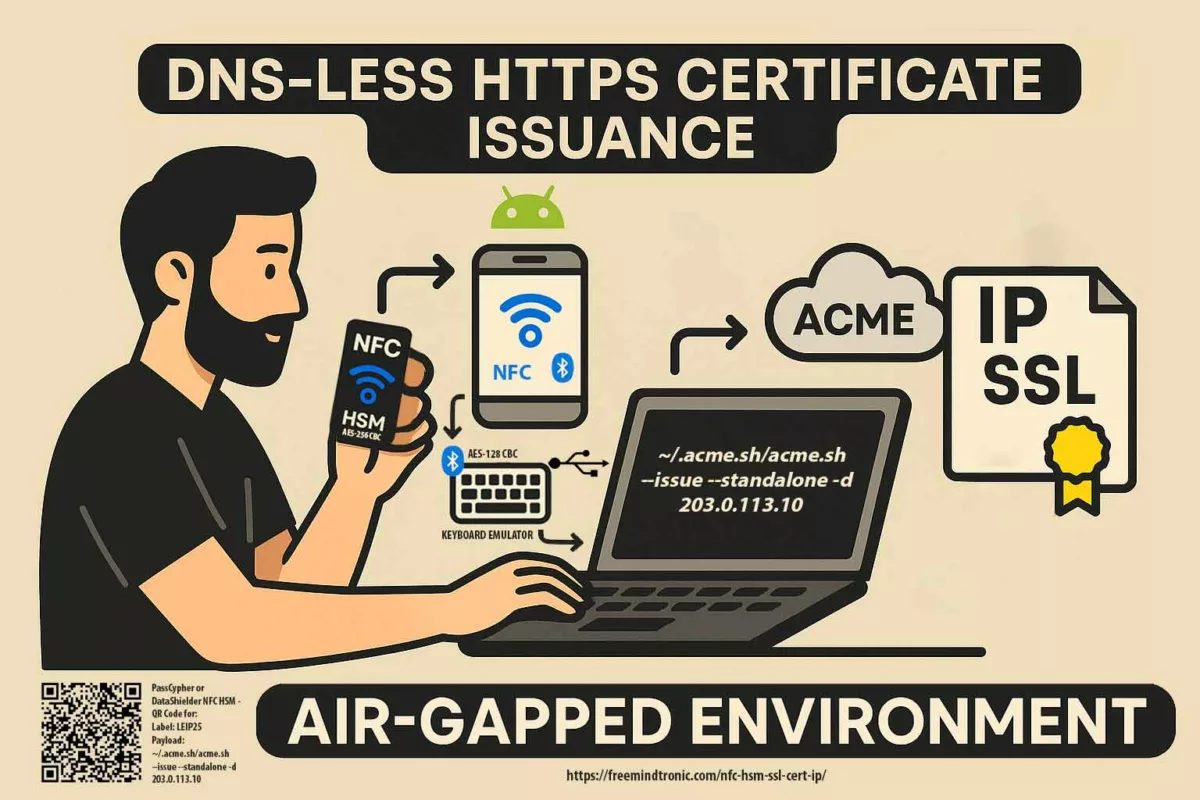

Un modèle souverain repose sur quelques principes simples mais exigeants :

- Secrets jamais stockés dans des bases centralisées ni chez des prestataires cloud.

- Chiffrement local et HSM hors ligne, comme dans les solutions PassCypher HSM PGP et PassCypher NFC HSM.

- Neutralisation du phishing à la racine grâce à des mécanismes de TOTP sandboxés et d’authentification forte matérielle.

- Minimisation des métadonnées partagées avec des analytics externes, voire absence totale d’analytics tiers pour les secrets.

Là où l’OpenAI metadata leak montre les limites des architectures centralisées, les solutions PassCypher incarnent une approche où le risque est contenu en amont : même si un prestataire

d’analytics venait à être compromis, il ne pourrait accéder à aucun secret réel, ni même à des identités complètes suffisamment riches pour monter une attaque dédiée.

Pourquoi l’architecture PassCypher rend impossible un « Mixpanel local »

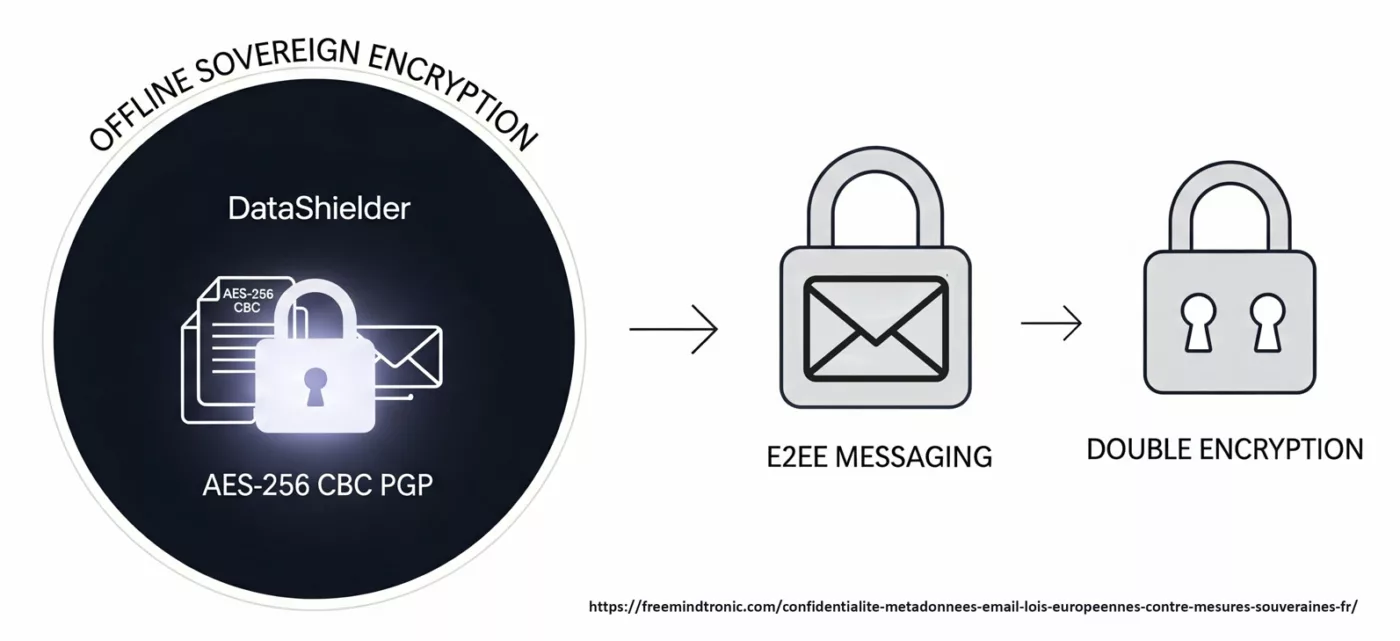

L’un des enseignements majeurs de l’OpenAI Mixpanel breach metadata est qu’une fuite n’a pas besoin de contenir des mots de passe pour devenir un levier d’attaques massives. Elle suffit à exposer des métadonnées d’identité, d’usage et de contexte qui nourrissent le phishing et le social engineering. C’est précisément cette classe d’attaques que l’architecture PassCypher HSM PGP élimine à la racine.

Contrairement aux solutions centralisées dépendantes de prestataires tiers, PassCypher ne repose ni sur un cloud, ni sur un backend, ni sur un datastore. Son fonctionnement supprime structurellement les vecteurs qui ont rendu possible la fuite fuite donnees OpenAI via Mixpanel :

- Pas de serveur : aucun service distant susceptible de collecter ou corréler des métadonnées.

- Pas de base de données : aucune empreinte exploitable, aucun profil utilisateur à compromettre.

- Pas de mot de passe maître : pas de point de rupture total ni de credential unique à phisher.

- Containers toujours chiffrés : les secrets ne sont jamais montés en clair, même localement.

- Déchiffrement uniquement en mémoire volatile : jamais sur disque, jamais persistant, jamais exfiltrable.

- Clé de déchiffrement segmentée : aucune partie seule ne permet d’accéder aux données, la clé n’existe complète qu’en RAM.

Cette approche garantit que les secrets restent indéchiffrables hors du HSM et que l’usage de PassCypher ne génère aucune métadonnée exploitable par un acteur tiers. Là où l’OpenAI Mixpanel breach révèle les conséquences d’une architecture centralisée, PassCypher propose un modèle où la souveraineté numérique n’est pas déclarative, mais matérielle et opérationnelle.

Après avoir constaté que l’OpenAI Mixpanel breach metadata résulte d’une dépendance structurelle à des prestataires tiers et à des architectures centralisées, il devient nécessaire d’examiner comment une solution souveraine peut empêcher, par conception, toute fuite de ce type. C’est ici que l’architecture PassCypher fait rupture.

Vidéo de démonstration — Connexion souveraine à OpenAI / ChatGPT avec PassCypher HSM PGP

Après avoir analysé comment une fuite de métadonnées OpenAI chez un prestataire tiers comme Mixpanel peut nourrir des attaques de phishing et de social engineering très ciblées, cette vidéo apporte la réponse concrète côté Freemindtronic : une connexion souveraine à OpenAI / ChatGPT, orchestrée par PassCypher HSM PGP, qui ne laisse aucune prise aux scénarios de fuite de données et de faux écrans de login.

OpenAI / ChatGPT en 3 clics : ID → Password → PIN TOTP

La démonstration met en scène un login OpenAI / ChatGPT réel, depuis un navigateur standard, sécurisé par une architecture HSM :

- Clic 1 — Identifiant :

l’identifiant est récupéré, déchiffré et injecté par PassCypher HSM PGP

depuis le HSM, sans jamais être stocké dans une base centralisée ni dans le cloud. - Clic 2 — Mot de passe :

le mot de passe OpenAI est géré localement, protégé par le HSM,

et inséré en une seule action. Aucune donnée ne transite par un prestataire d’analytics. - Clic 3 — PIN code TOTP :

le code à usage unique est généré dans une sandbox TOTP dédiée,

puis injecté dans le champ de 2FA. Le tout en moins de quatre secondes,

sans frappe manuelle, sans copier-coller.

Là où l’OpenAI Mixpanel breach expose des métadonnées suffisantes pour imiter un environnement de connexion et piéger les utilisateurs, le modèle PassCypher limite drastiquement la surface d’erreur humaine : l’utilisateur clique, le HSM orchestre, aucune saisie sensible ne transite en clair.

Système anti-phishing complet : sandbox URL, anti-BitB, anti-pwned

La vidéo ne se contente pas de montrer la rapidité du login. Elle met aussi en évidence un ensemble de protections qui répondent directement aux risques mis en lumière par la fuite de métadonnées OpenAI :

- Sandbox URL anti-phishing :

avant chaque remplissage, PassCypher HSM PGP vérifie l’URL réelle dans une sandbox.

Les tentatives de redirection ou de domaine déguisé sont détectées et bloquées. - Protection anti-BitB (Browser-in-the-Browser) :

les faux popups ou fausses fenêtres de login (simulant une fenêtre de navigateur dans la page)

sont identifiés. Si l’environnement ne correspond pas à la sandbox HSM, les secrets ne sont pas injectés. - Contrôle automatique “pwned” :

à chaque étape (identifiant, mot de passe), un contrôle est réalisé pour vérifier

si les informations ne font pas partie de dumps connus ou de jeux de données compromis.

Si un risque “pwned” est détecté, l’utilisateur est alerté avant même l’usage. - Sandbox TOTP & protection URL :

la génération et l’injection du code TOTP se font dans un espace isolé,

lié à l’URL vérifiée. Un site de phishing ou une fenêtre BitB ne peut pas réutiliser ce code.

En combinant ces mécanismes, PassCypher HSM PGP transforme le terrain de jeu : même avec une OpenAI Mixpanel breach metadata donnant aux attaquants des informations fines

sur les cibles, les scénarios classiques de phishing, de BitB ou de réutilisation de mots de passe deviennent inopérants.

De la démonstration à la souveraineté numérique

Cette vidéo n’est pas un simple “how-to” technique. Elle fonctionne comme une preuve par l’exemple que l’on peut sécuriser un accès OpenAI / ChatGPT sans accepter la logique de centralisation

à l’origine de la breach metadata OpenAI :

- Pas de serveurs PassCypher à attaquer : le HSM est local.

- Pas de base de données centralisée de mots de passe à exfiltrer.

- Pas de dépendance à un prestataire d’analytics qui verrait transiter les secrets.

- Un login OpenAI / ChatGPT qui reste opérationnel même en cas de nouvelle fuite de métadonnées.

Là où le modèle Mixpanel illustre les limites des architectures centralisées et des prestataires tiers, la démonstration PassCypher HSM PGP montre que la souveraineté numérique peut se matérialiser dans un geste très concret : trois clics, moins de quatre secondes, zéro secret exposé.

Connexion souveraine à OpenAI / ChatGPT en 3 clics avec PassCypher HSM PGP (ID, mot de passe, PIN TOTP), sans secrets stockés dans le cloud.

Modèle de licence PassCypher HSM PGP — souveraineté d’usage et coût maîtrisé

La vidéo montre aussi un aspect souvent négligé dans les discussions sur la souveraineté numérique : le modèle de licence. Là où de nombreuses solutions de sécurité cloud facturent “par utilisateur”

ou “par compte”, en ajoutant une couche de dépendance supplémentaire aux prestataires tiers, PassCypher HSM PGP adopte une logique inverse.

La licence repose sur le PassCypher Engine, lié au matériel informatique (numéro de série de la carte mère) et non à l’identité de l’utilisateur.

Concrètement, cela signifie :

- Une licence peut être utilisée par plusieurs utilisateurs sur le même ordinateur.

- Le poste devient l’ancre souveraine de la sécurité, pas un compte cloud supplémentaire.

- Les conditions d’usage restent lisibles : licence horaire, journalière, hebdomadaire, mensuelle ou annuelle,

jusqu’à 1 an ou 2 ans à 199 € selon la formule choisie.

Ce choix n’est pas seulement économique. Il aligne le modèle de licence sur la même doctrine qui guide la réponse à l’OpenAI Mixpanel breach metadata : moins de données centralisées, moins de dépendance aux prestataires, plus de contrôle local. Là où les fuites de métadonnées alimentent le phishing et les “profils” exploitables, le PassCypher Engine fait de la machine une frontière claire et maîtrisable, sans fabriquer une nouvelle base de données d’utilisateurs à exposer.

Comparatif final — Login classique vs login souverain face à une breach metadata OpenAI

Après avoir décrit l’attaque, son contexte et ses impacts, il reste à visualiser la conséquence concrète d’une metadata leak dans deux architectures opposées : le modèle cloud centré sur les

bases centralisées, et le modèle souverain centré sur les HSM locaux.

| Aspect | Login classique (centralisé) | Login souverain (PassCypher HSM / NFC HSM) |

|---|---|---|

| Stockage des secrets | Serveurs et bases centralisées chez le fournisseur et les prestataires | Secrets jamais stockés en base ; uniquement dans des HSM hors ligne |

| Effet d’une OpenAI Mixpanel breach | Exposition d’identités exploitables pour réinitialiser ou voler des comptes | Métadonnées limitées, impossibilité d’agir sans le HSM physique |

| Vecteur de phishing | Emails et formulaires vulnérables à des imitations crédibles | TOTP sandboxé et flux signés réduisent la surface de phishing |

| Résilience aux prestataires tiers | Dépendance forte aux analytics, aux services d’identité et aux clouds | Architecture locale, souveraineté numérique renforcée, peu ou pas de prestataires critiques |

| Préparation au post-quantique | Souvent non anticipée ou partielle | Chiffrement et modèles pensés pour la durabilité, compatibilité quantum-resilient |

| Confiance globale | Fragile, très dépendante de la chaîne de sous-traitance | Renforcée par l’absence de bases centralisées et de fuites massives possibles |

Visuellement, la différence est nette : dans un modèle centralisé, une seule fuite de métadonnées chez un prestataire comme Mixpanel peut suffire à déclencher une crise de confiance. Dans un modèle souverain fondé sur PassCypher HSM PGP et NFC HSM, l’attaquant se heurte à un mur : il lui manque l’élément matériel indispensable pour transformer la breach metadata OpenAI en attaque réussie.

FAQ — OpenAI fuite Mixpanel & souveraineté des données

Le Mixpanel breach a-t-il exposé des mots de passe, des clés API ou des prompts ?

Données réellement exposées

Tout d’abord, l’OpenAI fuite Mixpanel n’a pas compromis de mots de passe, de clés API ou de prompts. En revanche, des métadonnées sensibles (emails, systèmes d’exploitation, navigateurs, localisations approximatives) ont été exportées. En pratique, ces informations suffisent à préparer des attaques ciblées, même si elles semblent limitées à première vue.

Pourquoi des métadonnées sont-elles dangereuses ?

Risques liés aux métadonnées

Les métadonnées permettent de construire des campagnes de phishing et d’ingénierie sociale très crédibles. Un attaquant adapte ses messages aux fuseaux horaires, aux environnements techniques ou aux rôles des victimes. Une fuite limitée aux métadonnées suffit donc à tromper des développeurs ou des administrateurs.

Y a-t-il un CVE associé à l’OpenAI fuite Mixpanel ?

Classification de l’incident

Aucun identifiant CVE ne documente l’OpenAI fuite Mixpanel. Mixpanel a subi une compromission interne : l’incident ne provient pas d’une vulnérabilité logicielle classique côté OpenAI. Les risques viennent donc aussi des prestataires tiers et de leur gouvernance.

Quels autres incidents de sécurité ont touché OpenAI avant Mixpanel ?

Chronologie des incidents

- 2023 — Bug Redis exposant des conversations et des données de paiement.

- 2024 — Vulnérabilités API permettant l’exfiltration indirecte de prompts.

- 2025 — OpenAI fuite Mixpanel exposant des métadonnées API.

Ces incidents révèlent une récurrence systémique liée aux architectures centralisées et aux dépendances externes.

Comment éviter un « Mixpanel local » dans un État ou une entreprise ?

Stratégie de souveraineté

Commence par minimiser les données stockées, cloisonner les environnements et limiter les analytics externes. Confie ensuite les secrets à des HSM locaux plutôt qu’à des bases cloud. Ne recrée pas en interne ce que tu critiques chez les fournisseurs : c’est la clé d’une souveraineté numérique réelle.

Quel rôle jouent PassCypher HSM PGP et PassCypher NFC HSM ?

Solutions souveraines

PassCypher HSM PGP et PassCypher NFC HSM éliminent les serveurs, les bases centralisées de mots de passe et les secrets stockés dans le cloud. Les clés et identités restent dans des HSM locaux, ce qui réduit drastiquement l’impact d’une fuite OpenAI / Mixpanel ou d’un incident similaire.

Quels risques spécifiques pour les développeurs et entreprises ?

Cibles prioritaires

Les comptes API concentrent le risque : ils ouvrent l’accès à des intégrations et automatisations critiques. Une fuite de métadonnées permet de lancer du phishing technique et d’usurper des identités organisationnelles.

Quelles mesures immédiates ont été prises par OpenAI ?

Réaction officielle

OpenAI a rompu son partenariat avec Mixpanel, audité les datasets, notifié les utilisateurs API et rappelé l’usage du MFA, ainsi que la vigilance face aux emails suspects.

Mini glossaire

Métadonnées

Phishing technique

Perspectives stratégiques — Après l’OpenAI fuite Mixpanel, quelle trajectoire souveraine ?

Un tournant révélateur pour les plateformes d’IA

Tout d’abord, l’OpenAI fuite Mixpanel marque un tournant majeur. Non pas parce qu’elle serait la plus spectaculaire des fuites de données, mais parce qu’elle touche le cœur de la relation entre plateformes d’IA, prestataires tiers et utilisateurs professionnels. En effet, elle démontre que même une “simple” fuite de métadonnées peut suffire à fissurer la confiance dans tout l’écosystème numérique.

Axes stratégiques pour États et entreprises

Par ailleurs, pour les États comme pour les entreprises, plusieurs orientations stratégiques se dessinent :

- Repenser les chaînes de sous-traitance : cartographier les prestataires, limiter les analytics externes, contractualiser des exigences fortes sur la gestion des métadonnées.

- Généraliser les approches HSM : déployer des solutions souveraines telles que PassCypher HSM PGP et PassCypher NFC HSM sur les comptes critiques.

- Élever la barre pour les accès API : recourir à l’authentification matérielle, aux TOTP sandboxés et à la rotation locale des secrets.

- Intégrer la souveraineté numérique : en faire un critère d’architecture fondamental, et non une simple exigence de conformité réglementaire.

Centralisation vs souveraineté

En pratique, la question n’est plus de savoir si une autre fuite de données OpenAI ou une nouvelle compromission de métadonnées aura lieu. La véritable interrogation est : dans quel type d’architecture ces incidents surviendront. Dans un modèle centralisé, chaque incident fragilise davantage l’édifice. Dans un modèle souverain, il devient un simple bruit de fond : un événement gérable, avec un impact borné.

Doctrine Freemindtronic : transformer la crise en opportunité

C’est exactement cette trajectoire que dessine la doctrine Freemindtronic : transformer chaque incident comme l’OpenAI fuite Mixpanel en opportunité de renforcer la souveraineté numérique. Les secrets, les identités et les accès migrent vers des HSM conçus pour rester hors de portée, même lorsque les prestataires cloud vacillent.

Signal institutionnel — Reconnaissance internationale (Intersec Awards 2026)

Dans ce contexte, il est notable que PassCypher soit finaliste de la meilleure solution de cybersécurité de l’année 2026 aux Intersec Awards 2026. Cette reconnaissance internationale ne valide pas une promesse commerciale,

mais un choix d’architecture : chiffrement local, HSM hors ligne, absence de bases centralisées et résistance structurelle aux scénarios de fuite de métadonnées.

Là où l’OpenAI fuite Mixpanel met en lumière les limites des modèles dépendants de prestataires tiers, cette sélection souligne l’intérêt croissant, y compris au niveau institutionnel, pour des approches de souveraineté numérique opérationnelle.

→ PassCypher, finaliste Intersec Awards 2026 — Quantum-resistant & passwordless security

Pour aller plus loin

Enfin, plusieurs chroniques de la rubrique Sécurité Digital approfondissent ces enjeux de souveraineté numérique, de marchés noirs de données et de dépendance aux prestataires tiers.

Sources officielles — comprendre l’OpenAI fuite Mixpanel à la source

- OpenAI — What to know about a recent Mixpanel security incident

- Mixpanel — Our response to a recent security incident

- OpenAI Blog — March 20 ChatGPT outage (bug Redis 2023)

- SecurityWeek — OpenAI API vulnerabilities (2024)

- Bitdefender — Mixpanel incident exposes limited API user data

- Proton — OpenAI data breach: what happened and how to stay safe

Ces sources permettent de recouper la chronologie, le périmètre et la nature exacte de la fuite de données OpenAI / Mixpanel, tout en confirmant l’absence de compromission de mots de passe, de prompts ou de paiements. Elles soulignent également la nécessité de mieux contrôler les prestataires tiers et de réduire la dépendance aux analytics externes lorsque les enjeux de souveraineté numérique sont élevés.

Ce que nous n’avons pas couvert

- Les implications précises des cadres juridiques internationaux (RGPD, CLOUD Act, etc.) sur cette fuite de métadonnées.

- Un benchmark complet de toutes les solutions de gestion de secrets concurrentes de PassCypher HSM PGP et PassCypher NFC HSM.

- Une étude détaillée des stratégies d’assurance cyber face aux fuites de métadonnées liées aux prestataires tiers.

- Les analyses économiques de long terme sur le coût de la non-souveraineté pour les États et grands groupes.

Ces sujets mériteraient des chroniques dédiées. Ici, l’objectif était de se concentrer sur le lien direct entre l’OpenAI fuite Mixpanel et la conception d’architectures de sécurité souveraines, en s’appuyant sur des solutions concrètes comme PassCypher HSM PGP et PassCypher NFC HSM.