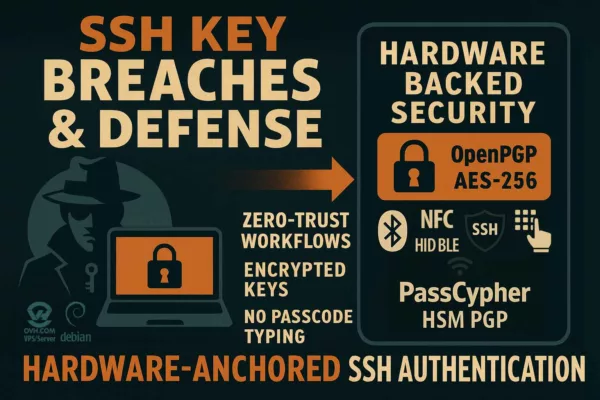

PassCypher HSM protège les secrets numériques. Il protège vos secrets numériques hors du périmètre du système d’exploitation compromis. Il utilise des dispositifs NFC /HSM PGP chiffrés en AES-256 CBC. Cela garantit une protection optimale contre des attaques avancées comme CVE-2023-32784, où les secrets stockés dans des fichiers mémoire comme hiberfil.sys et pagefile.sys peuvent être vulnérables à l’exfiltration. Découvrez comment PassCypher peut sécuriser vos données même en cas de compromission du système.

Résumé express — Sécurisez vos secrets numériques contre CVE-2023-32784 avec PassCypher

D’abord, ce résumé express (≈ 4 minutes) vous donnera une vue d’ensemble des enjeux de la vulnérabilité CVE-2023-32784 et de la protection des secrets avec PassCypher. Ensuite, le résumé avancé détaillera les mécanismes de cette vulnérabilité, les risques associés aux fichiers d’hibernation et de pagination, ainsi que les solutions spécifiques de PassCypher pour contrer ces attaques.

⚡ Découverte et Mécanismes de Sécurisation

La vulnérabilité CVE-2023-32784 a été découverte en avril 2023 et permet à un attaquant d’exfiltrer des secrets sensibles stockés dans des fichiers mémoire comme hiberfil.sys et pagefile.sys. Le patch correctif pour cette vulnérabilité a été publié en mai 2023 pour sécuriser ces points d’accès vulnérables et limiter les risques d’exfiltration. Vous pouvez consulter le lien officiel du patch ici : CVE Details – CVE-2023-32784.

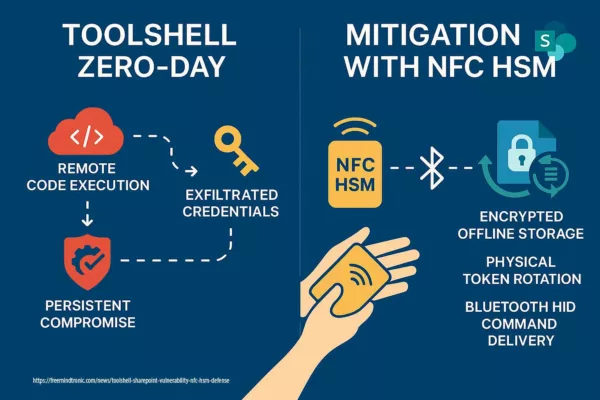

PassCypher NFC HSM utilise une architecture Zero Trust et des mécanismes avancés tels que le chiffrement segmenté et l’authentification sans contact NFC pour protéger vos secrets contre ces attaques. Ces technologies garantissent que même si un attaquant parvient à accéder à la mémoire, les secrets restent protégés.

Source : CVE Details – CVE-2023-32784

✦ Impacts immédiats

- D’une part, la compromission devient un état durable du terminal, et non un incident ponctuel. Une fois que les artefacts mémoire ont été extraits, il est difficile de garantir que le système n’est plus compromis.

- D’autre part, les agents de sécurité logiciels perdent leur capacité à prouver qu’ils fonctionnent correctement sur un environnement potentiellement compromis.

- Par conséquent, l’attribution et la réponse deviennent plus incertaines, tandis que la fenêtre d’exposition s’allonge.

Source : NIST Cybersecurity Framework

⚠ Message stratégique

Cependant, l’élément clé n’est pas seulement la vulnérabilité en elle-même, mais la logique de la confiance : un système compromis, même sans signature connue, ne peut plus garantir une sécurité fiable. La confiance dans un environnement où les secrets sont stockés devient fragile si ces secrets sont vulnérables à une exfiltration discrète via la mémoire.

Source : NIST Special Publication 800-53: Security and Privacy Controls for Information Systems and Organizations

🛑 Quand ne pas agir

- Tout d’abord, ne réintroduisez pas de secrets (identifiants, clés, données sensibles) sur un terminal dont l’intégrité n’est pas attestée.

- Ensuite, n’empilez pas des couches de sécurité logicielle qui peuvent compliquer l’audit et étendre la surface d’attaque.

- Enfin, ne confondez pas retour au service et restauration de confiance : une reprise rapide peut masquer des compromissions persistantes.

✓ Principe de contre-espionnage souverain

Ainsi, la réduction du risque ne consiste pas à “nettoyer” un système compromis, mais à déplacer la confiance hors du périmètre compromis : hors OS, hors mémoire, et si nécessaire hors réseau. Cela garantit que les secrets restent protégés même si l’environnement principal du système est compromis.

Paramètres de lecture

Temps de lecture résumé express : ≈ 4 minutes

Temps de lecture résumé avancé : ≈ 6 minutes

Temps de lecture chronique complète : ≈ 35–40 minutes

Date de publication : 2023-05-10

Dernière mise à jour : 2026-01-23

Niveau de complexité : Avancé — Cyber-sécurité & souveraineté numérique

Densité technique : ≈ 65%

Langue principale : FR. EN.

Spécificité : Chronique stratégique — vulnérabilité CVE-2023-32784 & protection des secrets

Ordre de lecture : Résumé express → Résumé avancé → Exploits Zero-Day → Solutions passCypher → Risques résiduels

Note éditoriale

Cette chronique s’inscrit dans la rubrique Digital Security. Elle prolonge l’analyse des vulnérabilités zero-day et des implications de la perte de secrets via la mémoire, en explorant la manière dont PassCypher se positionne comme une solution robuste face à ce type de compromission. Elle ne propose pas de solution miracle, mais un cadre de sécurité alternatif, basé sur des points d’arrêt souverains. Cette chronique suit la déclaration de transparence IA de Freemindtronic Andorra — FM-AI-2025-11-SMD5.

- Résumé express

- Résumé avancé

- Chronique complète

- Exploitation de CVE-2023-32784

- Vulnérabilités de dump mémoire et pagefile

- Exfiltration de données sensibles de hiberfil

- Protéger vos secrets : PassCypher NFC HSM

- Stockage sécurisé hors OS avec PassCypher NFC

- Solutions de détection des vulnérabilités CVE

- Analyse des menaces avancées : CVE et attaques Zero-Day

- Recommandations stratégiques de sécurité

- Défense multi-couches : comprendre la résilience

- FAQ – CVE-2023-32784 et mesures de mitigation

- Glossaire : CVE et terminologie de sécurité

- Ressources supplémentaires

Résumé avancé — Comprendre la vulnérabilité CVE-2023-32784

⮞ Reading Note

D’abord, ce résumé avancé propose une analyse détaillée de la vulnérabilité CVE-2023-32784, ses implications techniques et les risques d’exfiltration de secrets à travers des artefacts de mémoire comme les fichiers d’hibernation et de pagination. Ensuite, la chronique complète fournira des stratégies pratiques pour minimiser l’impact de cette vulnérabilité, y compris les solutions de sécurité robustes comme PassCypher.

Exploitation de CVE-2023-32784 — L’attaque Zero-Day sur les secrets numériques

Tout d’abord, il est essentiel de comprendre comment la vulnérabilité CVE-2023-32784 peut être exploitée. Cette faille permet à un attaquant d’accéder à des secrets numériques stockés dans des fichiers mémoire sensibles, comme les fichiers d’hibernation (hiberfil.sys) et de pagination (pagefile.sys). Ces fichiers peuvent contenir des informations critiques, telles que des mots de passe, des clés de chiffrement et d’autres secrets utilisateurs.

En effet, les attaquants peuvent utiliser cette vulnérabilité pour exfiltrer des données sans laisser de traces visibles, rendant l’attaque difficile à détecter jusqu’à ce que des informations sensibles aient déjà été compromises.

Dump mémoire et vulnérabilités de pagefile

Les fichiers d’hibernation et de pagination sont des composants essentiels pour la gestion des ressources système dans les environnements Windows. Cependant, ces fichiers peuvent devenir des cibles privilégiées pour les attaquants, car ils contiennent des portions de la mémoire du système, qui peuvent inclure des secrets non chiffrés.

En effet, lorsque des informations sensibles sont présentes dans la mémoire, elles sont souvent écrites dans ces fichiers sans aucune forme de protection, ce qui les rend vulnérables à l’accès non autorisé. Une fois cette vulnérabilité exploitée, un attaquant peut extraire ces secrets et les utiliser à des fins malveillantes, comme le vol d’identifiants ou l’accès à des systèmes sécurisés.

Hiberfil et exfiltration de données sensibles

Un autre vecteur d’attaque majeur est l’exfiltration des secrets stockés dans le fichier hiberfil.sys. Ce fichier, utilisé pour la gestion des états de mise en veille prolongée, contient une copie complète du contenu de la mémoire vive. Par conséquent, si un attaquant parvient à accéder à ce fichier, il peut facilement y extraire des données sensibles.

Cependant, l’utilisation de solutions de sécurité comme PassCypher permet de chiffrer ces fichiers mémoire sensibles, de manière à empêcher l’exfiltration de données en cas de compromission.

Protéger vos secrets : PassCypher NFC HSM

PassCypher NFC HSM protège vos secrets numériques en les stockant en dehors du système d’exploitation compromis, avec un chiffrement segmenté et un authentification sans contact NFC. Ces mécanismes offrent une protection maximale contre les attaques de type CVE-2023-32784, qui exploitent les vulnérabilités dans les fichiers mémoire sensibles comme hiberfil.sys et pagefile.sys. Grâce à ces technologies, même en cas de compromission du système d’exploitation, vos secrets restent protégés.

Par conséquent, cette solution offre une couche supplémentaire de protection qui limite les risques associés aux attaques zero-day, tout en permettant une gestion de la sécurité des données au niveau physique et réseau, en dehors du périmètre OS compromis.

Recommandations stratégiques pour la gestion de CVE-2023-32784

Les entreprises et les utilisateurs doivent mettre en place des stratégies de défense multi-couches pour contrer les risques liés à cette vulnérabilité. Voici quelques recommandations stratégiques :

- Chiffrez les fichiers d’hibernation et de pagination : Cela permet d’empêcher l’accès non autorisé aux informations sensibles stockées dans la mémoire système.

- Utilisez des solutions de protection avancées : Comme PassCypher, qui protège vos secrets, même en dehors du système d’exploitation.

- Surveillez les accès aux fichiers mémoire sensibles : Mettre en place une surveillance continue des fichiers d’hibernation et de pagination pour détecter toute tentative d’accès non autorisé.

- Revue des mécanismes de stockage sécurisé : Utiliser des solutions de stockage sécurisé hors du périmètre système pour les données sensibles, telles que des clés physiques NFC ou des dispositifs de stockage chiffrés.

En résumé, la protection des secrets sensibles dans un environnement numérique devient une priorité à mesure que les vulnérabilités comme CVE-2023-32784 sont découvertes et exploitées. PassCypher se présente comme une solution de défense efficace, mais il est essentiel de maintenir une approche proactive de la sécurité en appliquant des mesures de prévention et en intégrant des outils robustes dans l’architecture de votre système de sécurité.

À présent, la chronique complète détaillera les implications à long terme de cette vulnérabilité et la manière dont des solutions comme PassCypher contribuent à sécuriser les systèmes dans un environnement numérique en constante évolution.

Chronique complète — Comprendre et contrer CVE-2023-32784

D’abord, cette chronique complète explore en profondeur la vulnérabilité CVE-2023-32784 et ses impacts sur la sécurité numérique. Ensuite, nous examinerons les mécanismes de cette faille et les meilleures pratiques pour la prévenir. Vous découvrirez également comment des solutions comme PassCypher peuvent vous protéger.

Analyse de CVE-2023-32784 : Une faille critique dans la gestion de la mémoire

La vulnérabilité CVE-2023-32784 est liée à une faille dans la gestion de la mémoire des systèmes informatiques. Les artefacts de mémoire, tels que les fichiers d’hibernation (hiberfil.sys) et de pagination (pagefile.sys), peuvent contenir des informations sensibles. Ces fichiers, utilisés pour améliorer la performance du système, deviennent une cible idéale pour les attaquants.

En effet, ces fichiers peuvent stocker des secrets tels que des identifiants, des clés de chiffrement et d’autres informations sensibles. Une fois extraites, ces données peuvent être utilisées pour des attaques malveillantes. Ce phénomène représente un risque majeur pour la confidentialité des entreprises.

Oui : des failles liées à la mémoire existent toujours

Les vulnérabilités qui exposent des secrets numériques en mémoire — que ce soit dans :

- le fichier d’hibernation (hiberfil.sys),

- le fichier de pagination (pagefile.sys),

- ou même la mémoire RAM active —

continuent d’être une préoccupation réelle en 2025–2026.

Cela tient à la nature fondamentale de l’informatique : pour exécuter des programmes, des données sensibles doivent parfois vivre temporairement en mémoire vive, y compris des clés, mots de passe ou jetons d’authentification. C’est un risque inhérent, et pas une vulnérabilité ponctuelle unique.

Comment ces classes de failles se manifestent aujourd’hui

Exfiltration mémoire

C’est une classe d’attaque où un attaquant accède à la mémoire ou à des artefacts système pour extraire des secrets. Ce type d’attaque peut se produire par :

- Dump mémoire (extraction complète de la RAM)

- Accès aux fichiers d’échange/pagination

- Débogage accessible

- Malware avec privilèges élevés

- Exploits zero-day dans le système d’exploitation ou dans des pilotes

Même si un patch corrige une vulnérabilité spécifique, un autre vecteur mémoire pourrait être exploité tant que des données sensibles transitent en clair en mémoire.

Failles Zero-Day plus larges

Chaque année, de nouvelles vulnérabilités de type zero-day sont découvertes. Certaines permettent à un attaquant de lire la mémoire ou d’intercepter des secrets en clair — indépendamment des fichiers d’hibernation/pagination. Par exemple :

- Failles dans le noyau OS

- Failles dans des pilotes systèmes

- Failles dans des outils de virtualisation

- Failles dans des gestionnaires de mémoire

La simplicité d’exécution varie, mais l’effet potentiel reste : exfiltration de données sensibles en mémoire.

Fuites de mémoire dans les applications

Beaucoup de logiciels, notamment ceux lisant des secrets et clés, ont encore :

- des buffers non nettoyés

- des allocations de mémoire non effacées

- des chaînes sensibles laissées en clair en RAM

Même des produits modernes peuvent présenter ce type de risque si l’accès à la mémoire n’est pas strictement géré.

Évolution des contre‑mesures en 2025–2026

Les éditeurs ont continué à améliorer les protections :

- Chiffrement renforcé en mémoire

- Windows utilise Virtual Secure Mode,

- Linux intègre des distributions avec protections renforcées (SELinux, AppArmor),

- et macOS a des protections en écriture de la mémoire (AMFI).

Mais aucune mesure n’élimine complètement la mémoire non chiffrée tant que des secrets y transitent en clair.

Caractéristiques modernes de mitigation

| Mitigation | But |

|---|---|

| Memory encryption (TPM/SEV/SME) | Chiffrement de la mémoire vive en hardware |

| ASLR / CFG / DEP | Mitigation d’exploitation d’applications |

| Credential Guard (Windows) | Isolation des secrets dans un conteneur protégé |

| Kernel hardening | Réduction des vecteurs d’exploitation |

Ces technologies réduisent les risques mais ne les éliminent pas complètement.

Exemples récents (2024–2026)

Bien qu’aucune faille ne soit exactement identique à CVE-2023-32784, plusieurs vulnérabilités récentes ont montré que :

- des secrets pouvaient être extraits via des attaques mémoire

- des clés sensibles pouvaient être récupérées si elles furent stockées non protégées en RAM.

Par exemple, dans les années 2024–2025, il y a eu :

- Vulnérabilités dans les hyperviseurs permettant d’accéder à la mémoire VM

- Exploits dans des outils de conteneurs laissant les secrets en mémoire

- Défaillances de sécurité dans certains antivirus ou outils de diagnostic exposant la mémoire

Ces vulnérabilités sont souvent classées CVE avec des amplitudes différentes mais une conséquence similaire : données sensibles en mémoire exposées.

Leçons et bonnes pratiques durables

Ce qui cause encore des risques aujourd’hui :

- Les programmes stockant des secrets en clair

- Les dumps mémoire accessibles à un attaquant

- Les processus mal isolés

- Les privilèges inadéquats

Source pour l’évolution des failles mémoire :

PassCypher : Une solution pour protéger vos secrets numériques

Pour contrer cette vulnérabilité, PassCypher offre une protection de haute qualité. PassCypher utilise un chiffrement segmenté et une authentification à clé segmentée pour sécuriser vos secrets numériques. Cela garantit que, même si un attaquant accède à la mémoire, les données restent protégées.

En plus, PassCypher permet de stocker vos clés et secrets à l’extérieur du système d’exploitation compromis. Cette sécurité supplémentaire limite l’impact d’une compromission. De ce fait, vous pouvez garder vos informations sensibles en sécurité contre les attaques zero-day.

Risques de la compromission de la mémoire système avec CVE-2023-32784

L’exploitation de CVE-2023-32784 a des conséquences importantes. L’impact principal réside dans la compromission de la confiance logicielle. Une fois qu’un attaquant accède aux artefacts mémoire, il peut modifier ou exfiltrer des données sensibles sans laisser de trace.

Ainsi, la compromission devient un état persistant. L’intégrité du système est alors mise en question, ce qui complique les tâches de détection et de réparation. Les mécanismes de sécurité traditionnels ne suffisent plus face à de telles menaces.

Stratégie de contre-espionnage souverain : La confiance au-delà de l’OS

La solution efficace face à ces menaces repose sur le principe de “contre-espionnage souverain”. Ce principe consiste à déplacer la confiance hors du périmètre compromis : hors OS, hors mémoire, et même hors réseau. Ainsi, même en cas de compromission du terminal, vos secrets restent protégés.

Par conséquent, PassCypher joue un rôle crucial en garantissant la sécurité de vos données sensibles. Il protège vos informations critiques, même lorsque l’OS est compromis. Cela minimise les risques d’exfiltration et garantit la souveraineté numérique de vos systèmes.

Recommandations stratégiques pour les entreprises

Voici quelques recommandations pratiques pour les entreprises et les utilisateurs afin de se protéger contre la vulnérabilité CVE-2023-32784 :

- Chiffrez toutes les informations sensibles : Utilisez des solutions robustes pour protéger les secrets dans la mémoire et les fichiers système.

- Appliquez une sécurité multi-couches : Combinez des stratégies physiques et logiques pour renforcer la protection des secrets numériques.

- Optez pour un stockage sécurisé : Protégez vos secrets avec des dispositifs comme PassCypher NFC, stockés hors du système compromis.

- Surveillez les fichiers sensibles : Mettez en place une surveillance continue des fichiers tels que hiberfil.sys et pagefile.sys pour détecter toute tentative d’accès non autorisé.

- Formez vos équipes : Sensibilisez vos équipes à la sécurité des secrets et à la gestion proactive des attaques zero-day.

Résilience et défense contre les attaques zero-day

Face aux attaques zero-day, il est essentiel de renforcer la résilience des systèmes. La protection ne se limite pas aux failles connues, mais inclut aussi la préparation face aux menaces inconnues. Une approche proactive de la sécurité est cruciale, intégrant des outils avancés comme le chiffrement et la gestion des secrets hors OS.

En résumé, une défense multi-couches et proactive est primordiale pour se prémunir contre les attaques complexes et persistantes.

À présent, explorez la section suivante sur les solutions de détection des failles CVE, où nous détaillerons les stratégies de détection avancée des vulnérabilités et des attaques zero-day pour renforcer la résilience de vos systèmes.

L’Impact de CVE-2023-32784 sur la Confidentialité des Utilisateurs

L’exploitation de CVE-2023-32784 met en lumière un problème majeur concernant la confidentialité des informations personnelles et professionnelles. Les artefacts mémoire, tels que les fichiers d’hibernation (hiberfil.sys) et de pagination (pagefile.sys), peuvent contenir des données sensibles. Si un attaquant parvient à y accéder, il peut récupérer des informations critiques, souvent sans que la victime ne le sache. Ce genre de compromission peut impacter la réputation des entreprises et entraîner des pertes financières.

Une étude menée par le Ponemon Institute sur le coût des violations de données révèle que les entreprises dépensent en moyenne 3,86 millions de dollars pour une violation de données, ce qui montre l’ampleur de l’impact financier pour une organisation.

Les Meilleures Pratiques pour Contourner les Failles Zero-Day

Face à la nature insidieuse des attaques zero-day, il est essentiel pour les entreprises de prendre des mesures proactives pour éviter de devenir une cible. Cela inclut non seulement l’application régulière de mises à jour et de correctifs mais aussi l’adoption de stratégies de défense en profondeur qui rendent difficile l’accès à des secrets numériques, même si un attaquant parvient à exploiter une vulnérabilité inconnue.

Des pratiques telles que la gestion rigoureuse des clés de chiffrement et le chiffrement des fichiers mémoire sensibles (hiberfil.sys, pagefile.sys) peuvent réduire le risque d’exploitation de CVE-2023-32784. CIS Controls recommande des stratégies de sécurité efficaces pour la gestion des risques liés à ces vulnérabilités.

La Sécurisation de la Mémoire du Système : Un Combat Permanent

Les fichiers mémoire, comme hiberfil.sys et pagefile.sys, sont des éléments critiques pour le fonctionnement des systèmes Windows. Toutefois, leur gestion pose un dilemme pour les administrateurs en matière de sécurité. En effet, bien qu’ils améliorent les performances du système, leur contenu peut être utilisé à des fins malveillantes si une vulnérabilité est exploitée.

Les meilleures pratiques de sécurité recommandent de désactiver les fichiers d’hibernation et de pagination lorsque cela est possible. Si ces fichiers doivent être utilisés, leur chiffrement doit être appliqué pour assurer qu’aucune donnée sensible n’est exposée lors d’une intrusion. Source : Microsoft Docs – Windows Hibernation and Paging Files

Exploitation de CVE-2023-32784 — L’attaque invisible

Tout d’abord, il est essentiel de comprendre comment la vulnérabilité CVE-2023-32784 peut être exploitée. Cette faille permet à un attaquant d’accéder à des secrets numériques stockés dans des fichiers mémoire sensibles, comme les fichiers d’hibernation (hiberfil.sys) et de pagination (pagefile.sys). Ces fichiers peuvent contenir des informations critiques telles que des mots de passe, des clés de chiffrement et d’autres secrets utilisateurs.

En effet, les attaquants peuvent utiliser cette vulnérabilité pour exfiltrer des données sans laisser de traces visibles, rendant l’attaque difficile à détecter jusqu’à ce que des informations sensibles aient déjà été compromises. Cette exploitation rend la compromission d’autant plus insidieuse et difficile à contrer avec les mécanismes de sécurité traditionnels.

Dump mémoire et vulnérabilités de pagefile

Les fichiers d’hibernation et de pagination sont des composants essentiels pour la gestion des ressources système dans les environnements Windows. Cependant, ces fichiers peuvent devenir des cibles privilégiées pour les attaquants, car ils contiennent des portions de la mémoire du système, qui peuvent inclure des secrets non chiffrés.

En effet, lorsque des informations sensibles sont présentes dans la mémoire, elles sont souvent écrites dans ces fichiers sans aucune forme de protection, ce qui les rend vulnérables à l’accès non autorisé. Une fois cette vulnérabilité exploitée, un attaquant peut extraire ces secrets et les utiliser à des fins malveillantes, comme le vol d’identifiants ou l’accès à des systèmes sécurisés.

Hiberfil et exfiltration de données sensibles

Un autre vecteur d’attaque majeur est l’exfiltration des secrets stockés dans le fichier hiberfil.sys. Ce fichier, utilisé pour la gestion des états de mise en veille prolongée, contient une copie complète du contenu de la mémoire vive. Par conséquent, si un attaquant parvient à accéder à ce fichier, il peut facilement y extraire des données sensibles.

Cependant, l’utilisation de solutions de sécurité comme PassCypher permet de chiffrer ces fichiers mémoire sensibles, de manière à empêcher l’exfiltration de données en cas de compromission.

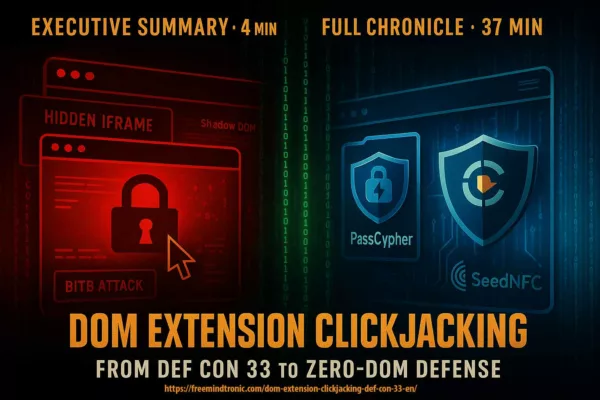

Exfiltration de données sensibles via la mémoire : un risque pour tous les gestionnaires de mots de passe

La faille CVE-2023-32784 dans KeePass est un exemple de ce que l’on appelle une vulnérabilité de “dump mémoire”, où un attaquant peut récupérer un mot de passe maître depuis la mémoire d’un système compromis. Bien que cette vulnérabilité concerne directement KeePass, elle met en lumière un problème plus large qui touche tous les logiciels qui manipulent des données sensibles telles que des mots de passe, des clés de chiffrement et des tokens d’authentification.

Gestionnaires de mots de passe et logiciels vulnérables

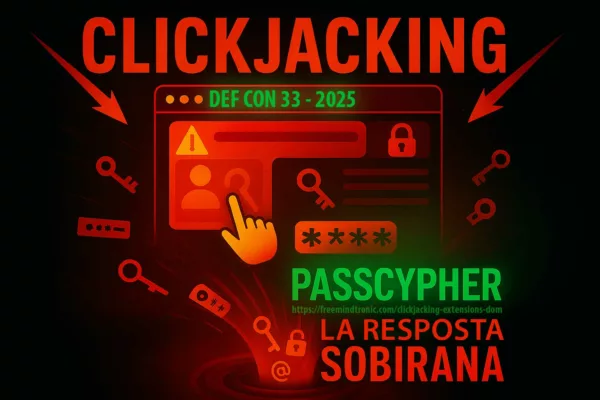

Bien que la vulnérabilité CVE-2023-32784 soit spécifique à des attaques d’exfiltration via des artefacts mémoire (hiberfil.sys et pagefile.sys), d’autres gestionnaires de mots de passe, tels que Bitwarden, LastPass, et Dashlane, peuvent également être vulnérables à des attaques de clickjacking et exploitation DOM lorsqu’ils utilisent des extensions de navigateur non sécurisées. Ces vulnérabilités peuvent permettre à un attaquant de manipuler les données sensibles via l’interface du navigateur, bien que la gestion en mémoire des données sensibles dans ces outils soit généralement protégée par des mécanismes de chiffrement.

Cependant, les fichiers mémoire (hiberfil.sys, pagefile.sys) restent une cible théorique pour les attaquants si les données ne sont pas correctement protégées en mémoire. Bien que ces gestionnaires chiffrent généralement les données stockées, la mémoire volatile (RAM), où les informations sont temporairement stockées pendant une session active, reste une cible potentielle si elle n’est pas correctement sécurisée.

De plus, PassCypher se distingue en offrant un stockage sécurisé hors du périmètre du système d’exploitation, assurant que les données sensibles restent protégées même si le système est compromis. Cette approche élimine le risque d’exfiltration de données depuis la RAM ou des fichiers système.

Solutions de protection : chiffrement et stockage sécurisé hors OS

Le chiffrement avancé AES-256 CBC et la gestion des clés segmentées de PassCypher NFC HSM permettent de protéger les secrets numériques, même si les fichiers mémoire comme hiberfil.sys et pagefile.sys sont compromis. De plus, le stockage sécurisé hors OS garantit que vos informations restent protégées, même dans des environnements hostiles.

Pour contrer ce type d’attaque, il est essentiel de mettre en place des solutions de sécurité robustes. L’utilisation de dispositifs comme PassCypher NFC HSM permet de sécuriser les données sensibles hors du périmètre du système d’exploitation. Ces dispositifs utilisent des mécanismes de chiffrement avancés (AES-256 CBC) et des clés segmentées, garantissant que même si un attaquant parvient à accéder à la mémoire, les secrets restent protégés. L’intégration de ces solutions réduit considérablement le risque d’exfiltration de données sensibles via la mémoire.

PassCypher NFC HSM : Une Solution Avancée pour la Sécurisation des Secrets

PassCypher NFC HSM protège les secrets numériques en stockant les données sensibles hors du périmètre du système d’exploitation compromis. Utilisant un dispositif NFC sans contact, PassCypher assure une sécurité maximale grâce au chiffrement avancé AES-256 CBC. Cela permet de se prémunir contre les attaques de type CVE-2023-32784, où les secrets stockés dans les fichiers mémoire comme hiberfil.sys et pagefile.sys sont vulnérables.

PassCypher NFC HSM est un gestionnaire de mots de passe matériel sans contact qui permet de stocker et protéger vos secrets numériques, même face à des attaques avancées comme celles exploitant des vulnérabilités telles que vulnérabilité CVE-2023-32784. Ce système de gestion sans contact élimine le besoin d’une connexion Internet ou d’une source d’alimentation pour fonctionner, tout en assurant une sécurité maximale grâce à des technologies comme la segmentation des clés et le chiffrement AES 256 CBC.

Avec sa technologie NFC HSM, PassCypher sécurise vos données en dehors du système d’exploitation, garantissant que vos informations sensibles restent protégées même si le système est compromis. L’authentification sans contact avec une carte NFC ou un dispositif compatible protège vos informations sans exposer vos identifiants ou mots de passe à des attaques de type keylogging ou shoulder surfing.

Stockage sécurisé hors OS avec PassCypher NFC

Pour améliorer encore la sécurité des secrets numériques, PassCypher offre une fonctionnalité de stockage sécurisé hors OS via des dispositifs de stockage NFC. Cette approche permet de protéger les secrets clés et autres données sensibles en dehors des systèmes compromis, garantissant leur sécurité même dans les environnements les plus hostiles.

En effet, l’utilisation de dispositifs NFC comme PassCypher ajoute une couche physique de protection qui empêche l’accès aux secrets, même en cas de compromission totale du système d’exploitation. Ces dispositifs sont également équipés de mécanismes de chiffrement avancés, assurant que les données restent protégées contre toute tentative d’exfiltration ou de vol.

Stockage Sécurisé Hors OS avec PassCypher NFC HSM

Pour renforcer la sécurité des secrets numériques, PassCypher NFC HSM propose un stockage sécurisé hors OS via des dispositifs NFC. En cas de vulnérabilité comme CVE-2023-32784, où des fichiers sensibles comme hiberfil.sys et pagefile.sys peuvent être compromis, PassCypher assure que ces informations restent hors de portée grâce à son système de stockage décentralisé.

L’usage de dispositifs NFC comme PassCypher ajoute une couche de sécurité physique qui empêche l’accès non autorisé aux secrets, même si l’intégrité du système d’exploitation est mise en péril. Grâce à un chiffrement avancé, les données sont protégées contre les tentatives d’exfiltration, qu’elles proviennent d’un logiciel malveillant ou d’un attaquant ayant compromis le terminal.

Technologie NFC et Architecture Zero Trust

L’architecture Zero Trust de PassCypher NFC HSM assure qu’aucune donnée n’est jamais stockée sur un serveur ou une base de données externe. Toutes les données restent localisées sur le dispositif physique, garantissant une sécurité renforcée. En plus, grâce à l’authentification sans contact NFC, l’accès aux secrets numériques est ultra-sécurisé, ne nécessitant aucune intervention manuelle pour gérer les clés de chiffrement ou les mots de passe.

Avantages et Flexibilité de PassCypher NFC HSM

PassCypher NFC HSM se distingue par sa flexibilité, sa compatibilité avec différents systèmes d’exploitation (Windows, Linux, MacOS, Android, iOS) et navigateurs web (Chromium, Firefox). Ce dispositif vous permet de sécuriser vos mots de passe, clé secréte OTP (TOTP/HOTP), et autres informations sensibles sans avoir besoin d’une connexion réseau constante, tout en offrant des fonctionnalités avancées comme la gestion des clés segmentées et la protection contre le phishing grâce à son Authenticator Sandbox.

PassCypher HSM PGP : Protection Avancée Contre les Exfiltrations de Secrets (CVE-2023-32784)

PassCypher HSM PGP est une solution de gestion des mots de passe de pointe, entièrement automatisée, conçue pour protéger vos secrets numériques même en cas de compromission système. Grâce à son chiffrement AES-256 CBC PGP, PassCypher HSM PGP garantit la sécurité des informations, en particulier contre des vulnérabilités telles que CVE-2023-32784, où des secrets stockés dans des fichiers mémoire comme hiberfil.sys et pagefile.sys peuvent être compromis. L’architecture Zero Trust et Zero Knowledge assure que les secrets restent privés et sécurisés, sans laisser d’accès non autorisé à vos informations.

Le système chiffre vos identifiants de connexion à l’aide de l’AES-256 CBC PGP, les stocke dans des conteneurs sécurisés, et les décrypte instantanément en mémoire volatile. Cette approche garantit qu’aucune information sensible n’est exposée en clair, même en cas d’attaque exploitant des vulnérabilités comme CVE-2023-32784. Les données sont immédiatement effacées de la mémoire une fois utilisées, minimisant ainsi le risque d’exfiltration via des artefacts mémoire compromis.

Cela garantit une sécurité maximale tout en assurant un accès instantané et sans compromis à vos identifiants.

Grâce à PassCypher HSM PGP, même si un attaquant exploite une vulnérabilité comme CVE-2023-32784, vos secrets sont protégés par des technologies de chiffrement de pointe, et ils sont éliminés de la mémoire immédiatement après leur utilisation, ce qui réduit considérablement le risque d’exfiltration de données.

Pour plus de détails sur son fonctionnement, consultez la documentation officielle de PassCypher HSM PGP.

Protection Automatisée et Stockage Sécurisé des Secrets

PassCypher HSM PGP offre un système de conteneurs sécurisés qui chiffre automatiquement vos informations sensibles, telles que vos mots de passe et identifiants, en utilisant le chiffrement AES-256 CBC PGP. Ces informations sont stockées sur des supports physiques sécurisés (USB, SSD, NAS, etc.), et sont instantanément décryptées en mémoire volatile uniquement lors de l’utilisation. Même si un attaquant parvient à accéder à la mémoire du système via des vulnérabilités comme CVE-2023-32784, les informations restent protégées grâce au stockage sécurisé et à l’effacement immédiat des données après leur utilisation.

Une fois que vos identifiants sont injectés dans les champs de connexion, les données décryptées sont immédiatement effacées de la mémoire, garantissant ainsi qu’aucune trace de vos informations ne demeure après leur utilisation. Cette approche garantit la sécurité de vos informations même si un système est compromis.

Zero Trust et Zero Knowledge : Des Architectures de Sécurité Renforcées

L’architecture Zero Trust de PassCypher HSM PGP repose sur l’idée fondamentale que rien ni personne ne peut être implicitement approuvé. Cela signifie que chaque demande d’accès aux secrets est validée, qu’elle provienne d’un utilisateur interne ou externe.

En combinant cette architecture avec Zero Knowledge, PassCypher HSM PGP garantit que le système ne conserve aucune donnée sensible sur des serveurs externes et ne nécessite aucune identification ou création de comptes utilisateurs. Tout est traité localement sur l’appareil, ce qui réduit considérablement les risques liés à l’exfiltration de données.

Cela permet à PassCypher HSM PGP de se protéger contre des attaques comme CVE-2023-32784, en veillant à ce que les données ne soient jamais exposées en clair ou stockées sur un serveur, ce qui rend l’accès à vos informations extrêmement difficile pour un attaquant.

Gestion des Clés Segmentées : Sécurisation Maximale des Informations

PassCypher HSM PGP utilise une approche innovante de gestion des clés segmentées, où chaque clé de chiffrement est divisée en plusieurs segments stockés sur des dispositifs physiques séparés (comme des clés USB, SSD externes, etc.). Même si un segment de la clé est compromis, les autres segments restent protégés, assurant ainsi que les informations ne peuvent pas être décryptées sans un accès complet aux différents segments de la clé.

Ce modèle ajoute une couche supplémentaire de sécurité et empêche toute extraction non autorisée des données. Si un attaquant parvient à accéder à une partie de votre système, il ne pourra pas déchiffrer vos identifiants sans l’accès aux autres segments physiques de la clé.

Protection Anti-Phishing et Détection des Menaces Avancées

PassCypher HSM PGP intègre des mécanismes de protection avancée contre le phishing et autres attaques malveillantes, comme les redirections vers des sites malveillants (typosquatting). La technologie Sandbox URL encapsule et chiffre l’URL du site de connexion, empêchant toute tentative de manipulation ou de redirection vers un site malveillant. Cette protection est renforcée contre les attaques exploitant des vulnérabilités comme CVE-2023-32784, bloquant les tentatives avant qu’elles ne réussissent.

En outre, PassCypher HSM PGP détecte et neutralise automatiquement les attaques Browser-in-the-Browser (BITB) et les redirections malveillantes. Ces protections renforcent la sécurité des utilisateurs, garantissant qu’ils se connectent toujours à des sites légitimes, même si l’attaquant tente de les induire en erreur.

Pourquoi PassCypher HSM est une solution de confiance

Dans un environnement numérique de plus en plus complexe et vulnérable aux attaques comme CVE-2023-32784, PassCypher HSM se distingue comme une solution de sécurité essentielle. PassCypher HSM protège les secrets numériques en les stockant à l’extérieur du système d’exploitation compromis et en utilisant des mécanismes avancés comme le chiffrement segmenté et l’authentification sans contact NFC.

Récompensé parmi les meilleures solutions de cybersécurité 2026

PassCypher HSM a récemment été reconnu comme l’une des 5 meilleures solutions de cybersécurité en 2026 lors des InterSec Awards, une distinction qui témoigne de son efficacité et de sa fiabilité face aux menaces avancées, comme celles introduites par CVE-2023-32784. Cette reconnaissance confirme l’engagement de PassCypher à offrir une protection de pointe contre les attaques visant les données sensibles, même lorsque le système d’exploitation est compromis.

Pour en savoir plus sur cette distinction et comment PassCypher continue de repousser les limites de la cybersécurité, vous pouvez consulter PassCypher : Finaliste aux InterSec Awards 2026.

Pourquoi PassCypher HSM est une solution de confiance

Dans un environnement numérique de plus en plus complexe et vulnérable aux attaques comme CVE-2023-32784, PassCypher HSM se distingue comme une solution de sécurité essentielle. PassCypher HSM protège les secrets numériques en les stockant à l’extérieur du système d’exploitation compromis et en utilisant des mécanismes avancés comme le chiffrement segmenté et l’authentification sans contact NFC.

Récompensé parmi les meilleures solutions de cybersécurité 2026

PassCypher HSM a récemment été reconnu comme l’une des 5 meilleures solutions de cybersécurité en 2026 lors des InterSec Awards, une distinction qui témoigne de son efficacité et de sa fiabilité face aux menaces avancées, comme celles introduites par CVE-2023-32784. Cette reconnaissance confirme l’engagement de PassCypher à offrir une protection de pointe contre les attaques visant les données sensibles, même lorsque le système d’exploitation est compromis.

Pour en savoir plus sur cette distinction et comment PassCypher continue de repousser les limites de la cybersécurité, vous pouvez consulter PassCypher : Finaliste aux InterSec Awards 2026.

Solutions de détection des failles CVE

La détection des failles CVE comme CVE-2023-32784 nécessite l’utilisation de solutions avancées pour repérer les tentatives d’exploitation de vulnérabilités avant qu’elles n’entraînent une compromission. L’intégration de solutions de détection en temps réel permet de surveiller l’intégrité des fichiers mémoire sensibles et d’identifier rapidement les tentatives d’accès non autorisé.

En plus, des outils d’analyse de comportement peuvent être utilisés pour détecter les activités suspectes sur les fichiers système, notamment les fichiers hiberfil.sys et pagefile.sys, afin d’interrompre les attaques avant qu’elles ne causent des dommages.

Analyse des menaces avancées : CVE et attaques Zero-Day

Les attaques zero-day, comme celles exploitant CVE-2023-32784, sont particulièrement difficiles à détecter, car elles utilisent des vulnérabilités inconnues des éditeurs de logiciels. Ces attaques ciblent souvent des failles dans les composants critiques du système, tels que la gestion de la mémoire, pour voler des informations sensibles sans déclencher d’alertes.

Par conséquent, une analyse des menaces avancées est essentielle pour renforcer la résilience des systèmes contre ces attaques. L’utilisation d’outils de détection comportementale et d’analyse des menaces permet d’identifier les indicateurs de compromission avant qu’une attaque ne réussisse à exfiltrer des données sensibles.

L’Approche Zero Trust et la Protection des Secrets

Le modèle Zero Trust repose sur le principe fondamental qu’aucun utilisateur ou appareil, interne ou externe, ne doit être implicitement approuvé. Chaque tentative d’accès, qu’elle provienne d’un utilisateur interne ou d’un système externe, doit être vérifiée. En appliquant ce modèle, les entreprises peuvent limiter l’accès aux secrets numériques, en s’assurant qu’aucune donnée sensible n’est accessible par des systèmes compromis.

Recommandations stratégiques de sécurité

Face à la vulnérabilité CVE-2023-32784, il est impératif de mettre en place des mesures de sécurité robustes et d’adopter une stratégie de défense multi-couches. Voici quelques recommandations pratiques :

- Chiffrez les fichiers d’hibernation et de pagination : Cela permet d’empêcher l’accès non autorisé aux informations sensibles stockées dans la mémoire système.

- Utilisez des solutions de protection avancées : Comme PassCypher, qui protège vos secrets, même en dehors du système d’exploitation.

- Surveillez les accès aux fichiers mémoire sensibles : Mettre en place une surveillance continue des fichiers d’hibernation et de pagination pour détecter toute tentative d’accès non autorisé.

- Revue des mécanismes de stockage sécurisé : Utiliser des solutions de stockage sécurisé hors du périmètre système pour les données sensibles, telles que des clés physiques NFC ou des dispositifs de stockage chiffrés.

Défense multi-couches : comprendre la résilience avec PassCypher NFC HSM

Pour renforcer la résilience des systèmes contre les vulnérabilités de type Zero-Day, une approche multi-couches est indispensable. PassCypher NFC HSM offre une protection robuste avec le chiffrement des fichiers mémoire sensibles, le stockage hors OS, et la surveillance proactive des fichiers système sensibles comme hiberfil.sys et pagefile.sys.

La Gestion de la Souveraineté Numérique Face aux Attaques Zero-Day

La souveraineté numérique est une question clé dans la gestion des risques associés aux attaques zero-day. Les entreprises et les gouvernements doivent être capables de protéger leurs infrastructures critiques contre des intrusions invisibles. L’implémentation de solutions comme PassCypher, qui offre une protection au-delà du système d’exploitation, garantit la confidentialité et la sécurité des données sensibles, même face à des vulnérabilités encore non découvertes.

L’adoption de technologies qui garantissent une souveraineté numérique est essentielle pour limiter l’exposition aux cybermenaces internationales. Source : The Role of Digital Sovereignty in Cybersecurity

Réduire les risques : Sécurisation des secrets numériques

Face aux vulnérabilités de type “exfiltration mémoire”, il est crucial de protéger les secrets numériques via des solutions de sécurité avancées. PassCypher NFC HSM offre une solution robuste pour le stockage sécurisé des données sensibles hors du périmètre du système d’exploitation, garantissant ainsi que même en cas de compromission du système, les secrets restent protégés grâce à des mécanismes de sécurité renforcés, comme le chiffrement AES-256 CBC et la segmentation des clés.

FAQ – CVE-2023-32784 et mesures de mitigation

Q : Comment la vulnérabilité CVE-2023-32784 est-elle exploitée ?

R : Cette vulnérabilité permet à un attaquant d’exfiltrer des données sensibles en accédant aux fichiers mémoire, comme les fichiers d’hibernation (hiberfil.sys) et de pagination (pagefile.sys).

Q : Quelle est la solution pour protéger mes secrets contre cette vulnérabilité ?

R : Utilisez des solutions de chiffrement avancées comme PassCypher, qui sécurisent les fichiers mémoire sensibles et les données stockées hors OS.

Glossaire : Terminologie CVE et sécurité

CVE : Common Vulnerabilities and Exposures. Base de données publique des vulnérabilités de sécurité qui permet de référencer des failles découvertes.

Zero-Day : Attaque qui exploite une vulnérabilité non corrigée et inconnue des développeurs.

Hiberfil.sys : Fichier d’hibernation utilisé pour stocker l’état du système lors de la mise en veille prolongée.

Pagefile.sys : Fichier de pagination utilisé pour stocker des informations de la mémoire virtuelle lorsque la RAM est insuffisante.

Ressources supplémentaires

Pour des informations supplémentaires sur les failles CVE, la sécurité numérique et les attaques zero-day, consultez les ressources suivantes :