Passkeys Faille Interception WebAuthn : une vulnérabilité critique dévoilée à DEF CON 33 démontre que les passkeys synchronisées sont phishables en temps réel. Allthenticate a prouvé qu’un prompt d’authentification falsifiable permettait de détourner une session WebAuthn en direct.

Résumé exécutif — Passkeys Faille Interception WebAuthn

⮞ Note de lecture

Un résumé dense (≈ 1 min) pour décideurs et RSSI. Pour l’analyse technique complète (≈ 13 min), consultez la chronique intégrale.

Imaginez : une authentification vantée comme phishing-resistant — les passkeys synchronisées — exploitée en direct lors de DEF CON 33 (8–11 août 2025, Las Vegas). La vulnérabilité ? Une faille d’interception du flux WebAuthn, permettant un prompt falsifié en temps réel (real-time prompt spoofing).

Cette démonstration remet frontalement en cause la sécurité proclamée des passkeys cloudisées et ouvre le débat sur les alternatives souveraines. Deux recherches y ont marqué l’édition : le spoofing de prompts en temps réel (attaque d’interception WebAuthn) et, distincte, le clickjacking des extensions DOM. Cette chronique est exclusivement consacrée au spoofing de prompts, car il remet en cause la promesse de « phishing-resistant » pour les passkeys synchronisées vulnérables.

⮞ Résumé

Le maillon faible n’est plus la cryptographie, mais le déclencheur visuel. C’est l’interface — pas la clé — qui est compromise.

Chronique à lire

Temps de lecture estimé : ≈ 13 minutes (+4–5 min si vous visionnez les vidéos intégrées)

Niveau de complexité : Avancé / Expert

Langues disponibles : CAT · EN · ES · FR

Accessibilité : Optimisée pour lecteurs d’écran

Type : Chronique stratégique

Auteur : Jacques Gascuel, inventeur et fondateur de Freemindtronic®, conçoit et brevète des systèmes matériels de sécurité souverains pour la protection des données, la souveraineté cryptographique et les communications sécurisées. Expert en conformité ANSSI, NIS2, RGPD et SecNumCloud, il développe des architectures by design capables de contrer les menaces hybrides et d’assurer une cybersécurité 100 % souveraine.

⮞ Sources officielles

• Talk « Your Passkey is Weak : Phishing the Unphishable » (Allthenticate) — listé dans l’agenda officiel DEF CON 33 • Présentation « Passkeys Pwned : Turning WebAuthn Against Itself » — disponible sur le serveur média DEF CON • Article « Phishing-Resistant Passkeys Shown to Be Phishable at DEF CON 33 » — relayé par MENAFN / PR Newswire, rubrique Science & Tech

• À DEF CON 33 (8–11 août 2025), les chercheurs d’Allthenticate ont démontré que les passkeys dites « résistantes au phishing » peuvent être détournées via des prompts falsifiés en temps réel.

• La faille ne réside pas dans les algorithmes cryptographiques, mais dans l’interface utilisateur — le point d’entrée visuel.

• Cette révélation impose une révision stratégique : privilégier les passkeys liées au périphérique (device-bound) pour les usages sensibles, et aligner les déploiements sur les modèles de menace et les exigences réglementaires.

En cybersécurité souveraine ↑ Cette chronique s’inscrit dans la rubrique Digital Security, dans la continuité des recherches menées sur les exploits et les contre-mesures matérielles zero trust.

Navigation Stratégique

- Résumé Exécutif

- Implications stratégiques

- Historique des vulnérabilités Passkeys

- Vulnérabilité liée au modèle de synchronisation

- Démonstration DEF CON 33

- Qu’est-ce qu’une attaque d’interception WebAuthn ?

- Contexte technique

- Spoofing de prompts vs. Clickjacking DOM

- Réglementation & conformité

- Statistiques francophones et européennes

- Cas d’usage souverain

- Pourquoi PassCypher élimine le risque d’interception WebAuthn

- PassCypher NFC HSM — Neutralisation matérielle de l’interception

- PassCypher HSM PGP — Clés segmentées contre le phishing

- Comparatif de surface d’attaque

- Signaux faibles

- Glossaire stratégique

- FAQ technique (intégration & usages)

- Conseil RSSI / CISO – Protection universelle & souveraine

- FAQ RSSI / CISO

- Plan d’action RSSI / CISO

- Perspectives stratégiques

⮞ Points Clés

- Vulnérabilité confirmée : les passkeys synchronisées dans le cloud (Apple, Google, Microsoft) ne sont pas 100 % résistantes au phishing.

- Nouvelle menace : le prompt falsifié en temps réel (real‑time prompt spoofing) exploite l’interface utilisateur plutôt que la cryptographie.

- Impact stratégique : infrastructures critiques et administrations doivent migrer vers des credentials device-bound et des solutions hors-ligne souveraines (NFC HSM, clés segmentées).

Qu’est-ce qu’une attaque Passkeys Faille Interception WebAuthn ?

Une attaque d’interception WebAuthn via prompt d’authentification falsifiable (WebAuthn API Hijacking) consiste à imiter en temps réel la fenêtre d’authentification affichée par un système ou un navigateur. L’attaquant ne cherche pas à casser l’algorithme cryptographique : il reproduit l’interface utilisateur (UI) au moment exact où la victime s’attend à voir un prompt légitime. Leurres visuels, timing précis et synchronisation parfaite rendent la supercherie indiscernable pour l’utilisateur.

Un utilisateur pense approuver une connexion sur son compte bancaire via un prompt système Apple ou Google. En réalité, il interagit avec une boîte de dialogue clonée par l’attaquant. Le résultat : l’adversaire récupère la session active sans alerter la victime.

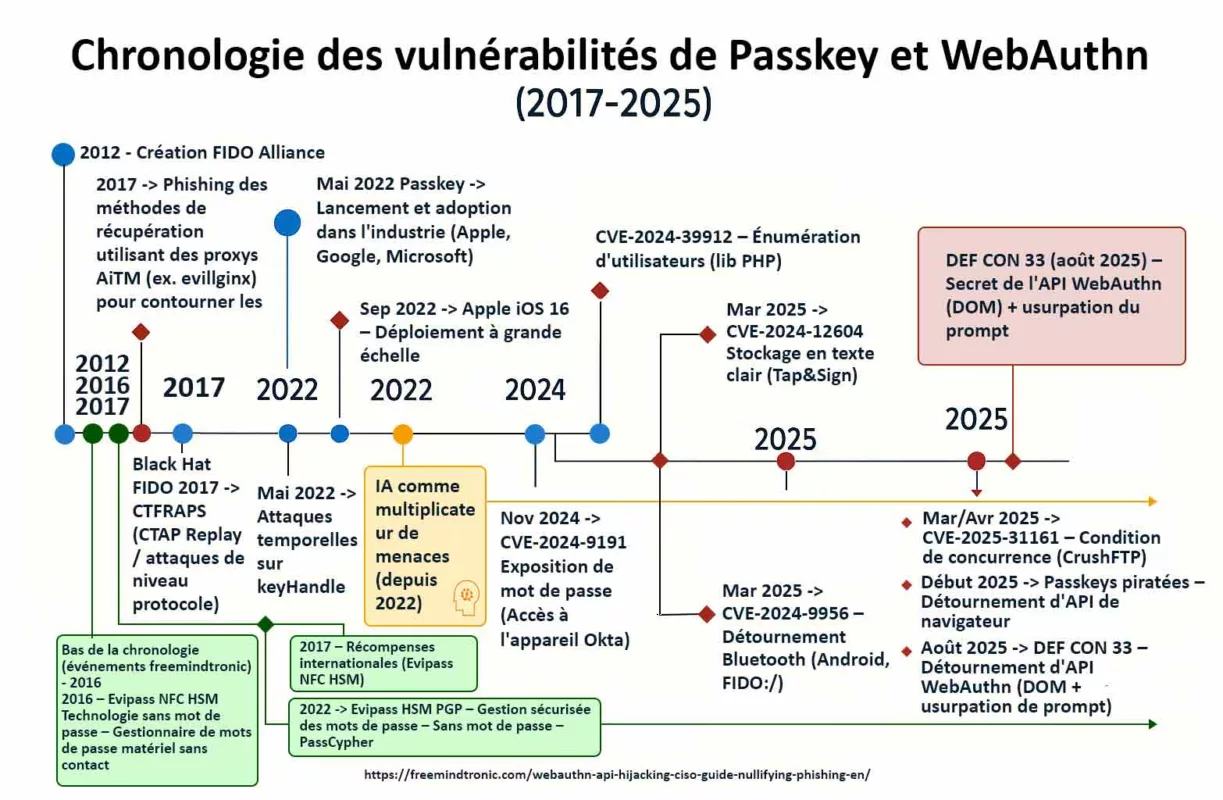

Historique des vulnérabilités Passkeys / WebAuthn

Malgré leur robustesse cryptographique, les passkeys — basés sur les standards ouverts WebAuthn et FIDO2 de la FIDO Alliance — ne sont pas invulnérables. L’historique des vulnérabilités et des recherches récentes confirme que la faiblesse clé réside souvent au niveau de l’interaction utilisateur et de l’environnement d’exécution (navigateur, système d’exploitation). C’est le 5 mai 2022 que l’industrie a officialisé leur adoption, suite à l’engagement d’Apple, Google et Microsoft d’étendre leur support sur leurs plateformes respectives.

Chronologie des vulnérabilités

-

SquareX – Navigateurs compromis (août 2025) :

Lors du DEF CON 33, une démonstration a montré qu’une extension ou un script malveillant peut intercepter le flux WebAuthn pour substituer des clés. Voir l’analyse de TechRadar et le report de SecurityWeek.

-

CVE-2025-31161 (mars/avril 2025) :

Contournement d’authentification dans CrushFTP via une condition de concurrence. Source officielle NIST.

-

CVE-2024-9956 (mars 2025) :

Prise de contrôle de compte via Bluetooth sur Android. Cette attaque a démontré qu’un attaquant peut déclencher une authentification malveillante à distance via un intent

FIDO:/. Analyse de Risky.Biz. Source officielle NIST. -

CVE-2024-12604 (mars 2025) :

Stockage en clair de données sensibles dans Tap&Sign, exploitant une mauvaise gestion des mots de passe. Source officielle NIST.

-

CVE-2025-26788 (février 2025) :

Contournement d’authentification dans StrongKey FIDO Server. Source détaillée.

-

Passkeys Pwned – API Hijacking basé sur le navigateur (début 2025) :

Une recherche a démontré que le navigateur, en tant que médiateur unique, peut être un point de défaillance. Lire l’analyse de Security Boulevard.

-

CVE-2024-9191 (novembre 2024) :

Exposition de mots de passe via Okta Device Access. Source officielle NIST.

-

CVE-2024-39912 (juillet 2024) :

Énumération d’utilisateurs via une faille dans la bibliothèque PHP

web-auth/webauthn-lib. Source officielle NIST. -

Attaques de type CTRAPS (courant 2024) :

Ces attaques au niveau du protocole (CTAP) exploitent les mécanismes d’authentification pour des actions non autorisées.

-

Première mise à disposition (septembre 2022) :

Apple a été le premier à déployer des passkeys à grande échelle avec la sortie d’iOS 16, faisant de cette technologie une réalité pour des centaines de millions d’utilisateurs.

-

Lancement et adoption par l’industrie (mai 2022) :

L’Alliance FIDO, rejointe par Apple, Google et Microsoft, a annoncé un plan d’action pour étendre le support des clés d’accès sur toutes leurs plateformes.

-

Attaques de Timing sur keyHandle (2022) :

Vulnérabilité permettant de corréler des comptes en mesurant les variations temporelles dans le traitement des

keyHandles. Voir article IACR ePrint 2022. -

Phishing des méthodes de secours (depuis 2017) :

Les attaquants utilisent des proxys AitM (comme Evilginx, apparu en 2017) pour masquer l’option passkey et forcer le recours à des méthodes moins sécurisées, qui peuvent être capturées. Plus de détails sur cette technique.

Ces vulnérabilités, récentes et historiques, soulignent le rôle critique du navigateur et du modèle de déploiement (device-bound vs. synced). Elles renforcent l’appel à des architectures **souveraines** et déconnectées de ces vecteurs de compromission.

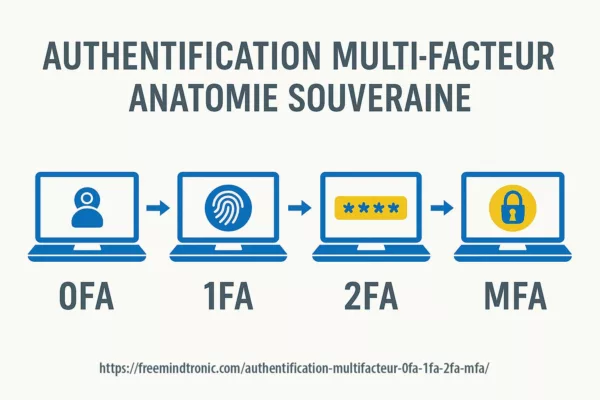

Vulnérabilité liée au modèle de synchronisation

Une des vulnérabilités les plus débattues ne concerne pas le protocole WebAuthn lui-même, mais son modèle de déploiement. La plupart des publications sur le sujet font la distinction entre deux types de passkeys :

- Passkeys liés à l’appareil (device-bound) : Stockés sur un appareil physique (comme une clé de sécurité ou un Secure Enclave). Ce modèle est généralement considéré comme très sécurisé, car il n’est pas synchronisé via un service tiers.

- Passkeys synchronisés dans le cloud : Stockés dans un gestionnaire de mots de passe ou un service cloud (iCloud Keychain, Google Password Manager, etc.). Ces passkeys peuvent être synchronisés sur plusieurs appareils. Pour plus de détails sur cette distinction, consultez la documentation de la FIDO Alliance.

La vulnérabilité réside ici : si un attaquant parvient à compromettre le compte du service cloud, il pourrait potentiellement accéder aux passkeys synchronisés sur l’ensemble des appareils de l’utilisateur. C’est un risque que les passkeys liés à l’appareil ne partagent pas. Des recherches universitaires comme celles publiées sur arXiv approfondissent cette problématique, soulignant que “la sécurité des passkeys synchronisés est principalement concentrée chez le fournisseur de la passkey”.

Cette distinction est cruciale, car l’implémentation de **passkeys synchronisés vulnérables** contrevient à l’esprit d’une MFA dite résistante au phishing dès lors que la synchronisation introduit un intermédiaire et une surface d’attaque supplémentaire. Cela justifie la recommandation de la FIDO Alliance de privilégier les passkeys liés à l’appareil pour un niveau de sécurité maximal.

Démonstration – Passkeys Faille Interception WebAuthn (DEF CON 33)

À Las Vegas, au cœur du DEF CON 33 (8–11 août 2025), la scène hacker la plus respectée a eu droit à une démonstration qui a fait grincer bien des dents. Les chercheurs d’Allthenticate ont montré en direct qu’une passkey synchronisée vulnérable – pourtant labellisée « phishing-resistant » – pouvait être trompée. Comment ? Par une attaque d’interception WebAuthn de type prompt d’authentification falsifiable (real‑time prompt spoofing) : une fausse boîte de dialogue d’authentification, parfaitement calée dans le timing et l’UI légitime. Résultat : l’utilisateur croit valider une authentification légitime, mais l’adversaire récupère la session en direct.

La preuve de concept rend tangible “Passkeys Faille Interception WebAuthn” via un prompt usurpable en temps réel.

⮞ Shourya Pratap Singh, Jonny Lin, Daniel Seetoh — chercheurs Allthenticate, auteurs de la démo « Your Passkey is Weak: Phishing the Unphishable ».

• Vidéo Allthenticate sur TikTok — explication directe par l’équipe.

• Vidéo DEF CON 33 Las Vegas (TikTok) — aperçu du salon.

• Vidéo Highlights DEF CON 33 (YouTube) — incluant la faille passkeys.

⮞ Résumé

DEF CON 33 a démontré que les passkeys synchronisées vulnérables pouvaient être compromises en direct, dès lors qu’un prompt d’authentification falsifiable s’insère dans le flux WebAuthn.

Contexte technique – Passkeys Faille Interception WebAuthn

Pour comprendre la portée de cette vulnérabilité passkeys, il faut revenir aux deux familles principales :

- Les passkeys synchronisées vulnérables : stockées dans un cloud Apple, Google ou Microsoft, accessibles sur tous vos appareils. Pratiques, mais l’authentification repose sur un prompt d’authentification falsifiable — un point d’ancrage exploitable.

- Les passkeys device‑bound : la clé privée reste enfermée dans l’appareil (Secure Enclave, TPM, YubiKey). Aucun cloud, donc moins de surface d’attaque.

Dans ce cadre, “Passkeys Faille Interception WebAuthn” résulte d’un enchaînement où l’UI validée devient le point d’ancrage de l’attaque.

Le problème est simple : tout mécanisme dépendant d’un prompt système est imitable. Si l’attaquant reproduit l’UI et capture le timing, il peut effectuer une attaque d’interception WebAuthn et détourner l’acte d’authentification. Autrement dit, le maillon faible n’est pas la cryptographie mais l’interface utilisateur.

Risque systémique : L’effet domino en cas de corruption de Passkeys

Le risque lié à la corruption d’une passkey est particulièrement grave lorsqu’une seule passkey est utilisée sur plusieurs sites et services (Google, Microsoft, Apple, etc.). Si cette passkey est compromise, cela peut entraîner un effet domino où l’attaquant prend le contrôle de plusieurs comptes utilisateur liés à ce service unique.

Un autre facteur de risque est l’absence de mécanisme pour savoir si une passkey a été compromise. Contrairement aux mots de passe, qui peuvent être vérifiés dans des bases de données comme “Have I Been Pwned”, il n’existe actuellement aucun moyen standardisé pour qu’un utilisateur sache si sa passkey a été corrompue.

Le risque est d’autant plus élevé si la passkey est centralisée et synchronisée via un service cloud, car un accès malveillant à un compte pourrait potentiellement donner accès à d’autres services sensibles sans que l’utilisateur en soit immédiatement informé.

⮞ Résumé

La faille n’est pas dans les algorithmes FIDO, mais dans l’UI/UX : le prompt d’authentification falsifiable, parfait pour un phishing en temps réel.

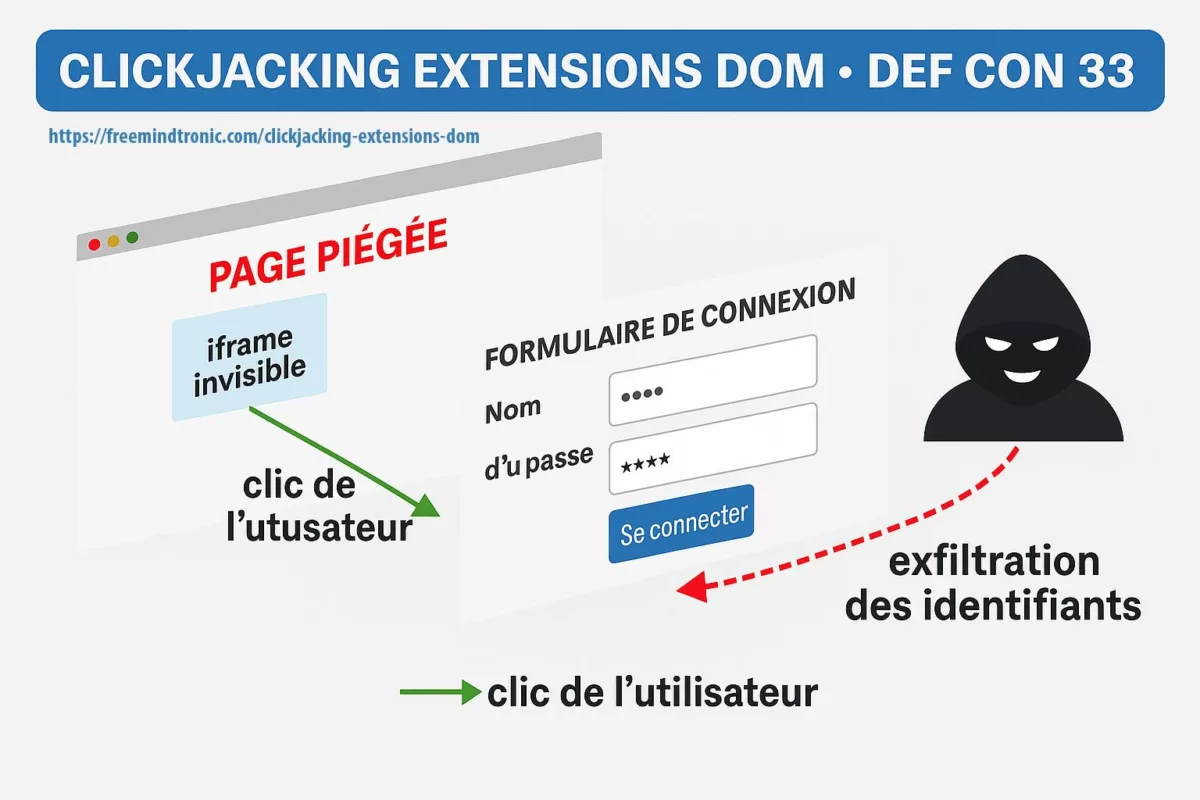

Comparatif – Faille d’interception WebAuthn : spoofing de prompts vs. clickjacking DOM

À DEF CON 33, deux recherches majeures ont ébranlé la confiance dans les mécanismes modernes d’authentification. Toutes deux exploitent des failles liées à l’interface utilisateur (UX) plutôt qu’à la cryptographie, mais leurs vecteurs et cibles diffèrent radicalement.

Prompt falsifié en temps réel

- Auteur : Allthenticate (Las Vegas, DEF CON 33).

- Cible : passkeys synchronisées vulnérables (Apple, Google, Microsoft).

- Vecteur : prompt d’authentification falsifiable, calé en temps réel sur l’UI légitime (real‑time prompt spoofing).

- Impact : attaque d’interception WebAuthn provoquant un phishing « live » ; l’utilisateur valide à son insu une demande piégée.

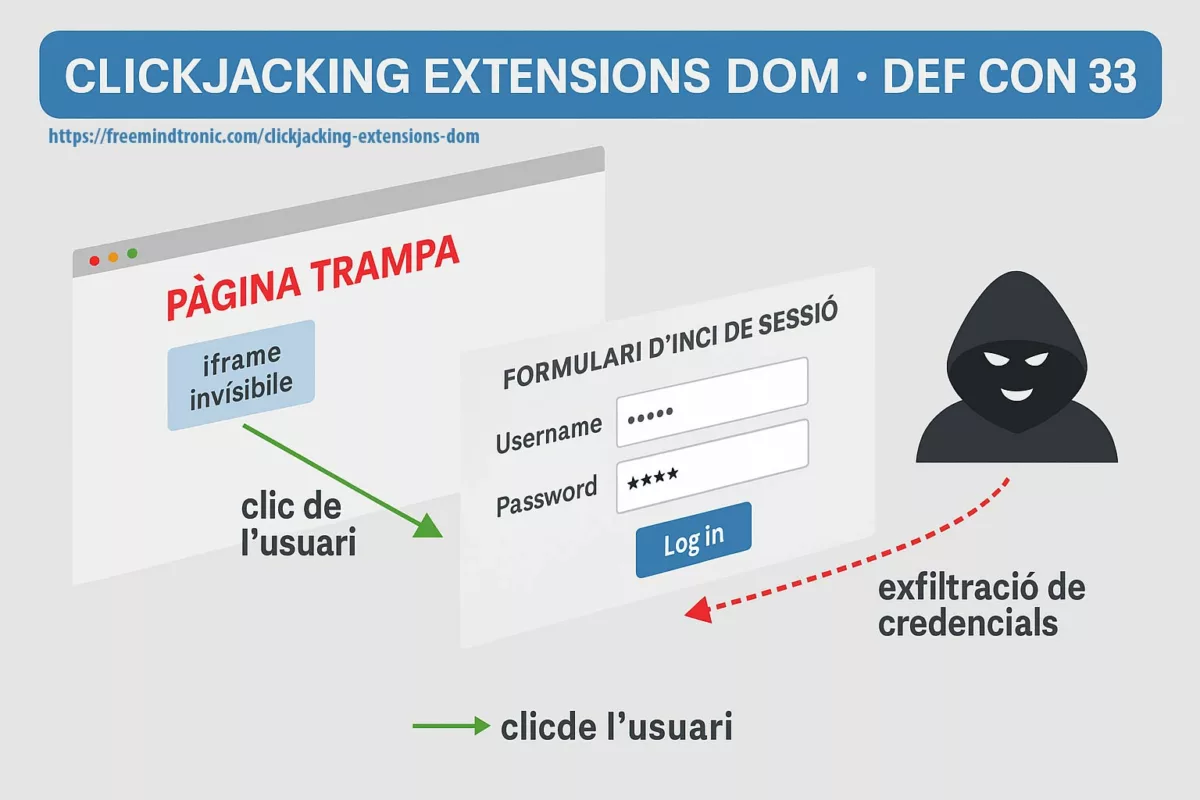

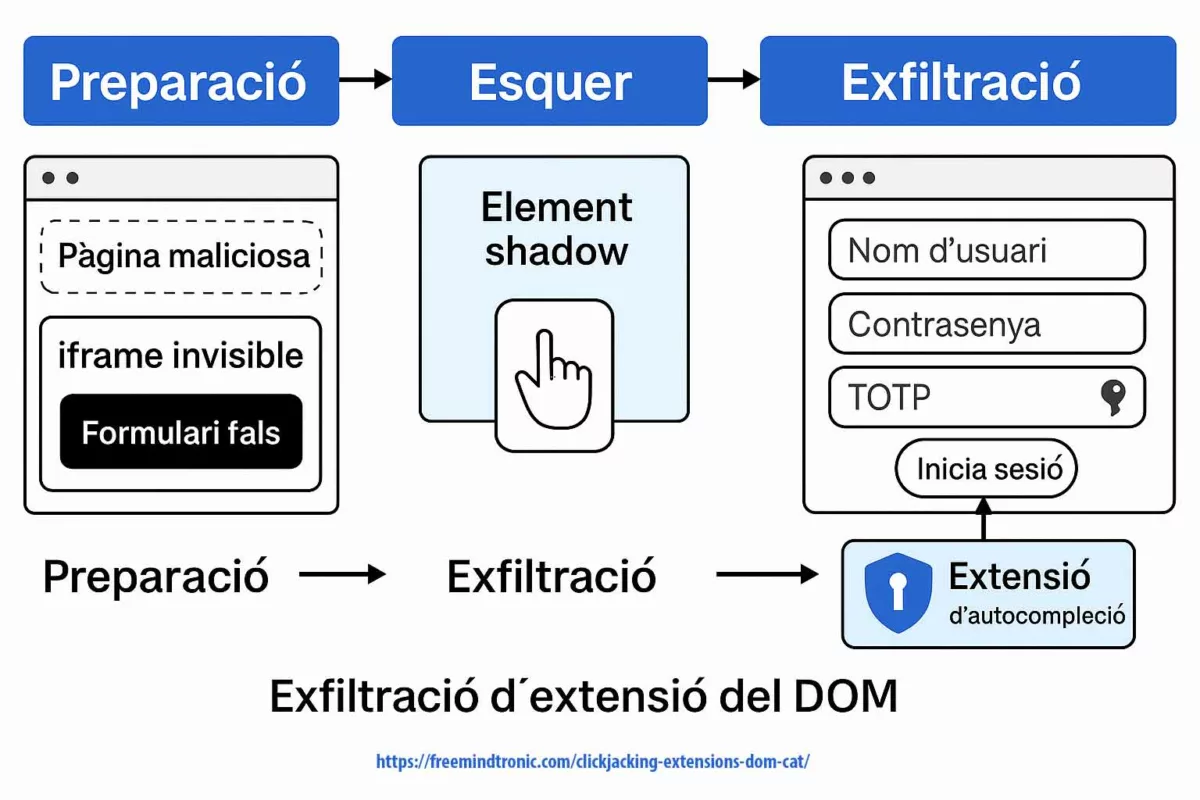

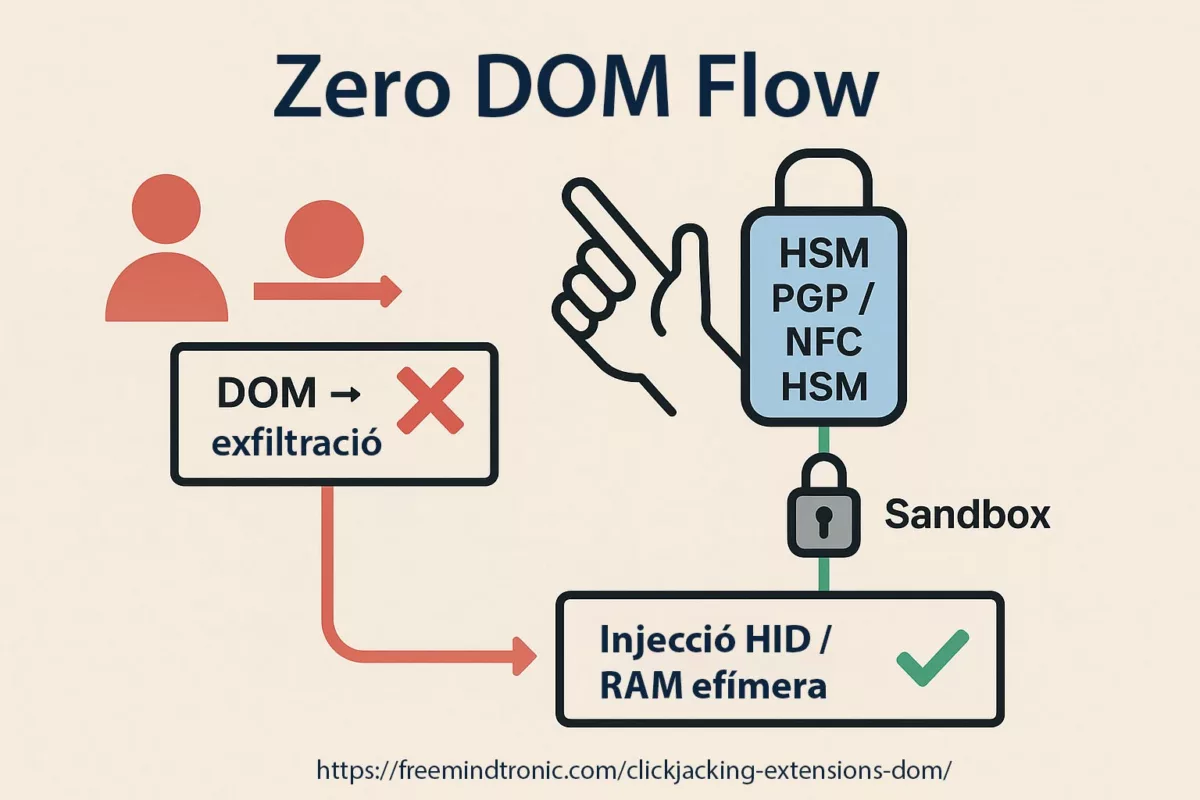

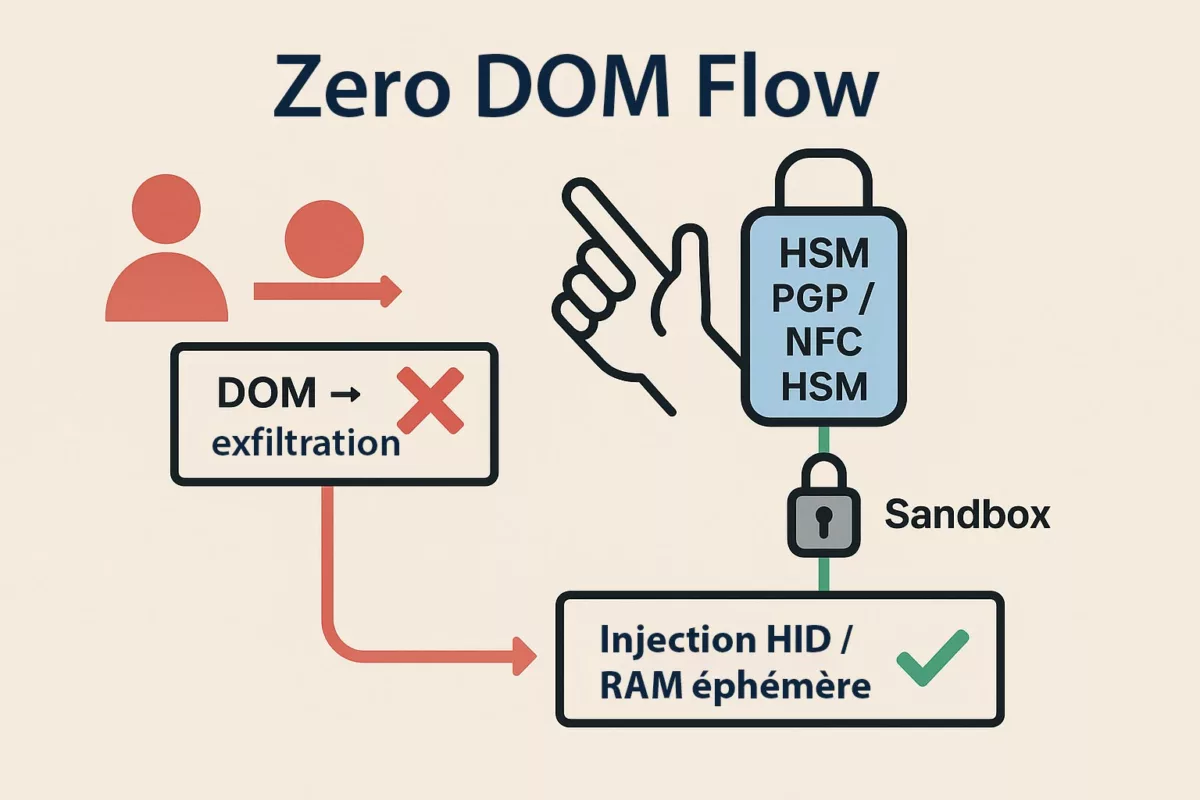

Détournement de clic DOM

- Auteurs : autre équipe de chercheurs (DEF CON 33).

- Cible : gestionnaires d’identifiants, extensions, passkeys stockées.

- Vecteur : iframes invisibles, Shadow DOM, scripts malveillants pour détourner l’autoremplissage.

- Impact : exfiltration silencieuse d’identifiants, passkeys et clés de crypto‑wallets.

⮞ À retenir : cette chronique se concentre exclusivement sur le spoofing de prompts, qui illustre une faille d’interception WebAuthn majeure et remet en cause la promesse de « passkeys résistantes au phishing ». Pour l’étude complète du clickjacking DOM, voir la chronique connexe.

Implications stratégiques – Passkeys et vulnérabilités UX

En conséquence, “Passkeys Faille Interception WebAuthn” oblige à repenser l’authentification autour de modèles hors prompt et hors cloud.

-

-

- Ne plus considérer les passkeys synchronisées vulnérables comme inviolables.

- Privilégier les device‑bound credentials pour les environnements sensibles.

- Mettre en place des garde‑fous UX : détection d’anomalies dans les prompts d’authentification, signatures visuelles non falsifiables.

- Former les utilisateurs à la menace de phishing en temps réel par attaque d’interception WebAuthn.

-

Ce n’est pas la cryptographie qui cède, mais l’illusion d’immunité. L’interception WebAuthn démontre que le risque réside dans l’UX, pas dans l’algorithme.

Chronique connexe — Clickjacking des extensions DOM à DEF CON 33

Une autre recherche présentée à DEF CON 33 a mis en lumière une méthode complémentaire visant les gestionnaires d’identités et les passkeys : le clickjacking des extensions DOM. Si cette technique n’implique pas directement une attaque d’interception WebAuthn, elle illustre un autre vecteur UX critique où des iframes invisibles, du Shadow DOM et des scripts malveillants peuvent détourner l’autoremplissage et voler des identifiants, des passkeys et des clés de crypto‑wallets.

Réglementation & conformité – MFA et interception WebAuthn

Les textes officiels comme le guide CISA sur la MFA résistante au phishing ou la directive OMB M-22-09 insistent : une authentification n’est « résistante au phishing » que si aucun intermédiaire ne peut intercepter ou détourner le flux WebAuthn.

En théorie, les passkeys WebAuthn respectent cette règle. En pratique, l’implémentation des passkeys synchronisées vulnérables ouvre une faille d’interception exploitable via un prompt d’authentification falsifiable.

En Europe, la directive NIS2 et la certification SecNumCloud rappellent la même exigence : pas de dépendance à des services tiers non maîtrisés.

Risque lié à la synchronisation cloud

Une des vulnérabilités les plus débattues ne concerne pas le protocole lui-même, mais son modèle de déploiement. Les passkeys synchronisés via des services cloud (comme iCloud Keychain ou Google Password Manager) sont potentiellement vulnérables si le compte cloud de l’utilisateur est compromis. Ce risque n’existe pas pour les passkeys liés à l’appareil (via une clé de sécurité matérielle ou un Secure Enclave), ce qui souligne l’importance du choix de l’architecture de déploiement.

À ce titre, “Passkeys Faille Interception WebAuthn” contrevient à l’esprit d’une MFA dite résistante au phishing dès lors que la synchronisation introduit un intermédiaire.

Autrement dit, un cloud US gérant vos passkeys sort du cadre d’une souveraineté numérique stricte.

⮞ Résumé

Une passkey synchronisée vulnérable peut compromettre l’exigence de MFA résistante au phishing (CISA, NIS2) dès lors qu’une attaque d’interception WebAuthn est possible.

Statistiques francophones et européennes – Phishing en temps réel et interception WebAuthn

Les rapports publics confirment que les attaques de phishing avancé — notamment les techniques en temps réel — constituent une menace majeure dans l’Union européenne et l’espace francophone.

- Union européenne — ENISA : selon le rapport Threat Landscape 2024, le phishing et l’ingénierie sociale représentent 38 % des incidents signalés dans l’UE, avec une hausse notable des méthodes Adversary‑in‑the‑Middle et prompt falsifié en temps réel (real‑time prompt spoofing), associées à l’interception WebAuthn. Source : ENISA Threat Landscape 2024

- France — Cybermalveillance.gouv.fr : en 2023, le phishing a généré 38 % des demandes d’assistance, avec plus de 1,5 M de consultations liées à l’hameçonnage. Les arnaques au faux conseiller bancaire ont bondi de +78 % vs 2022, souvent via des prompts d’authentification falsifiables. Source : Rapport d’activité 2023

- Canada (francophone) — Centre canadien pour la cybersécurité : l’Évaluation des cybermenaces nationales 2023‑2024 indique que 65 % des entreprises s’attendent à subir un phishing ou ransomware. Le phishing reste un vecteur privilégié pour contourner la MFA, y compris via l’interception de flux WebAuthn. Source : Évaluation officielle

Le prompt falsifié en temps réel n’est pas une expérimentation de laboratoire : il s’inscrit dans une tendance où le phishing cible l’interface d’authentification plutôt que les algorithmes, avec un recours croissant à l’attaque d’interception WebAuthn.

Cas d’usage souverain – Neutralisation de l’interception WebAuthn

Dans un scénario concret, une autorité régulatrice réserve les passkeys synchronisées aux portails publics à faible risque. Le choix PassCypher supprime la cause de “Passkeys Faille Interception WebAuthn” en retirant le prompt, le cloud et toute exposition DOM.

Pour les systèmes critiques (administration, opérations sensibles, infrastructures vitales), elle déploie PassCypher sous deux formes :

• PassCypher NFC HSM — authentification matérielle hors‑ligne, sans serveur, avec émulation clavier BLE AES‑128‑CBC. Aucun prompt d’authentification falsifiable n’existe.

• PassCypher HSM PGP — gestion souveraine de clés segmentées inexportables, validation cryptographique sans cloud ni synchronisation.

Dans ce modèle, le vecteur prompt exploité lors de l’attaque d’interception WebAuthn à DEF CON 33 est totalement éliminé des parcours critiques.

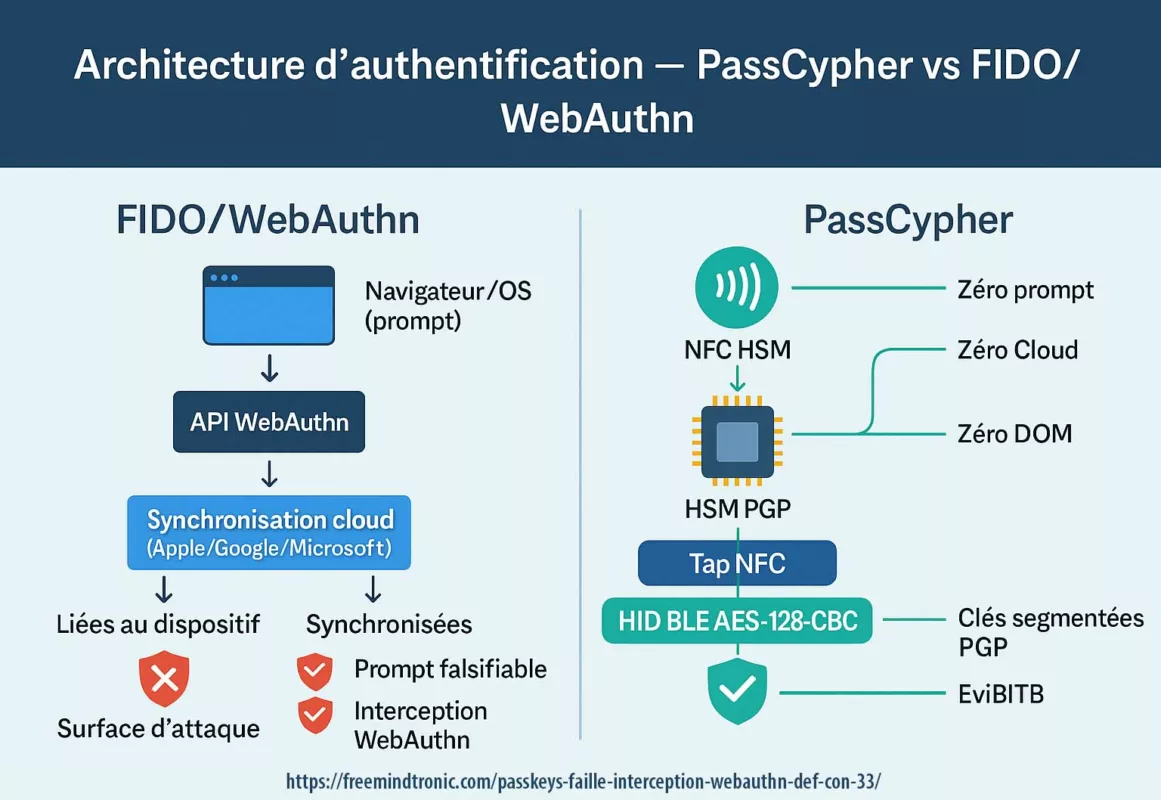

Pourquoi PassCypher élimine le risque d’interception WebAuthn

Les solutions PassCypher se distinguent radicalement des passkeys FIDO vulnérables à l’attaque d’interception WebAuthn :

- Pas de prompt OS/navigateur — donc aucun prompt d’authentification falsifiable.

- Pas de cloud — pas de synchronisation vulnérable ni dépendance à un tiers.

- Pas de DOM — aucune exposition aux scripts, extensions ou iframes.

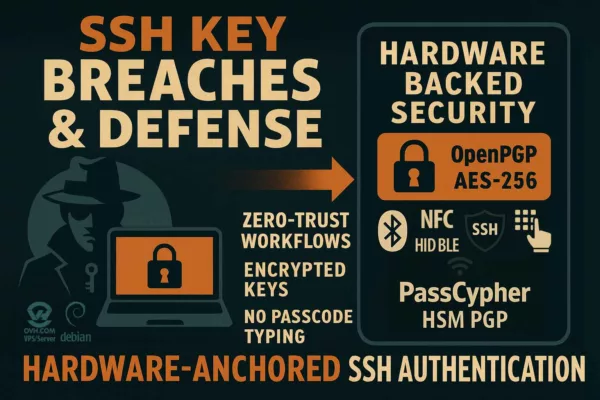

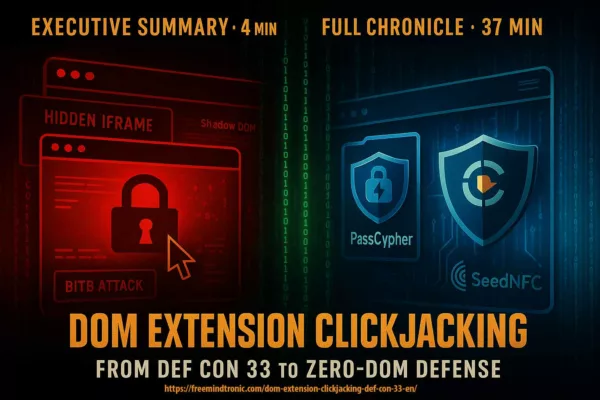

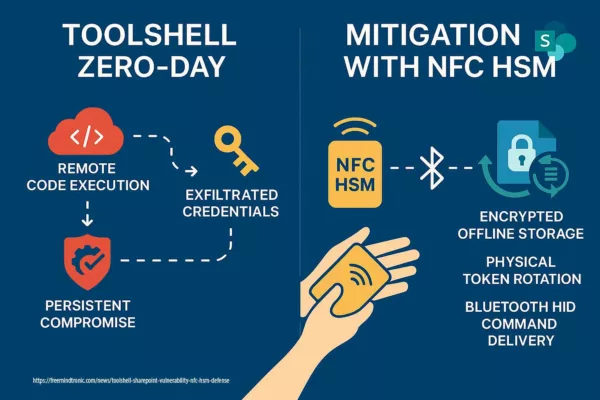

PassCypher NFC HSM — Neutralisation matérielle de l’interception

L’attaque d’Allthenticate à DEF CON 33 prouve que tout système dépendant d’un prompt OS/navigateur peut être falsifié.

PassCypher NFC HSM supprime ce vecteur : aucun prompt, aucune synchro cloud, secrets chiffrés à vie dans un nano‑HSM NFC et validés par un tap physique.

Fonctionnement utilisateur :

- Tap NFC obligatoire — validation physique sans interface logicielle.

- Mode HID BLE AES‑128‑CBC — transmission hors DOM, résistante aux keyloggers.

- Écosystème Zero‑DOM — aucun secret n’apparaît dans le navigateur.

⮞ Résumé

Contrairement aux passkeys synchronisées vulnérables, PassCypher NFC HSM neutralise l’attaque d’interception WebAuthn car il n’existe pas de prompt d’authentification falsifiable.

Attaques neutralisées par PassCypher NFC HSM

| Type d’attaque | Vecteur | Statut |

|---|---|---|

| Spoofing de prompts | Faux dialogue OS/navigateur | Neutralisé (zéro prompt) |

| Phishing en temps réel | Validation piégée en direct | Neutralisé (tap NFC obligatoire) |

| Enregistrement de frappe | Capture de frappes clavier | Neutralisé (HID BLE chiffré) |

PassCypher HSM PGP — Clés segmentées contre le phishing

L’autre pilier, PassCypher HSM PGP, applique la même philosophie : aucun prompt exploitable.

Les secrets (identifiants, passkeys, clés SSH/PGP, TOTP/HOTP) résident dans des conteneurs chiffrés AES‑256 CBC PGP, protégés par un système de clés segmentées brevetées.

- Pas de prompt — donc pas de fenêtre à falsifier.

- Clés segmentées — inexportables, assemblées uniquement en RAM.

- Déchiffrement éphémère — le secret disparaît aussitôt utilisé.

- Zéro cloud — pas de synchronisation vulnérable.

⮞ Résumé

PassCypher HSM PGP supprime le terrain d’attaque du prompt falsifié en temps réel : authentification matérielle, clés segmentées et validation cryptographique sans exposition DOM ni cloud.

Comparatif de surface d’attaque

| Critère | Passkeys synchronisées (FIDO) | PassCypher NFC HSM | PassCypher HSM PGP |

|---|---|---|---|

| Prompt d’authentification | Oui | Non | Non |

| Cloud de synchronisation | Oui | Non | Non |

| Clé privée exportable | Non (UI attaquable) | Non | Non |

| Usurpation / interception WebAuthn | Présent | Absent | Absent |

| Dépendance standard FIDO | Oui | Non | Non |

En retirant le prompt d’authentification falsifiable et la synchronisation cloud, l’attaque d’interception WebAuthn démontrée à DEF CON 33 disparaît complètement.

Signaux faibles – tendances liées à l’interception WebAuthn

– Généralisation des attaques UI en temps réel, y compris l’interception WebAuthn via prompt d’authentification falsifiable.

– Dépendance croissante aux clouds tiers pour l’identité, augmentant l’exposition des passkeys synchronisées vulnérables.

– Multiplication des contournements via ingénierie sociale assistée par IA, appliquée aux interfaces d’authentification.

Glossaire des termes stratégiques

Un rappel des notions clés utilisées dans cette chronique, pour lecteurs débutants comme confirmés.

-

Passkey / Passkeys

Un identifiant numérique sans mot de passe basé sur le standard FIDO/WebAuthn, conçu pour être “résistant au phishing”.

- Passkey (singulier) : Se réfère à un identifiant numérique unique stocké sur un appareil (par exemple, le Secure Enclave, TPM, YubiKey).

- Passkeys (pluriel) : Se réfère à la technologie générale ou à plusieurs identifiants, y compris les *passkeys synchronisés* stockés dans les clouds d’Apple, Google ou Microsoft. Ces derniers sont particulièrement vulnérables à l’**Attaque d’Interception WebAuthn** (falsification de prompt en temps réel démontrée au DEF CON 33).

-

Passkeys Pwned

Titre de la présentation au DEF CON 33 par Allthenticate (« Passkeys Pwned: Turning WebAuthn Against Itself »). Elle met en évidence comment une attaque d’interception WebAuthn peut compromettre les passkeys synchronisés en temps réel, prouvant qu’ils ne sont pas 100% résistants au phishing.

-

Passkeys synchronisées vulnérables

Stockées dans un cloud (Apple, Google, Microsoft) et utilisables sur plusieurs appareils. Avantage en termes d’UX, mais faiblesse stratégique : dépendance à un **prompt d’authentification falsifiable** et au cloud.

-

Passkeys device-bound

Liées à un seul périphérique (TPM, Secure Enclave, YubiKey). Plus sûres car sans synchronisation cloud.

-

Prompt

Boîte de dialogue système ou navigateur demandant une validation (Face ID, empreinte, clé FIDO). Cible principale du spoofing.

-

Attaque d’interception WebAuthn

Également connue sous le nom de *WebAuthn API Hijacking*. Elle manipule le flux d’authentification en falsifiant le prompt système/navigateur et en imitant l’interface utilisateur en temps réel. L’attaquant ne brise pas la cryptographie, mais intercepte le processus WebAuthn au niveau de l’UX. Voir la spécification officielle W3C WebAuthn et la documentation de la FIDO Alliance.

-

Real-time prompt spoofing

Falsification en direct d’une fenêtre d’authentification, qui est indiscernable pour l’utilisateur.

-

Clickjacking DOM

Attaque utilisant des *iframes invisibles* et le *Shadow DOM* pour détourner l’autoremplissage et voler des identifiants.

-

Zero-DOM

Architecture souveraine où aucun secret n’est exposé au navigateur ni au DOM.

-

NFC HSM

Module matériel sécurisé hors ligne, compatible HID BLE AES-128-CBC.

-

Clés segmentées

Clés cryptographiques découpées en segments, assemblées uniquement en mémoire volatile.

-

Device-bound credential

Identifiant attaché à un périphérique physique, non transférable ni clonable.

FAQ technique (intégration & usages)

-

Q : Peut‑on migrer d’un parc FIDO vers PassCypher ?

R : Oui, en modèle hybride. Conservez FIDO pour les usages courants, adoptez PassCypher pour les accès critiques afin d’éliminer les vecteurs d’interception WebAuthn.

-

Q : Quel impact UX sans prompt système ?

R : Le geste est matériel (tap NFC ou validation HSM). Aucun prompt d’authentification falsifiable, aucune boîte de dialogue à usurper : suppression totale du risque de phishing en temps réel.

-

Q : Comment révoquer une clé compromise ?

R : On révoque simplement l’HSM ou la clé cycle. Aucun cloud à purger, aucun compte tiers à contacter.

-

Q : PassCypher protège-t-il contre le real-time prompt spoofing ?

R : Oui. L’architecture PassCypher supprime totalement le prompt OS/navigateur, supprimant ainsi la surface d’attaque exploitée à DEF CON 33.

-

Q : Peut‑on intégrer PassCypher dans une infrastructure réglementée NIS2 ?

R : Oui. Les modules NFC HSM et HSM PGP sont conformes aux exigences de souveraineté numérique et neutralisent les risques liés aux passkeys synchronisées vulnérables.

-

Q : Les passkeys device‑bound sont‑elles totalement inviolables ?

R : Non, mais elles éliminent le risque d’interception WebAuthn via cloud. Leur sécurité dépend ensuite de la robustesse matérielle (TPM, Secure Enclave, YubiKey) et de la protection physique de l’appareil.

-

Q : Un malware local peut‑il reproduire un prompt PassCypher ?

R : Non. PassCypher ne repose pas sur un prompt logiciel : la validation est matérielle et hors‑ligne, donc aucun affichage falsifiable n’existe.

-

Q : Pourquoi les clouds tiers augmentent‑ils le risque ?

R : Les passkeys synchronisées vulnérables stockées dans un cloud tiers peuvent être ciblées par des attaques d’Adversary‑in‑the‑Middle ou d’interception WebAuthn si le prompt est compromis.

Conseil RSSI / CISO – Protection universelle & souveraine

EviBITB (Embedded Browser‑In‑The‑Browser Protection) est une technologie embarquée dans PassCypher HSM PGP, y compris dans sa version gratuite.

Elle détecte et supprime automatiquement ou manuellement les iframes de redirection utilisées dans les attaques BITB et prompt spoofing, éliminant ainsi le vecteur d’interception WebAuthn.

- Déploiement immédiat : extension gratuite pour navigateurs Chromium et Firefox, utilisable à grande échelle sans licence payante.

- Protection universelle : agit même si l’organisation n’a pas encore migré vers un modèle hors‑prompt.

- Compatibilité souveraine : fonctionne avec PassCypher NFC HSM Lite (99 €) et PassCypher HSM PGP complet (129 €/an).

- Full passwordless : PassCypher NFC HSM et HSM PGP peuvent remplacer totalement FIDO/WebAuthn pour tous les parcours d’authentification, avec zéro prompt, zéro cloud et 100 % de souveraineté.

Recommandation stratégique :

Déployer EviBITB dès maintenant sur tous les postes pour neutraliser le BITB/prompt spoofing, puis planifier la migration des accès critiques vers un modèle full‑PassCypher pour supprimer définitivement la surface d’attaque.

Questions fréquentes côté RSSI / CISO

Q : Quel est l’impact réglementaire d’une attaque d’interception WebAuthn ?

Q : Existe-t-il une protection universelle et gratuite contre le BITB et le prompt spoofing ?

Q : Peut-on se passer totalement de FIDO/WebAuthn ?

Q : Quel est le budget moyen et le ROI d’une migration vers un modèle hors-prompt ?

Q : Comment gérer un parc hybride (legacy + moderne) ?

Q : Quels indicateurs suivre pour mesurer la réduction de surface d’attaque ?

Plan d’action RSSI / CISO

| Action prioritaire | Impact attendu |

|---|---|

| Remplacer les passkeys synchronisées vulnérables par PassCypher NFC HSM (99 €) et/ou PassCypher HSM PGP (129 €/an) | Élimine le prompt falsifiable, supprime l’interception WebAuthn, passage en passwordless souverain avec amortissement en jours selon l’étude sur le temps d’authentification |

| Migrer vers un modèle full‑PassCypher pour les environnements critiques | Supprime toute dépendance FIDO/WebAuthn, centralise la gestion souveraine des accès et secrets, et maximise les gains de productivité mesurés par l’étude |

| Déployer EviBITB (technologie embarquée dans PassCypher HSM PGP, version gratuite incluse) | Protection immédiate sans coût contre BITB et phishing en temps réel par prompt spoofing |

| Durcir l’UX (signatures visuelles, éléments non clonables) | Complexifie les attaques UI, clickjacking et redress |

| Auditer et journaliser les flux d’authentification | Détecte et trace toute tentative de détournement de flux ou d’Adversary-in-the-Middle |

| Aligner avec NIS2, SecNumCloud et RGPD | Réduit le risque juridique et apporte une preuve de conformité |

| Former les utilisateurs aux menaces d’interface falsifiable | Renforce la vigilance humaine et la détection proactive |

Perspectives stratégiques

Le message de DEF CON 33 est clair : la sécurité de l’authentification se joue à l’interface.

Tant que l’utilisateur validera des prompts d’authentification graphiques synchronisés avec un flux réseau, le phishing en temps réel et l’interception WebAuthn resteront possibles.

Les modèles hors prompt et hors cloud — matérialisés par des HSM souverains comme PassCypher — réduisent radicalement la surface d’attaque.

À court terme : généraliser le device‑bound pour les usages sensibles ; à moyen terme : éliminer l’UI falsifiable des parcours critiques. La trajectoire recommandée élimine durablement “Passkeys Faille Interception WebAuthn” des parcours critiques par un passage progressif au full‑PassCypher.