Vulnerabilitat Passkeys: Una vulnerabilitat crítica, revelada a la DEF CON 33, demostra que les passkeys sincronitzades poden ser objecte de phishing en temps real. De fet, Allthenticate va provar que una sol·licitud d’autenticació falsificable pot segrestar una sessió WebAuthn en viu.

Resum Executiu — La Vulnerabilitat Passkeys i el WebAuthn API Hijacking

▸ Conclusió Clau — Atac de WebAuthn API Hijacking

Oferim un resum dens (≈ 1 min) per a decisors i CISOs. Per a una anàlisi tècnica completa (≈ 13 min), però, hauríeu de llegir l’article sencer.

Imagineu un mètode d’autenticació elogiat com a resistent al phishing — anomenat passkeys sincronitzades — i després explotat en viu a la DEF CON 33 (del 8 a l’11 d’agost de 2025, Las Vegas). Llavors, quina era la vulnerabilitat? Era una fallada de WebAuthn API Hijacking (un atac d’intercepció al flux d’autenticació), que va permetre la falsificació de la sol·licitud de passkeys en temps real.

Aquesta única demostració, de fet, desafia directament la seguretat proclamada de les passkeys sincronitzades al núvol i obre el debat sobre alternatives sobiranes. Vam veure emergir dues troballes clau de recerca a l’esdeveniment: primer, la falsificació de la sol·licitud en temps real (un atac d’intercepció de WebAuthn), i segon, el DOM extension clickjacking. Cal destacar que aquest article se centra exclusivament en la falsificació de la sol·licitud perquè innegablement soscava la promesa “resistent al phishing” per a les passkeys sincronitzades vulnerables.

▸ Resum

El punt feble ja no és la criptografia; en canvi, és el disparador visual. En resum, els atacants comprometen la interfície, no la clau criptogràfica.

Crònica per llegir

Article to Read

Temps de lectura estimat: ≈ 13 minuts (+4–5 min si mireu els vídeos incrustats)

Nivell de complexitat: Avançat / Expert

Idiomes disponibles: CAT · EN · ES · FR

Accessibilitat: Optimitzat per a lectors de pantalla

Tipus: Article Estratègic

Autor: Jacques Gascuel, inventor i fundador de Freemindtronic®, dissenya i patenta sistemes de seguretat de maquinari sobirans per a la protecció de dades, la sobirania criptogràfica i les comunicacions segures. Com a expert en conformitat amb ANSSI, NIS2, GDPR i SecNumCloud, desenvolupa arquitectures by-design capaces de contrarestar amenaces híbrides i garantir una ciberseguretat 100% sobirana.

▸ Fonts Oficials

- Xerrada « Your Passkey is Weak : Phishing the Unphishable » (Allthenticate) — llistada a la programació oficial de la DEF CON 33

- Presentació « Passkeys Pwned : Turning WebAuthn Against Itself » — disponible al servidor de mitjans de la DEF CON

- Article « Phishing-Resistant Passkeys Shown to Be Phishable at DEF CON 33 » — retransmès per MENAFN / PR Newswire, secció Science & Tech

TL; DR

- A la DEF CON 33 (del 8 a l’11 d’agost de 2025), investigadors d’Allthenticate van demostrar un camí de WebAuthn API Hijacking: els atacants poden segrestar passkeys anomenades “resistents al phishing” a través de la falsificació de la sol·licitud en temps real.

- La fallada no resideix en els algorismes criptogràfics; més aviat, es troba a la interfície d’usuari—el punt d’entrada visual.

- En última instància, aquesta revelació exigeix una revisió estratègica: hem de prioritzar les passkeys lligades al dispositiu per a casos d’ús sensibles i alinear els desplegaments amb models d’amenaça i requisits reglamentaris.

En Ciberseguretat Sobirana ↑ Aquest article forma part de la nostra secció de Seguretat Digital, continuant la nostra recerca sobre els exploits de maquinari de confiança zero i les contramesures.

Navegació Estratègica

- Resum Executiu

- Què és un Atac d’Intercepció de WebAuthn?

- Història de les Vulnerabilitats de Passkey / WebAuthn

- Vulnerabilitat del Model de Sincronització

- Demostració de la DEF CON 33

- Context Tècnic

- Falsificació de Sol·licitud vs. DOM Clickjacking

- Implicacions Estratègiques

- Regulacions i Conformitat

- Estadístiques Europees i Francòfones

- Cas d’Ús Sobirà

- Per què PassCypher Elimina el Risc d’Intercepció de WebAuthn

- PassCypher NFC HSM — Neutralització de Maquinari de la Intercepció

- PassCypher HSM PGP — Claus Segmentades contra el Phishing

- Comparació de la Superfície d’Atac

- Senyals Febles

- Glossari Estratègic

- FAQ Tècnica (Integració i Casos d’Ús)

- Consell CISO / CSO – Protecció Universal i Sobirana

- FAQ CISO / CSO

- Pla d’Acció CISO / CSO

- Perspectives Estratègiques

▸ Punts Clau

- Vulnerabilitat Confirmada: Les passkeys sincronitzades al núvol (Apple, Google, Microsoft) no són 100% resistents al phishing.

- Nova Amenaça: La falsificació de la sol·licitud en temps real explota la interfície d’usuari en lloc de la criptografia.

- Impacte Estratègic: Les infraestructures crítiques i les agències governamentals han de migrar a credencials lligades al dispositiu i a solucions sobiranes fora de línia (NFC HSM, claus segmentades).

Què és un Atac de WebAuthn API Hijacking?

Un atac d’intercepció de WebAuthn a través d’una sol·licitud d’autenticació falsificable (WebAuthn API Hijacking) consisteix a imitar en temps real la finestra d’autenticació mostrada per un sistema o navegador. Per tant, l’atacant no busca trencar l’algorisme criptogràfic; en lloc d’això, reprodueix la interfície d’usuari (UI) en el moment exacte en què la víctima espera veure una sol·licitud legítima. Els enganys visuals, el cronometratge precís i la sincronització perfecta fan que l’engany sigui indistingible per a l’usuari.

Un usuari creu que està aprovant una connexió al seu compte bancari a través d’una sol·licitud legítima del sistema d’Apple o Google. En realitat, està interactuant amb un quadre de diàleg clonat per l’atacant. Com a resultat, l’adversari captura la sessió activa sense alertar la víctima.

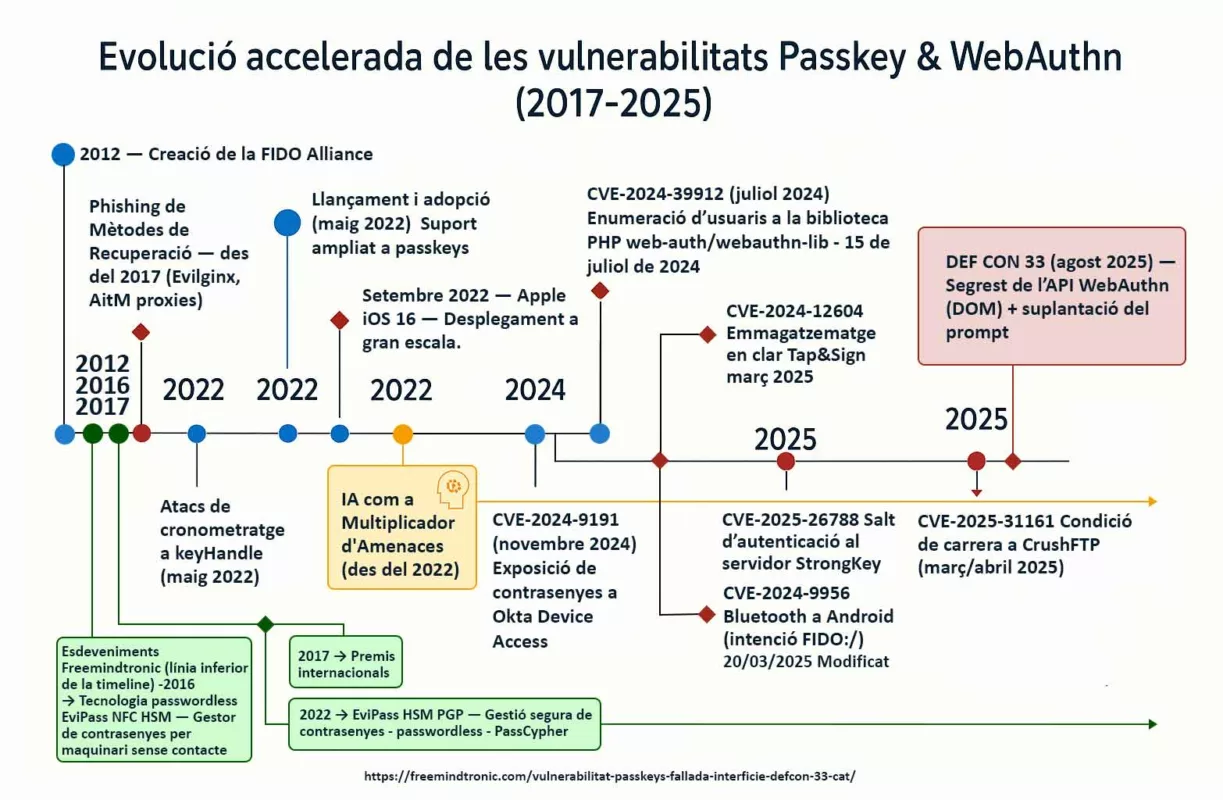

Història de les Vulnerabilitats de Passkey / WebAuthn

Malgrat la seva robustesa criptogràfica, les passkeys — basades en els estàndards oberts WebAuthn i FIDO2 de la FIDO Alliance — no són invulnerables. La història de les vulnerabilitats i les recerques recents confirmen que el punt feble sovint resideix en la interacció de l’usuari i l’entorn d’execució (navegador, sistema operatiu). La indústria va adoptar oficialment les passkeys el 5 de maig de 2022, després d’un compromís d’Apple, Google i Microsoft per estendre el seu suport a les seves respectives plataformes.

Cronologia de la Vulnerabilitat Passkeys

-

SquareX – Navegadors Compromesos (agost 2025):

A la DEF CON 33, una demostració va mostrar que una extensió o script maliciós pot interceptar el flux de WebAuthn per substituir les claus. Vegeu l’anàlisi de TechRadar i l’informe de SecurityWeek.

-

CVE-2025-31161 (març/abril 2025):

Salt d’autenticació a CrushFTP mitjançant una condició de carrera. Font Oficial del NIST.

-

CVE-2024-9956 (març 2025):

Apoderament de comptes mitjançant Bluetooth a Android. Aquest atac va demostrar que un atacant pot desencadenar remotament una autenticació maliciosa a través d’un intent `FIDO:/`. Anàlisi de Risky.Biz. Font Oficial del NIST.

-

CVE-2024-12604 (març 2025):

Emmagatzematge en text clar de dades sensibles a Tap&Sign, explotant una mala gestió de contrasenyes. Font Oficial del NIST.

-

CVE-2025-26788 (febrer 2025):

Salt d’autenticació al Servidor FIDO de StrongKey. Font Detallada.

-

Passkeys Pwned – Segrest de l’API basat en el navegador (inicis de 2025):

Un estudi de recerca va mostrar que el navegador, com a mediador únic, pot ser un punt de fallada. Llegiu l’anàlisi de Security Boulevard.

-

CVE-2024-9191 (novembre 2024):

Exposició de contrasenyes a través d’Okta Device Access. Font Oficial del NIST.

-

CVE-2024-39912 (juliol 2024):

Enumeració d’usuaris a través d’una fallada a la biblioteca PHP `web-auth/webauthn-lib`. Font Oficial del NIST.

-

Atacs de tipus CTRAPS (2024):

Aquests atacs a nivell de protocol (CTAP) exploten els mecanismes d’autenticació per a accions no autoritzades. Per a més informació sobre els atacs a nivell de protocol FIDO, vegeu aquesta presentació de Black Hat sobre les vulnerabilitats de FIDO.

-

Primer Desplegament a Gran Escala (setembre 2022):

Apple va ser el primer a desplegar passkeys a gran escala amb el llançament d’iOS 16, fent d’aquesta tecnologia una realitat per a centenars de milions d’usuaris. Comunicat de Premsa Oficial d’Apple.

-

Llançament i Adopció de la Indústria (maig 2022):

La FIDO Alliance, unida per Apple, Google i Microsoft, va anunciar un pla d’acció per estendre el suport de les passkeys a totes les seves plataformes. Comunicat de Premsa Oficial de la FIDO Alliance.

-

Atacs de Cronometratge a keyHandle (2022):

Una vulnerabilitat que permet la correlació de comptes mesurant les variacions de temps en el processament dels `keyHandles`. Vegeu l’article d’IACR ePrint 2022.

-

Phishing de Mètodes de Recuperació (des del 2017):

Els atacants utilitzen proxies AitM (com Evilginx, que va aparèixer el 2017) per amagar l’opció de passkey i forçar un retorn a mètodes menys segurs que es poden capturar. Més detalls sobre aquesta tècnica.

-

Black Hat FIDO 2017 → CTRAPS (CTAP Replay / Protocol-level Attacks):

A la conferència Black Hat USA 2017 es van presentar vulnerabilitats a nivell de protocol CTAP, demostrant la possibilitat de repetir missatges d’autenticació per realitzar accions no autoritzades.

Vegeu la presentació oficial de Black Hat.

La IA com a Multiplicador de la Vulnerabilitat Passkeys

La intel·ligència artificial no és una fallada de seguretat, sinó un catalitzador que fa que els atacs existents siguin més eficaços. Des de l’aparició dels models d’IA generativa com GPT-3 (2020) i DALL-E 2 (2022), han aparegut noves capacitats per a l’automatització d’amenaces. Aquests desenvolupaments permeten notablement:

- Atacs a Gran Escala (des del 2022): La IA generativa permet als atacants crear sol·licituds d’autenticació i missatges de phishing personalitzats per a un volum massiu d’objectius, augmentant l’efectivitat del phishing de mètodes de recuperació.

- Recerca de Vulnerabilitats Accelerada (des del 2023): La IA es pot utilitzar per automatitzar la cerca de fallades de seguretat, com l’enumeració d’usuaris o la detecció de fallades lògiques en el codi d’implementació.

“Aquestes vulnerabilitats recents i històriques ressalten el paper crític del navegador i del model de desplegament (device-bound vs. synced). Reforcen la crida a arquitectures sobiranes que estiguin desconnectades d’aquests vectors de compromís.”

Vulnerabilitat Passkeys i del Model de Sincronització

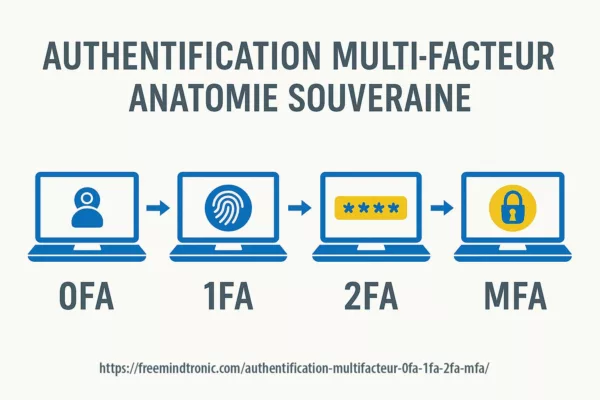

Una de les vulnerabilitats de seguretat de les passkeys més debatudes no concerneix el protocol WebAuthn en si mateix, sinó el seu model de desplegament. La majoria de les publicacions sobre el tema diferencien entre dos tipus de passkeys:

- Passkeys lligades al dispositiu: Emmagatzemades en un dispositiu físic (com una clau de seguretat de maquinari o una Secure Enclave). Aquest model es considera generalment molt segur perquè no es sincronitza a través d’un servei de tercers.

- Passkeys sincronitzades: Emmagatzemades en un gestor de contrasenyes o un servei al núvol (iCloud Keychain, Google Password Manager, etc.). Aquestes passkeys es poden sincronitzar a través de múltiples dispositius. Per a més detalls sobre aquesta distinció, consulteu la documentació de la FIDO Alliance.

La vulnerabilitat rau aquí: si un atacant aconsegueix comprometre el compte del servei al núvol, podria potencialment obtenir accés a les passkeys sincronitzades a tots els dispositius de l’usuari. Aquest és un risc que les passkeys lligades al dispositiu no comparteixen. La recerca acadèmica, com aquest article publicat a arXiv, explora aquesta qüestió, destacant que “la seguretat de les passkeys sincronitzades es concentra principalment en el proveïdor de passkeys.”

Aquesta distinció és crucial perquè la implementació de passkeys sincronitzades vulnerables contradiu l’esperit mateix d’un MFA anomenat resistent al phishing, ja que la sincronització introdueix un intermediari i una superfície d’atac addicional. Això justifica la recomanació de la FIDO Alliance de prioritzar les passkeys lligades al dispositiu per a la màxima seguretat.

La Demostració de la DEF CON 33 – WebAuthn API Hijacking en Acció

El WebAuthn API Hijacking és el fil conductor d’aquesta secció: expliquem breument el camí d’atac mostrat a la DEF CON 33 i com una sol·licitud falsificable va permetre la presa de control de la sessió en temps real, abans de detallar les proves en viu i els fragments de vídeo.

Passkeys Pwned — La Vulnerabilitat Passkeys a la DEF CON 33

Durant la DEF CON 33, l’equip d’Allthenticate va presentar una xerrada titulada “Passkeys Pwned: Turning WebAuthn Against Itself.”

Aquesta sessió va demostrar com els atacants podien explotar el WebAuthn API Hijacking per comprometre passkeys sincronitzades en temps real utilitzant una sol·licitud d’autenticació falsificable.

Utilitzant la frase provocadora “Passkeys Pwned”, els investigadors van emfatitzar deliberadament que fins i tot les credencials anomenades resistents al phishing poden ser segrestades quan la pròpia interfície d’usuari és el punt feble.

Proves de WebAuthn API Hijacking a la DEF CON 33

A Las Vegas, al cor de la DEF CON 33 (del 8 a l’11 d’agost de 2025), la comunitat de hackers més respectada del món va presenciar una demostració que va fer que molts es remoguessin. De fet, els investigadors d’Allthenticate van mostrar en viu que una passkey sincronitzada vulnerable – malgrat ser etiquetada com a “resistent al phishing” – podia ser enganyada. Llavors, què van fer? Van executar un atac de WebAuthn API Hijacking (falsificació de la sol·licitud del sistema) del tipus de falsificació de la sol·licitud d’autenticació en temps real. Van crear un quadre de diàleg d’autenticació fals, perfectament cronometrat i visualment idèntic a la UI legítima. En última instància, l’usuari creia que estava validant una autenticació legítima, però l’adversari va segrestar la sessió en temps real. Aquesta prova de concepte fa tangible la “Fallada d’Intercepció de WebAuthn de les Passkeys” a través d’una sol·licitud falsificable en temps real.

Fragments de Vídeo — WebAuthn API Hijacking en la Pràctica

Per visualitzar la seqüència, mireu el clip següent: mostra com el WebAuthn API Hijacking sorgeix d’un simple engany de la UI que alinea el temps i l’aparença amb la sol·licitud del sistema esperada, conduint a una captura de sessió sense problemes.

▸ Shourya Pratap Singh, Jonny Lin, Daniel Seetoh — investigadors d’Allthenticate, autors de la demo “Your Passkey is Weak: Phishing the Unphishable”.

• Vídeo d’Allthenticate a TikTok — explicació directa per l’equip.

• Vídeo de la DEF CON 33 Las Vegas (TikTok) — un cop d’ull a la conferència.

• Fragments destacats de la DEF CON 33 (YouTube) — incloent la fallada de les passkeys.

▸ Resum

La DEF CON 33 va demostrar que les passkeys sincronitzades vulnerables poden ser compromeses en viu quan una sol·licitud d’autenticació falsificable s’insereix al flux de WebAuthn.

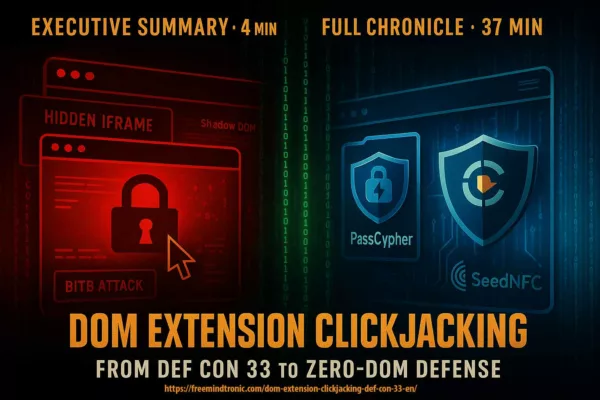

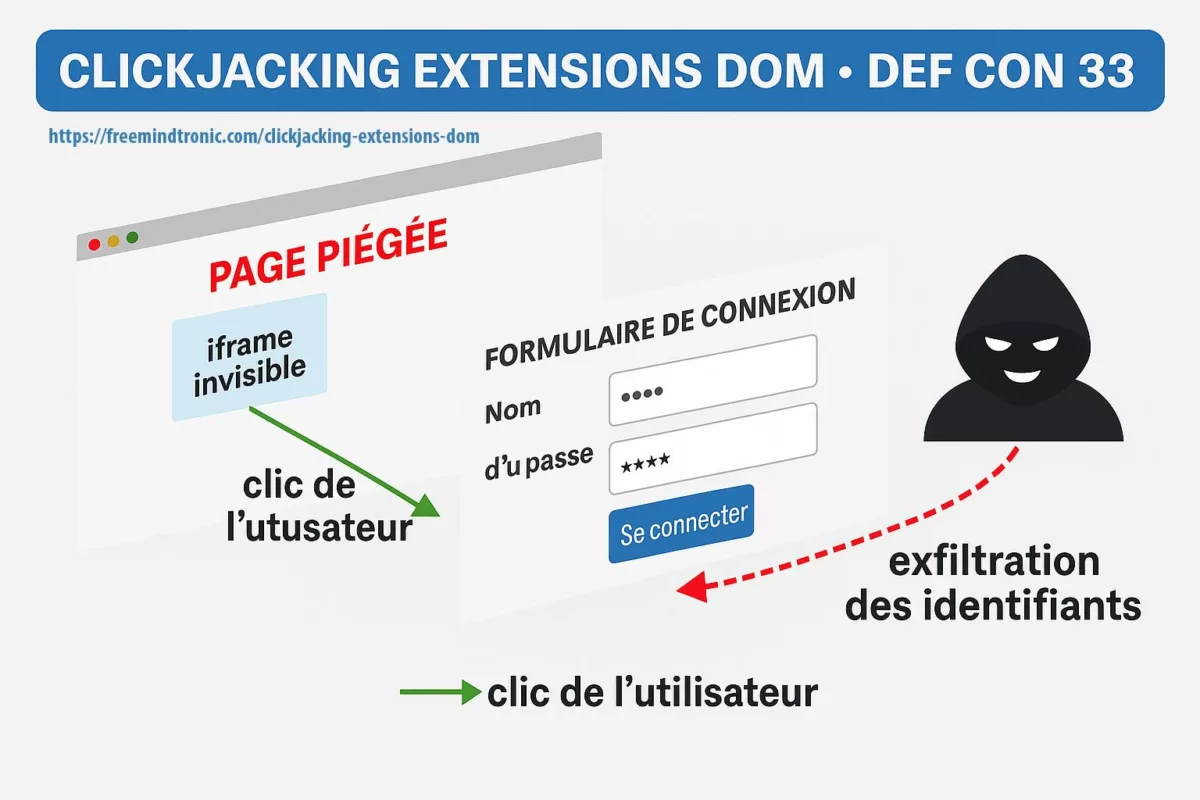

Comparació – Fallada d’Intercepció de WebAuthn: Falsificació de Sol·licitud vs. DOM Clickjacking

A la DEF CON 33, dues grans troballes de recerca van sacsejar la confiança en els mecanismes d’autenticació moderns. De fet, ambdós exploten les fallades relacionades amb la interfície d’usuari (UX) en lloc de la criptografia, però els seus vectors i objectius difereixen radicalment.

Falsificació de Sol·licitud en Temps Real

- Autor: Allthenticate (Las Vegas, DEF CON 33).

- Objectiu: passkeys sincronitzades vulnerables (Apple, Google, Microsoft).

- Vector: sol·licitud d’autenticació falsificable, perfectament cronometrada amb la UI legítima (falsificació de la sol·licitud en temps real).

- Impacte: atac d’intercepció de WebAuthn que provoca phishing “en viu”; l’usuari valida sense saber-ho una sol·licitud maliciosa.

DOM Clickjacking

- Autors: Un altre equip d’investigadors (DEF CON 33).

- Objectiu: Gestors de credencials, extensions, passkeys emmagatzemades.

- Vector: iframes invisibles, Shadow DOM, scripts maliciosos per segrestar l’autocompletat.

- Impacte: Exfiltració silenciosa de credencials, passkeys i claus de la cartera de criptomonedes.

▸ Conclusió clau: Aquest article se centra exclusivament en la falsificació de sol·licituds, que il·lustra una fallada d’intercepció de WebAuthn important i posa en dubte la promesa de “passkeys resistents al phishing”. Per a un estudi complet sobre DOM clickjacking, consulteu l’article relacionat.

Implicacions Estratègiques – Passkeys i Vulnerabilitats d’UX

Com a resultat, la “Fallada d’Intercepció de WebAuthn de les Passkeys” ens obliga a repensar l’autenticació al voltant de models sense sol·licitud i sense núvol.

- Ja no hem de considerar les passkeys sincronitzades vulnerables com a invulnerables.

- Hem de prioritzar les credencials lligades al dispositiu per a entorns sensibles.

- Hem d’implementar salvaguardes d’UX: detectar anomalies en les sol·licituds d’autenticació i utilitzar signatures visuals no falsificables.

- Hem de formar els usuaris sobre l’amenaça del phishing en temps real mitjançant un atac d’intercepció de WebAuthn.

No és la criptografia el que falla, sinó la il·lusió d’immunitat. La intercepció de WebAuthn demostra que el risc resideix en la UX, no en l’algorisme.

Regulacions i Conformitat – MFA i Intercepció de WebAuthn

Documents oficials com la guia de la CISA sobre MFA resistent al phishing o la directiva OMB M-22-09 insisteixen en aquest punt: l’autenticació és “resistent al phishing” només si cap intermediari pot interceptar o segrestar el flux de WebAuthn.

En teoria, les passkeys de WebAuthn respecten aquesta regla. A la pràctica, però, la vulnerabilitat passkeys sincronitzades obre una fallada d’intercepció que els atacants poden explotar a través d’una sol·licitud d’autenticació falsificable.

A Europa, tant la directiva NIS2 com la certificació SecNumCloud reiteren el mateix requisit: cap dependència de serveis de tercers no controlats.

Com a tal, la “Fallada d’Intercepció de WebAuthn de les Passkeys” contradiu l’esperit d’un MFA anomenat resistent al phishing, perquè la sincronització introdueix un intermediari.

En altres paraules, un núvol dels EUA que gestiona les vostres passkeys queda fora de l’abast d’una sobirania digital estricta.

▸ Resum

Una passkey sincronitzada vulnerable pot comprometre el requisit d’un MFA resistent al phishing (CISA, NIS2) quan un atac d’intercepció de WebAuthn és possible.

Estadístiques Europees i Francòfones – Phishing en Temps Real, Intercepció de WebAuthn i la Vulnerabilitat Passkeys

Els informes públics confirmen que els atacs de phishing avançats — incloent tècniques en temps real — representen una amenaça major a la Unió Europea i a la zona francòfona.

- Unió Europea — ENISA: Segons l’informe Threat Landscape 2024, el phishing i l’enginyeria social representen el 38% dels incidents reportats a la UE, amb un augment notable dels mètodes de Adversary-in-the-Middle i de la falsificació de sol·licituds en temps real, associada a la intercepció de WebAuthn. Font: ENISA Threat Landscape 2024

- França — Cybermalveillance.gouv.fr: El 2023, el phishing va generar el 38% de les sol·licituds d’assistència, amb més d’1.5M de consultes relacionades amb aquest tipus d’atac. Les estafes de falsos assessors bancaris van augmentar un +78% respecte al 2022, sovint mitjançant sol·licituds d’autenticació falsificables. Font: Informe d’Activitat 2023

- Canadà (Francòfon) — Centre Canadenc per a la Ciberseguretat: L’Avaluació Nacional d’Amenaces Cibernètiques 2023-2024 indica que el 65% de les empreses esperen patir un atac de phishing o ransomware. El phishing segueix sent un vector preferit per eludir l’MFA, incloent-hi mitjançant la intercepció del flux de WebAuthn. Font: Avaluació Oficial

La falsificació de sol·licituds en temps real no és un experiment de laboratori; forma part d’una tendència en què el phishing s’adreça a la interfície d’autenticació en lloc dels algorismes, amb un ús creixent de l’atac d’intercepció de WebAuthn.

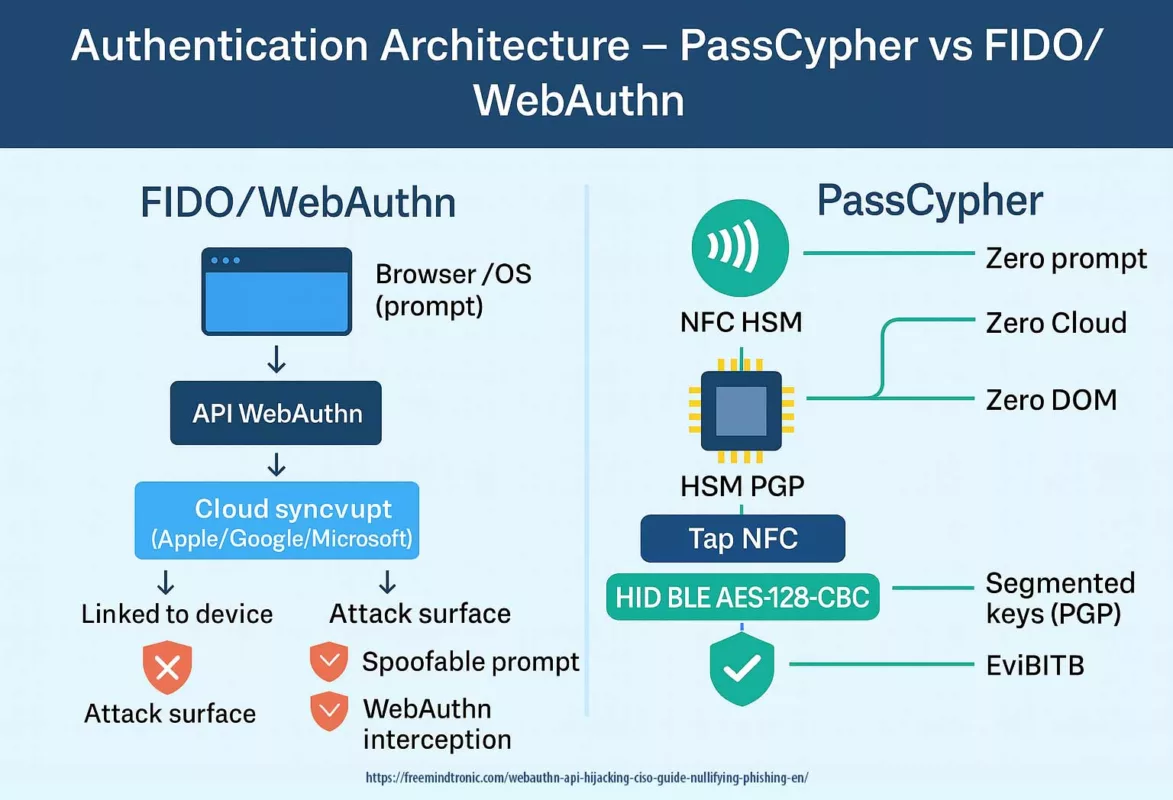

Cas d’Ús Sobirà – Neutralitzant la Vulnerabilitat Passkeys

En un escenari pràctic, una autoritat reguladora reserva les passkeys sincronitzades per a portals públics de baix risc. Per contra, l’opció PassCypher elimina la causa fonamental de la “Fallada d’Intercepció de WebAuthn de les Passkeys” eliminant la sol·licitud, el núvol i qualsevol exposició al DOM.

Per a sistemes crítics (govern, operacions sensibles, infraestructures vitals), desplega PassCypher en dues formes:

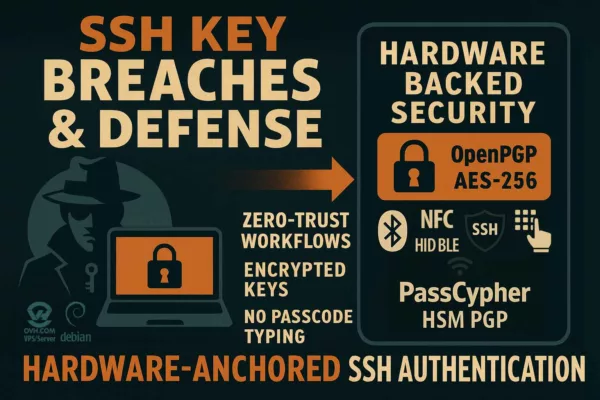

- PassCypher NFC HSM — autenticació de maquinari fora de línia, sense servidor i emulació de teclat BLE AES-128-CBC. Per tant, no pot existir cap sol·licitud d’autenticació falsificable.

- PassCypher HSM PGP — gestió sobirana de claus segmentades inexporables, amb validació criptogràfica sense núvol i sense sincronització.

▸ Resultat

En aquest model, el vector de sol·licitud explotat durant l’atac d’intercepció de WebAuthn a la DEF CON 33 queda completament eliminat dels camins crítics.

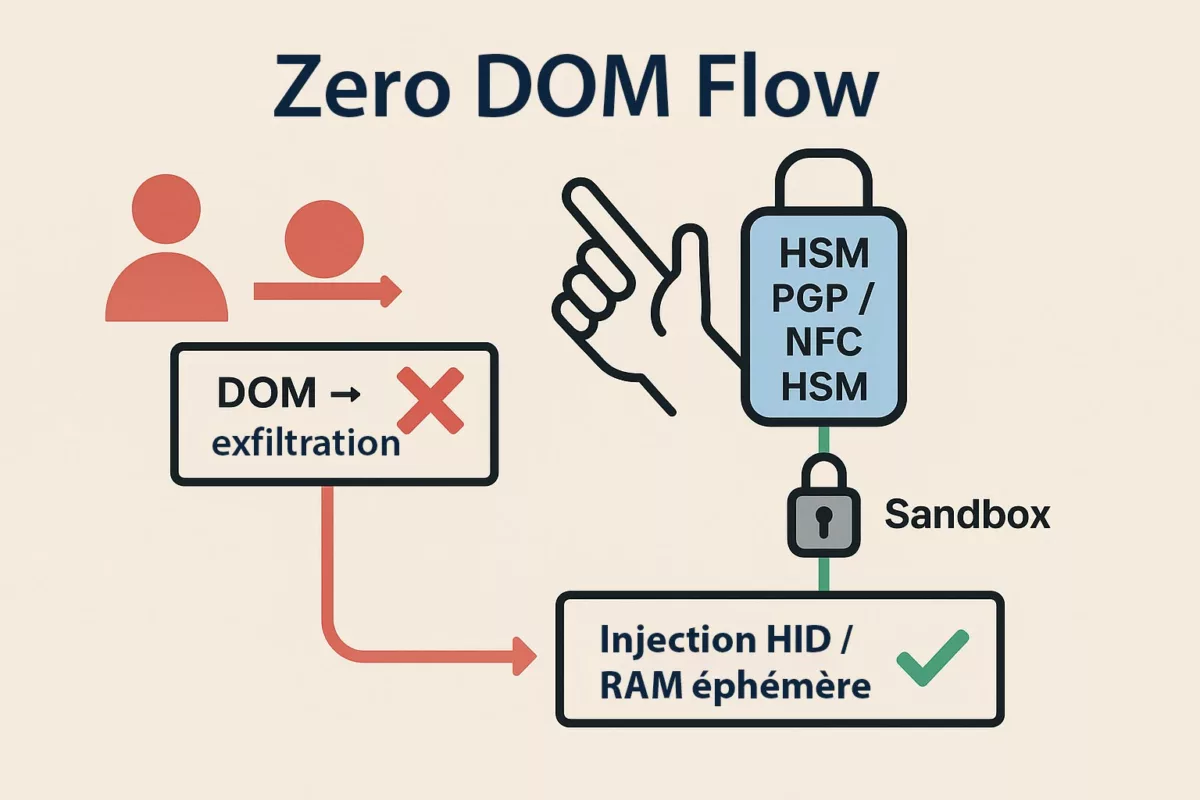

Per què PassCypher Elimina la Vulnerabilitat Passkeys

Les solucions PassCypher contrasten radicalment amb les passkeys FIDO que són vulnerables a l’atac d’intercepció de WebAuthn:

- Sense sol·licitud del sistema operatiu/navegador — per tant, sense sol·licitud d’autenticació falsificable.

- Sense núvol — sense sincronització vulnerable ni dependència de tercers.

- Sense DOM — sense exposició a scripts, extensions o iframes.

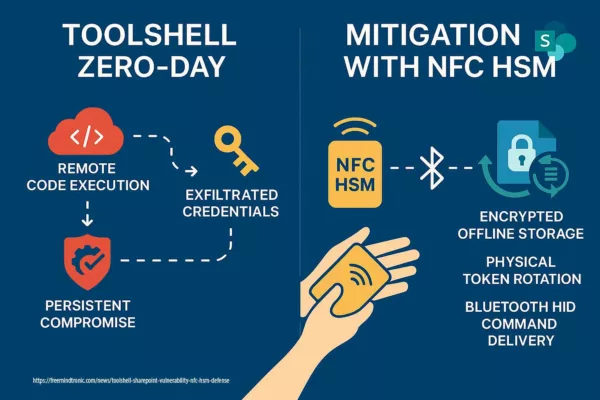

PassCypher NFC HSM — Eliminant el Vector d’Atac de Falsificació de Sol·licituds WebAuthn

L’atac d’Allthenticate a la DEF CON 33 demostra que els atacants poden falsificar qualsevol sistema que depèn d’una sol·licitud del sistema operatiu/navegador. PassCypher NFC HSM elimina aquest vector: no hi ha sol·licitud, ni sincronització al núvol, els secrets estan encriptats de per vida en un nano-HSM NFC, i es validen amb un toc físic. Funcionament per a l’usuari:

- Toc NFC obligatori — validació física sense interfície de programari.

- HID BLE Mode AES-128-CBC — transmissió fora del DOM, resistent als keyloggers.

- Ecosistema Zero-DOM — cap secret apareix mai al navegador.

▸ Resum

A diferència de les passkeys sincronitzades vulnerables, PassCypher NFC HSM neutralitza l’atac d’intercepció de WebAuthn perquè una sol·licitud d’autenticació falsificable no existeix.

WebAuthn Hijacking i la Vulnerabilitat Passkeys Neutralitzats per PassCypher NFC HSM

PassCypher HSM PGP — Claus Segmentades contra el Phishing

L’altre pilar, PassCypher HSM PGP, aplica la mateixa filosofia: sense sol·licitud explotable.

Els secrets (credencials, passkeys, claus SSH/PGP, TOTP/HOTP) resideixen en contenidors encriptats AES-256 CBC PGP, protegits per un sistema patentat de claus segmentades.

- Sense sol·licitud — per tant, no hi ha finestra per falsificar.

- Claus segmentades — són inexportables i s’acoblen només a la memòria RAM.

- Desencriptació efímera — el secret desapareix immediatament després d’utilitzar-lo.

- Sense núvol — no hi ha sincronització vulnerable.

▸ Resum

PassCypher HSM PGP elimina la superfície d’atac de la sol·licitud falsificada en temps real: proporciona autenticació de maquinari, claus segmentades i validació criptogràfica sense exposició al DOM ni al núvol.

Comparació de la Superfície d’Atac

Senyals Febles – Tendències Relacionades amb la Intercepció de WebAuthn

▸ Senyals Febles Identificats

- L’adopció generalitzada d’atacs a la UI en temps real, incloent la intercepció de WebAuthn mitjançant una sol·licitud d’autenticació falsificable.

- Una dependència creixent de núvols de tercers per a la identitat, que augmenta l’exposició de les passkeys sincronitzades vulnerables.

- Una proliferació d’esquives a través de l’enginyeria social assistida per IA, aplicada a les interfícies d’autenticació.

Glossari Estratègic

Una revisió dels conceptes clau utilitzats en aquest article, per entendre la Vulnerabilitat Passkeys i les solucions.

-

Passkey / Passkeys

Una credencial digital sense contrasenya basada en l’estàndard FIDO/WebAuthn, dissenyada per ser “resistent al phishing.”

- Passkey (singular): Es refereix a una única credencial digital emmagatzemada en un dispositiu (p. ex., Secure Enclave, TPM, YubiKey).

- Passkeys (plural): Es refereix a la tecnologia en general o a múltiples credencials, incloses les passkeys sincronitzades emmagatzemades als núvols d’Apple, Google o Microsoft. Aquestes són particularment vulnerables al WebAuthn API Hijacking (falsificació de la sol·licitud en temps real demostrada a la DEF CON 33).

-

Passkeys Pwned

Títol de la xerrada a la DEF CON 33 d’Allthenticate (“Passkeys Pwned: Turning WebAuthn Against Itself”). Destaca com el WebAuthn API Hijacking pot comprometre les passkeys sincronitzades en temps real, demostrant que no són 100% resistents al phishing.

-

Passkeys sincronitzades vulnerables

Emmagatzemades en un núvol (Apple, Google, Microsoft) i utilitzables a través de múltiples dispositius. Ofereixen un avantatge d’UX però una debilitat estratègica: dependència d’una sol·licitud d’autenticació falsificable i del núvol.

-

Passkeys lligades al dispositiu

Lligades a un sol dispositiu (TPM, Secure Enclave, YubiKey). Més segures perquè no tenen sincronització al núvol.

-

Sol·licitud (Prompt)

Un quadre de diàleg del sistema o del navegador que demana la validació de l’usuari (Face ID, empremta digital, clau FIDO). Aquest és l’objectiu principal de la falsificació.

-

Atac d’Intercepció de WebAuthn

També conegut com a WebAuthn API Hijacking, aquest atac manipula el flux d’autenticació falsificant la sol·licitud del sistema/navegador i imitant la interfície d’usuari en temps real. L’atacant no trenca la criptografia, sinó que intercepta el procés de WebAuthn a nivell d’UX (p. ex., una sol·licitud de Face ID o d’empremta digital clonada). Vegeu la especificació oficial de W3C WebAuthn i la documentació de la FIDO Alliance.

-

Falsificació de la sol·licitud en temps real

La falsificació en viu d’una finestra d’autenticació, que és indistingible per a l’usuari.

-

DOM Clickjacking

Un atac que utilitza iframes invisibles i Shadow DOM per segrestar l’autocompletat i robar credencials.

-

Zero-DOM

Una arquitectura sobirana on cap secret s’exposa al navegador o al DOM.

-

NFC HSM

Un mòdul de maquinari segur que està fora de línia i és compatible amb HID BLE AES-128-CBC.

-

Claus segmentades

Claus criptogràfiques que es divideixen en segments i només es tornen a muntar en memòria volàtil.

-

Credencial lligada al dispositiu

Una credencial adjunta a un dispositiu físic que no és transferible ni clonable.

FAQ Tècnica (Integració i Casos d’Ús)

-

P: Com podem resoldre la Vulnerabilitat Passkeys?

R: Sí, la millor manera de mitigar la Vulnerabilitat Passkeys és amb un model híbrid: manteniu FIDO per a casos d’ús comuns i adopteu PassCypher per a l’accés crític per eliminar completament els vectors d’intercepció.

-

P: Quin és l’impacte en la UX sense una sol·licitud del sistema?

R: L’acció es basa en el maquinari (toc NFC o validació HSM). No hi ha cap sol·licitud o quadre de diàleg d’autenticació falsificable per suplantar, la qual cosa resulta en una eliminació total del risc de phishing en temps real.

-

P: Com podem revocar una clau compromesa?

R: Simplement revoqueu l’HSM o la clau en si mateixa. No hi ha cap núvol a purgar ni cap compte de tercers a contactar.

-

P: PassCypher protegeix contra la falsificació de sol·licituds en temps real?

R: Sí. L’arquitectura PassCypher elimina completament la sol·licitud del sistema operatiu/navegador, eliminant així la superfície d’atac explotada a la DEF CON 33.

-

P: Podem integrar PassCypher en una infraestructura regulada per NIS2?

R: Sí. Els mòduls NFC HSM i HSM PGP compleixen amb els requisits de sobirania digital i neutralitzen els riscos associats a les passkeys sincronitzades vulnerables.

-

P: Les passkeys lligades al dispositiu són completament inviolables?

R: No, però eliminen el risc d’intercepció de WebAuthn basat en el núvol. La seva seguretat depèn llavors de la robustesa del maquinari (TPM, Secure Enclave, YubiKey) i de la protecció física del dispositiu.

-

P: Un malware local pot reproduir una sol·licitud de PassCypher?

R: No. PassCypher no es basa en una sol·licitud de programari; la validació es basa en el maquinari i és fora de línia, per la qual cosa no existeix cap visualització falsificable.

-

P: Per què els núvols de tercers augmenten el risc?

R: Les passkeys sincronitzades vulnerables emmagatzemades en un núvol de tercers poden ser objectiu d’atacs Adversary-in-the-Middle o d’intercepció de WebAuthn si la sol·licitud es veu compromesa.

-

P: Hi ha suport tècnic local a Andorra o Catalunya?

R: Sí. Com a empresa andorrana, oferim un suport tècnic directe i local, la qual cosa facilita la implementació i la resolució de problemes per a empreses de la regió, garantint una comunicació fluida i una resposta ràpida.

-

P: Com puc adquirir els HSM físics des d’Andorra o Catalunya?

R: L’adquisició es fa directament a través del nostre lloc web i el procés d’enviament o lliurament in situ està optimitzat per a Andorra i la regió catalana, la qual cosa garanteix una logística ràpida i eficient. No hi ha cap complicació d’importació.

Consell CISO/CSO – Protecció Universal i Sobirana

Per saber com protegir-se de la intercepció de WebAuthn, és important saber que EviBITB (Embedded Browser-In-The-Browser Protection) és una tecnologia integrada a PassCypher HSM PGP, inclosa la seva versió gratuïta. Detecta i elimina automàticament o manualment els iframes de redirecció utilitzats en atacs BITB i de falsificació de sol·licituds, eliminant així el vector d’intercepció de WebAuthn.

- Desplegament Immediat: És una extensió gratuïta per als navegadors Chromium i Firefox, escalable per a un ús a gran escala sense una llicència de pagament.

- Protecció Universal: Funciona fins i tot si l’organització encara no ha migrat a un model sense sol·licituds.

- Compatibilitat Sobirana: Funciona amb PassCypher NFC HSM Lite (99 €) i el PassCypher HSM PGP complet (129 €/any).

- Sense Contrasenya Complet: Tant PassCypher NFC HSM com HSM PGP poden reemplaçar completament FIDO/WebAuthn per a tots els camins d’autenticació, amb zero sol·licituds, zero núvol i 100% sobirania.

Recomanació Estratègica:

Desplegueu EviBITB immediatament a totes les estacions de treball per neutralitzar la falsificació de BITB/sol·licituds, i després planifiqueu la migració de l’accés crític a un model PassCypher complet per eliminar permanentment la superfície d’atac.

FAQ CISOs/CSOs

Pla d’Acció CISO/CSO

Per als professionals de la ciberseguretat a Andorra i Catalunya, la Vulnerabilitat Passkeys és un senyal d’alerta. L’estratègia digital busca la màxima sobirania, i els models sense sol·licitud i sense núvol — encarnats per HSMs sobirans com PassCypher — redueixen radicalment la superfície d’atac.

| Acció Prioritària | Impacte Esperat |

|---|---|

| Implementar solucions per a la Vulnerabilitat Passkeys, substituint-les per PassCypher NFC HSM (99 €) i/o PassCypher HSM PGP (129 €/any) | Elimina la sol·licitud falsificable, elimina la intercepció de WebAuthn i permet un accés sobirà sense contrasenya amb un període de recuperació de la inversió de dies segons l’estudi sobre el temps d’autenticació |

| Migrar a un model PassCypher complet per a entorns crítics | Elimina tota la dependència de FIDO/WebAuthn, centralitza la gestió sobirana d’accessos i secrets, i maximitza els guanys de productivitat mesurats per l’estudi |

| Desplegar EviBITB (tecnologia integrada a PassCypher HSM PGP, versió gratuïta inclosa) | Ofereix una protecció immediata i sense costos contra BITB i el phishing en temps real mitjançant la falsificació de sol·licituds |

| Endurir la UX (signatures visuals, elements no clonables) | Complica els atacs a la UI, el clickjacking i la recuperació |

| Auditar i registrar els fluxos d’autenticació | Detecta i segueix qualsevol intent de segrest de flux o d’atacs Adversary-in-the-Middle |

| Alinear-se amb NIS2, SecNumCloud i GDPR | Redueix el risc legal i proporciona proves de conformitat |

| Alinear-se amb la Llei 29/2021 d’Andorra | Reforça la sobirania digital, evita la dependència de tercers i assegura la conformitat amb el marc legal del Principat |

| Formar els usuaris sobre les amenaces d’interfície falsificable | Enforteix la vigilància humana i la detecció proactiva |

Perspectives Estratègiques davant la Vulnerabilitat Passkeys

El missatge de la DEF CON 33 és clar: la seguretat de l’autenticació es guanya o es perd a la interfície. En altres paraules, mentre l’usuari validi les sol·licituds d’autenticació gràfica sincronitzades amb un flux de xarxa, el phishing en temps real i la intercepció de WebAuthn continuaran sent possibles.

La Vulnerabilitat Passkeys, lligada a la sincronització al núvol, és una preocupació major per a les organitzacions que busquen la sobirania digital.

A curt termini, cal generalitzar l’ús de **solucions lligades al dispositiu** per a aplicacions sensibles. Això és el primer pas per contrarestar la Vulnerabilitat Passkeys. A mitjà termini, l’objectiu és eliminar la UI falsificable dels camins crítics. Finalment, la trajectòria recomanada serà eliminar permanentment la Vulnerabilitat Passkeys dels camins crítics mitjançant una transició gradual a un model PassCypher complet, proporcionant una solució definitiva per a les passkeys vulnerables en un context professional.