Quantum-Resilient Sovereign Passwordless Authentication stands as a core doctrine of modern cybersecurity. Far beyond the FIDO model, this approach restores full control of digital identity by eliminating reliance on clouds, servers, or identity federations. Designed to operate offline, it relies on proof-of-possession, volatile-memory execution (RAM-only), and segmented AES-256-CBC / PGP encryption, ensuring universal non-persistent authentication. Originating from Freemindtronic Andorra 🇦🇩, this architecture redefines the concept of passwordless through a sovereign, scientific lens aligned with NIST SP 800-63B, Microsoft, and ISO/IEC 29115 frameworks. This article explores its foundations, doctrinal differences from federated models, and its role in building truly sovereign cybersecurity.

Executive Summary — Foundations of the Sovereign Passwordless Authentication Model

Quick read (≈ 4 min): The term passwordless, often linked to the FIDO standard, actually refers to a family of authentication models — only a few of which ensure true sovereignty. The offline sovereign model designed by Freemindtronic Andorra 🇦🇩 eliminates any network or cloud dependency and is built upon proof-of-possession and volatile-memory operations.

This approach represents a doctrinal shift: it redefines digital identity through RAM-only cryptology, AES-256-CBC encryption, and PGP segmentation with zero persistence.

By removing all centralisation, this model enables universal, offline, and quantum-resilient authentication — fully aligned with NIST, Microsoft, and ISO/IEC frameworks.

⚙ A Sovereign Model in Action

Sovereign architectures fundamentally diverge from FIDO and OAuth models.

Where those rely on registration servers and identity federators, PassCypher HSM and PassCypher NFC HSM operate in complete air-gap isolation.

All critical operations — key generation, signing, verification, and destruction — occur exclusively in volatile memory.

This offline passwordless authentication demonstrates that cryptologic sovereignty can be achieved without depending on any third-party infrastructure.

🌍 Universal Scope

The sovereign passwordless model applies to all environments — industrial, military, healthcare, or defence.

It outlines a neutral, independent, and interoperable digital doctrine capable of protecting digital identities beyond FIDO or WebAuthn standards.

Reading Parameters

Quick summary reading time: ≈ 4 minutes

Advanced summary reading time: ≈ 6 minutes

Full article reading time: ≈ 35 minutes

Publication date: 2025-11-04

Last update: 2025-11-04

Complexity level: Expert — Cryptology & Sovereignty

Technical density: ≈ 78 %

Languages available: FR · EN

Specificity: Doctrinal analysis — Passwordless models, digital sovereignty

Reading order: Summary → Definitions → Doctrine → Architecture → Impacts

Accessibility: Screen-reader optimised — anchors & semantic tags

Editorial type: Cyberculture Chronicle — Doctrine & Sovereignty

Strategic significance: 8.3 / 10 — normative and strategic scope

About the author: Jacques Gascuel, inventor and founder of Freemindtronic Andorra, expert in HSM architectures, cryptographic sovereignty, and offline security.

Official References

Sovereign Localisation (Offline)

PassCypher HSM and PassCypher NFC HSM devices embed 14 languages offline with no internet connection required.

This design guarantees linguistic confidentiality and technical neutrality in any air-gapped environment.

☰ Quick Navigation

- 🔝 Back to top

- Executive Summary — Foundations of the Sovereign Passwordless Model

- Official and Scientific Definitions

- Extended Doctrinal Comparison

- Advanced Summary — Doctrine and Strategic Scope

- Cryptographic Foundations

- PassCypher — The Sovereign Model

- Weaknesses of FIDO / Passkey Systems

- Technical Comparisons

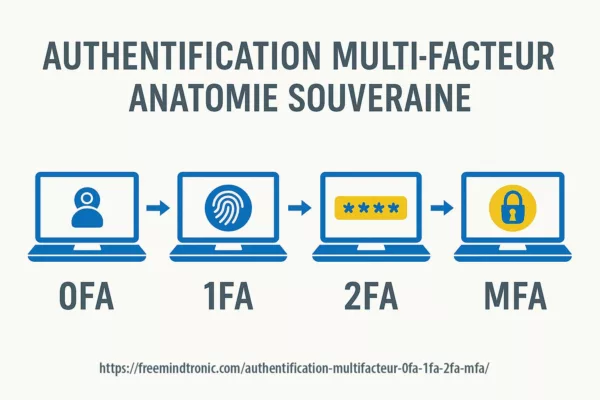

- Sovereign Multi-Factor Authentication

- Zero Trust, Compliance, and Sovereignty

- Passwordless Timeline

- Interoperability and Sovereign Migration

- Enhanced Sovereign Glossary

- Weak Signals — Quantum and AI

- Outlook — Towards a Standardised Doctrine

- Frequently Asked Questions (FAQ)

The articles displayed above ↑ belong to the same editorial section Cyberculture — Doctrine and Sovereignty.

They extend the reflection on RAM-only cryptology, digital sovereignty, and the evolution toward passwordless authentication.

Each article deepens the doctrinal, technical, and regulatory foundations of sovereign cybersecurity as defined by the Freemindtronic Andorra model.

Advanced Summary — Doctrine and Strategic Scope of the Sovereign Passwordless Model

The sovereign passwordless authentication model is not a mere technological evolution but a doctrinal shift in how digital identity is authenticated.

While dominant standards such as FIDO2, WebAuthn, or OAuth rely on servers, identity federations, and cloud infrastructures, the sovereign model promotes controlled disconnection, volatile-memory execution, and proof-of-possession without persistence.

This approach reverses the traditional trust paradigm — transferring authentication legitimacy from the network to the user.

↪ A Threefold Doctrinal Distinction

Three major families now coexist within the passwordless ecosystem:

- Cloud passwordless (e.g., Microsoft, Google) — Dependent on a server account, convenient but non-sovereign;

- Federated passwordless (OAuth / OpenID Connect) — Centralised around a third-party identity provider, prone to data correlation;

- Offline sovereign (PassCypher, NFC HSM) — Local execution, physical proof, complete absence of persistence.

↪ Strategic Foundation

By eliminating dependency on remote infrastructures, the sovereign passwordless model strengthens structural quantum resilience and ensures the geopolitical neutrality of critical systems.

It naturally aligns with regulatory frameworks such as GDPR, NIS2, and DORA, all of which require full control over identity data and cryptographic secrets.

⮞ Summary — Doctrine and Reach

- The sovereign passwordless model removes both passwords and external dependencies.

- It is based on proof-of-possession, embedded cryptology, and ephemeral memory.

- It guarantees regulatory compliance and sovereign resilience against quantum threats.

↪ Geopolitical and Industrial Implications

This model provides a strategic advantage to organisations capable of operating outside cloud dependency.

For critical sectors — defence, energy, healthcare, and finance — it delivers unprecedented cryptologic autonomy and reduces exposure to transnational cyberthreats.

Freemindtronic Andorra 🇦🇩 exemplifies this transition through a European, neutral, and universal approach built around a fully offline, interoperable ecosystem.

✓ Applied Sovereignty

The RAM-only design and segmented encryption model (PGP + AES-256-CBC) form the foundation of a truly sovereign passwordless authentication.

Each session acts as a temporary cryptographic environment destroyed immediately after use.

This principle of absolute volatility prevents re-identification, interception, and post-execution compromise.

This Advanced Summary therefore marks the boundary between dependent passwordless authentication and true digital sovereignty.

The next section will outline the cryptographic foundations of this doctrine, illustrated through PassCypher HSM and PassCypher NFC HSM technologies.

Cryptographic Foundations of the Sovereign Passwordless Model

The sovereign passwordless authentication model is grounded in precise cryptographic principles engineered to operate without any network dependency or data persistence.

It merges the robustness of classical cryptology (PKI, AES) with modern RAM-only architectures to guarantee a truly independent passwordless authentication.

These three technical pillars sustain the coherence of a quantum-resilient system — achieved not through post-quantum algorithms (PQC), but through the structural absence of exploitable data.

🔹 Public Key Infrastructure (PKI)

The PKI (Public Key Infrastructure) remains the foundation of global digital trust, establishing a cryptographic link between identity and public key.

In the sovereign framework, this public key is never stored on a server; it is derived temporarily during a local challenge-response validated by a physical token.

This ephemeral derivation prevents replication, impersonation, or remote interception.

Its design aligns with international cryptographic frameworks including the NIST SP 800-63B (US), the ENISA standards (EU), Japan’s CRYPTREC recommendations, and China’s Cybersecurity Law and national encryption standards.

🔹 Local Biometrics

Local biometrics — fingerprint, facial, retinal, or voice recognition — reinforce proof-of-possession without transmitting any biometric model or image.

The sensor serves as a local trigger verifying user presence, while storing no persistent data.

This principle complies with major privacy and cybersecurity frameworks including GDPR (EU), CCPA (US), UK Data Protection Act, Japan’s APPI, and China’s PIPL and CSL laws on secure local data processing.

🔹 Embedded Cryptology and Segmented Architecture (RAM-only)

At its core, the sovereign passwordless model relies on embedded cryptology and segmented PGP encryption executed entirely in volatile memory.

In technologies such as PassCypher, each key is divided into independent fragments loaded exclusively in RAM at runtime.

These fragments are encrypted under a hybrid PGP + AES-256-CBC scheme, ensuring complete segregation of identities and secrets.

This dynamic segmentation prevents all persistence: once the session ends, all data is instantly destroyed.

The device leaves no exploitable trace, giving rise to a form of quantum resilience by design — not through algorithmic defence, but through the sheer absence of decryptable material.

This architecture also aligns with secure “air-gapped” operational environments widely adopted across defence, industrial, and financial infrastructures in the US, Europe, and Asia-Pacific.

⮞ Summary — Technical Foundations

- Public keys are derived and validated locally, never persisted on remote servers.

- Biometric verification operates offline, without storing models or identifiers.

- Embedded RAM-only cryptology guarantees volatility and untraceability of secrets.

- The system is quantum-resilient by design — not via PQC, but via absence of exploitable matter.

↪ Compliance and Independence

These principles ensure native compliance with global cybersecurity and privacy frameworks while maintaining full independence from proprietary standards.

Whereas FIDO-based architectures rely on persistence and synchronisation, the sovereign model establishes erasure as a security doctrine.

This approach introduces a new paradigm: zero persistence as the cornerstone of digital trust.

The next section presents the PassCypher case study — the first internationally recognised sovereign implementation of these cryptographic foundations, certified for RAM-only operation and structural quantum resilience across EU, US, and Asia-Pacific frameworks.

PassCypher — The Sovereign Passwordless Authentication Model

PassCypher, developed by Freemindtronic Andorra 🇦🇩, represents the first tangible implementation of the sovereign passwordless authentication model.

This technology, an official finalist at the Intersec Awards 2026 in Dubai, marks a major doctrinal milestone in global cybersecurity.

It demonstrates that universal, offline, RAM-only authentication can deliver structural resilience to quantum threats.

The international Intersec jury described the innovation as:

“Offline passwordless security resistant to quantum attacks.”

This recognition celebrates not only a product, but a sovereign engineering philosophy —

a model where trust is localised, secrets are volatile, and validation depends on no external server.

Each session executes entirely in volatile memory (RAM-only), each key is fragmented and encrypted, and every identity is based on a physical proof-of-possession.

↪ RAM-only Architecture and Operation

Within PassCypher, PGP keys are divided into independent fragments, encrypted via a hybrid AES-256-CBC + PGP algorithm, and loaded temporarily into memory during execution.

When the session ends, fragments are erased instantly, leaving no exploitable trace.

No data is ever written, synchronised, or exported — rendering the system tamper-proof by design and quantum-resilient through non-persistence.

↪ Integration into Critical Environments

Compatible with Zero Trust and air-gapped infrastructures, PassCypher operates without servers, browser extensions, or identity federations.

It meets the compliance expectations of critical sectors — defence, healthcare, finance, and energy — by aligning with GDPR (EU), NIS2, DORA, CCPA (US), and APPI (Japan) frameworks while avoiding any externalisation of identity data.

This sovereign authentication approach guarantees total independence from cloud ecosystems and digital superpowers.

⮞ Summary — PassCypher Doctrine

- RAM-only: all cryptographic operations occur in volatile memory, without storage.

- Proof of possession: local validation using a physical NFC or HSM key.

- Zero persistence: automatic erasure after each session.

- Quantum-resilient: structural resilience without post-quantum algorithms (PQC).

- Universal interoperability: works across all systems, independent of cloud services.

↪ Applied Sovereign Doctrine

PassCypher materialises a security-by-erasure philosophy.

By eliminating the very concept of a password, it replaces stored secrets with an ephemeral proof-of-possession.

This paradigm shift redefines digital sovereignty: trust no longer resides in a server, but in local, verifiable, and non-persistent execution.

Strategic Impact

The recognition of PassCypher at the Intersec Awards 2026 positions Freemindtronic Andorra 🇦🇩 at the forefront of the global transition toward sovereign authentication.

This neutral, interoperable model paves the way for an international standard built on controlled disconnection, embedded cryptology, and structural resilience to quantum threats.

The next section introduces an Enhanced Sovereign Glossary to standardise the technical terminology of the passwordless model — from proof-of-possession to quantum-resilient architecture.

Weaknesses of FIDO / Passkey Systems — Limits and Attack Vectors

The FIDO / passkey protocols represent significant progress in reducing password dependence.

However, and this must be clearly stated, they do not eliminate all vulnerabilities.

Several operational and tactical vectors persist — WebAuthn interception, OAuth persistence, clickjacking via extensions — all of which undermine sovereignty and non-traceability.

It is therefore essential to expose the known weaknesses and, in parallel, highlight sovereign counter-approaches that offer greater structural resilience.

⮞ Observed Weaknesses — Weak Signals within FIDO / WebAuthn Systems

- OAuth / 2FA Persistence — Persistent tokens expose extended sessions and exfiltration vectors. See: Tycoon 2FA — Persistent OAuth Vulnerabilities.

- WebAuthn Interception — Targeted attacks can capture or hijack WebAuthn flows. See: Passkeys — WebAuthn Interception Vulnerability (DEF CON 33).

- Extension Clickjacking — Malicious or compromised extensions can manipulate the UX and steal authentications. See: DOM Extension Clickjacking — Analysis.

Vulnerabilities of Federated Systems — Sovereign Mitigations

The table below summarises the main vulnerabilities observed in federated authentication systems (OAuth, WebAuthn, extensions) and the mitigation strategies proposed by sovereign RAM-only models.

| Vulnerability | Impact | Exploitation Scenario | Sovereign Mitigation |

|---|---|---|---|

| OAuth / 2FA Persistence | Session hijacking, prolonged exposure | Tokens stored in cloud/client reused by attacker | Avoid persistence — use ephemeral RAM-only credentials and local proof-of-possession |

| WebAuthn Interception | Authentication hijack, impersonation | Man-in-the-browser / hijacking of registration or auth flow | Remove WebAuthn dependency for sovereign contexts — local cryptographic challenge in volatile memory |

| Extension Clickjacking | User action exfiltration, fake prompts | Compromised browser extension simulates authentication UI | Disable sensitive extensions — prefer hardware validation (NFC / HSM) and absence of browser-based UX |

| Metadata & Traceability | Identity correlation, privacy leaks | Identity federation produces exploitable logs and metadata | Zero-leakage: no server registry, no sync, key segmentation in volatile memory |

⮞ Summary — Why Sovereign Models Mitigate These Weaknesses

RAM-only architectures eliminate exploitation vectors linked to persistence, identity federation, and web interfaces.

They prioritise local proof-of-possession, embedded cryptology, and volatile-memory execution to ensure structural resilience.

⮞ Summary — Why FIDO Alone Is Not Enough for Sovereignty

- FIDO improves UX-level security but often retains infrastructure dependency (servers, synchronisation).

- Integration-chain attacks (extensions, OAuth flows, WebAuthn) reveal that the surface remains significant.

- True sovereignty requires complementary principles: RAM-only execution, physical proof, zero persistence, and local cryptology.

✓ Recommended Sovereign Countermeasures

- Adopt physical, non-exportable authenticators (NFC / HSM) validated locally.

- Use ephemeral-first schemes: derivation → use → destruction in RAM.

- Avoid any cloud synchronisation or storage of keys and metadata.

- Strictly restrict and audit extensions and client components; prefer hardware UX validation.

- Document and monitor weak signals (e.g., Tycoon 2FA, DEF CON findings) to adapt security policies.

In summary, while FIDO and passkeys remain valuable for mainstream security, they are insufficient to guarantee digital sovereignty.

For critical contexts, the sovereign alternative — built on local proof-of-possession and volatility — reduces the attack surface and eliminates exfiltration paths tied to cloud and federated systems.

The next section introduces an Enhanced Sovereign Glossary to unify the technical and operational terminology of this doctrine.

FIDO vs TOTP / HOTP — Two Authentication Philosophies

The debate between FIDO and TOTP/HOTP systems illustrates two radically different visions of digital trust.

On one side, FIDO promotes a federated, cloud-centric model based on public/private key pairs tied to identity servers.

On the other, TOTP and HOTP protocols — though older — represent a decentralised and local approach, conceptually closer to the sovereign paradigm.

Doctrinal Comparison — FIDO2 vs TOTP vs RAM-only

The following table highlights the core doctrinal and technical differences between FIDO2/WebAuthn, TOTP/HOTP, and the sovereign RAM-only approach.

It reveals how each model defines trust, cryptologic dependency, and strategic sovereignty.

🔹 Quick Definitions

- FIDO2 / WebAuthn — Modern authentication standard based on public/private key pairs, managed through a browser or hardware authenticator, requiring a registration server.

- TOTP / HOTP — One-time password (OTP) protocols based on a locally shared secret and a synchronised computation (time or counter).

🔹 Core Doctrinal Differences

| Criterion | FIDO2 / WebAuthn | TOTP / HOTP | Sovereign Approach (RAM-only) |

|---|---|---|---|

| Architecture | Server + identity federation (browser, cloud) | Local + time/counter synchronisation | Offline, no synchronisation, no server |

| Secret | Public/private key pair registered on a server | Shared secret between client and server | Ephemeral secret generated and destroyed in RAM |

| Interoperability | Limited to FIDO-compatible platforms | Universal (RFC 6238 / RFC 4226) | Universal (hardware + protocol-independent cryptology) |

| Network Resilience | Dependent on registration service | Operates without cloud | Designed for air-gapped environments |

| Sovereignty | Low — dependent on major ecosystems | Medium — partial control of the secret | Total — local autonomy, zero persistence |

| Quantum-Resistance | Dependent on algorithms (non-structural) | None — reusable secret | Structural — nothing remains to decrypt post-execution |

🔹 Strategic Reading

FIDO prioritises UX convenience and global standardisation, but introduces structural dependencies on cloud and identity federation.

OTP protocols (TOTP/HOTP), though dated, retain the advantage of operating offline without browser constraints.

The sovereign model combines the simplicity of OTPs with the cryptologic strength of RAM-only segmentation — it removes shared secrets, replaces them with ephemeral challenges, and guarantees a purely local proof-of-possession.

⮞ Summary — Comparative Doctrine

- FIDO: centralised architecture, cloud dependency, simplified UX but limited sovereignty.

- TOTP/HOTP: decentralised and compatible, but vulnerable if the shared secret is exposed.

- Sovereign RAM-only: merges the best of both — proof-of-possession, non-persistence, zero dependency.

🔹 Perspective

From a digital sovereignty standpoint, the RAM-only model emerges as the conceptual successor to TOTP:

it maintains the simplicity of local computation while eliminating shared secrets and persistent keys.

This represents a doctrinal evolution toward an authentication model founded on possession and volatility — the twin pillars of truly autonomous cybersecurity.

SSH vs FIDO — Two Paradigms of Passwordless Authentication

The history of passwordless authentication did not begin with FIDO — it is rooted in SSH key-based authentication, which has secured critical infrastructures for over two decades.

Comparing SSH and FIDO/WebAuthn reveals two fundamentally different visions of digital sovereignty:

one open and decentralised, the other standardised and centralised.

🔹 SSH — The Ancestor of Sovereign Passwordless

The SSH (Secure Shell) protocol is based on asymmetric key pairs (public / private).

The user holds their private key locally, and identity is verified via a cryptographic challenge.

No password is exchanged or stored — making SSH inherently passwordless.

Moreover, SSH can operate offline during initial key establishment and does not depend on any third-party identity server.

🔹 FIDO — The Federated Passwordless

By contrast, FIDO2/WebAuthn introduces a normative authentication framework where the public key is registered with an authentication server.

While cryptographically sound, this model depends on a centralised infrastructure (browser, cloud, federation).

Thus, FIDO simplifies user experience but transfers trust to third parties (Google, Microsoft, Apple, etc.), thereby limiting sovereignty.

🔹 Doctrinal Comparison

| Criterion | SSH (Public/Private Key) | FIDO2 / WebAuthn | Sovereign RAM-only Model |

|---|---|---|---|

| Architecture | Direct client/server, local key | Federated server via browser | Offline, no dependency |

| User Secret | Local private key (non-exportable) | Stored in a FIDO authenticator (YubiKey, TPM, etc.) | Fragmented, ephemeral in RAM |

| Interoperability | Universal (OpenSSH, RFC 4251) | Limited (WebAuthn API, browser required) | Universal, hardware-based (NFC / HSM) |

| Cloud Dependency | None | Often required (federation, sync) | None |

| Resilience | High — offline capable | Moderate — depends on provider | Structural — no persistent data |

| Sovereignty | High — open-source model | Low — dependent on private vendors | Total — local proof-of-possession |

| Quantum-Resistance | RSA/ECC vulnerable long term | RSA/ECC vulnerable — vendor dependent | Structural — nothing to decrypt post-execution |

🔹 Doctrinal Analysis

SSH and FIDO represent two distinct doctrines of passwordless identity:

- SSH: technical sovereignty, independence, simplicity — but lacking a unified UX standard.

- FIDO: global usability and standardisation — but dependent on centralised infrastructures.

The RAM-only model introduced by PassCypher merges both philosophies:

it preserves the local proof-of-possession of SSH while introducing ephemeral volatility that eliminates all persistence — even within hardware.

⮞ Summary — SSH vs FIDO

- SSH is historically the first sovereign passwordless model — local, open, and self-hosted.

- FIDO establishes cloud-standardised passwordless authentication — convenient but non-autonomous.

- The RAM-only model represents the doctrinal synthesis: local proof-of-possession + non-persistence = full sovereignty.

🔹 Perspective

The future of passwordless authentication extends beyond simply removing passwords:

it moves toward architectural neutrality — a model in which the secret is neither stored, nor transmitted, nor reusable.

The SSH of the 21st century may well be PassCypher RAM-only: a cryptology of possession — ephemeral, structural, and universal.

FIDO vs OAuth / OpenID — The Identity Federation Paradox

Both FIDO2/WebAuthn and OAuth/OpenID Connect share a common philosophy: delegating identity management to a trusted third party.

While this model improves convenience, it introduces a strong dependency on cloud identity infrastructures.

In contrast, the sovereign RAM-only model places trust directly in physical possession and local cryptology, removing all external identity intermediaries.

| Criterion | FIDO2 / WebAuthn | OAuth / OpenID Connect | Sovereign RAM-only |

|---|---|---|---|

| Identity Management | Local registration server | Federation via Identity Provider (IdP) | No federation — local identity only |

| Persistence | Public key stored on a server | Persistent bearer tokens | None — ephemeral derivation and RAM erasure |

| Interoperability | Native via browser APIs | Universal via REST APIs | Universal via local cryptology |

| Risks | Identity traceability | Token reuse / replay | No storage, no correlation possible |

| Sovereignty | Limited (third-party server) | Low (cloud federation) | Total — offline, RAM-only execution |

⮞ Summary — FIDO vs OAuth

- Both models retain server dependency and identity traceability.

- The sovereign model eliminates identity federation and persistence entirely.

- It establishes local trust without intermediaries, ensuring complete sovereignty.

TPM vs HSM — The Hardware Trust Dilemma

Hardware sovereignty depends on where the key physically resides.

The TPM (Trusted Platform Module) is built into the motherboard and tied to the manufacturer, while the HSM (Hardware Security Module) is an external, portable, and isolated component.

The sovereign RAM-only model goes one step further by removing even HSM persistence: keys exist only temporarily in volatile memory.

| Criterion | TPM | HSM | Sovereign RAM-only |

|---|---|---|---|

| Location | Fixed on motherboard | External module (USB/NFC) | Volatile — memory only |

| Vendor Dependency | Manufacturer-dependent (Intel, AMD…) | Independent, often FIPS-certified | Fully independent — sovereign |

| Persistence | Permanent internal storage | Encrypted internal storage | None — auto-erased after session |

| Portability | Non-portable | Portable | Universal (NFC key / mobile / portable HSM) |

| Sovereignty | Low | Medium | Total |

⮞ Summary — TPM vs HSM

- TPM depends on the hardware manufacturer and operating system.

- HSM offers more independence but still maintains persistence.

- The RAM-only model ensures total hardware sovereignty through ephemeral, non-persistent execution.

FIDO vs RAM-only — Cloud-free Is Not Offline

Many confuse cloud-free with offline.

A FIDO system may operate without the cloud, but it still depends on a registration server and a browser.

The RAM-only model, by contrast, executes and destroys the key directly in volatile memory: no data is stored, synchronised, or recoverable.

| Criterion | FIDO2 / WebAuthn | Sovereign RAM-only |

|---|---|---|

| Server Dependency | Yes — registration and synchronisation required | No — 100% local operation |

| Persistence | Public key persisted on server | None — destroyed after execution |

| Interoperability | Limited to WebAuthn | Universal — any cryptologic protocol |

| Quantum Resilience | Non-structural | Structural — nothing to decrypt |

| Sovereignty | Low | Total |

⮞ Summary — FIDO vs RAM-only

- FIDO still depends on browsers and registration servers.

- RAM-only removes all traces and dependencies.

- It is the only truly offline and sovereign model.

Password Manager Cloud vs Offline HSM — The True Secret Challenge

Cloud-based password managers promise simplicity and synchronisation but centralise secrets and expose users to large-scale compromise risks.

The Offline HSM / RAM-only approach ensures that identity data never leaves the hardware environment.

| Criterion | Cloud Password Manager | Offline HSM / RAM-only |

|---|---|---|

| Storage | Encrypted cloud, persistent | Volatile RAM, no persistence |

| Data Control | Third-party server | User only |

| Interoperability | Proprietary apps | Universal (key, NFC, HSM) |

| Attack Surface | High (cloud, APIs, browser) | Near-zero — full air-gap |

| Sovereignty | Low | Total |

⮞ Summary — Cloud vs Offline HSM

- Cloud models centralise secrets and create systemic dependency.

- The HSM/RAM-only approach returns full control to the user.

- Result: sovereignty, security, and GDPR/NIS2 compliance.

FIDO vs Zero Trust — Authentication and Sovereignty

The Zero Trust paradigm (NIST SP 800-207) enforces continuous verification but does not prescribe how authentication should occur.

FIDO partially meets these principles, while the sovereign RAM-only model fully embodies them:

never trust, never store.

| Zero Trust Principle | FIDO Implementation | Sovereign RAM-only Implementation |

|---|---|---|

| Verify explicitly | Server validates the FIDO key | Local validation via proof-of-possession |

| Assume breach | Persistent sessions | Ephemeral sessions, RAM-only |

| Least privilege | Cloud role-based access | Key segmentation per use (micro-HSM) |

| Continuous validation | Server-based session renewal | Dynamic local proof, no persistence |

| Protect data everywhere | Cloud-side encryption | Local AES-256-CBC + PGP encryption |

⮞ Summary — FIDO vs Zero Trust

- FIDO partially aligns with Zero Trust principles.

- The sovereign model fully realises them — with no cloud dependency.

- Result: a cryptologic, sovereign, RAM-only Zero Trust architecture.

FIDO Is Not an Offline System — Scientific Distinction Between “Hardware Authenticator” and Sovereign HSM

The term “hardware” in the FIDO/WebAuthn framework is often misunderstood as implying full cryptographic autonomy.

In reality, a FIDO2 key performs local cryptographic operations but still depends on a software and server environment (browser, OS, identity provider) to initiate and validate authentication.

Without this software chain, the key is inert — no authentication, signing, or verification is possible.

It is therefore not a true air-gapped system but rather an “offline-assisted” one.

FIDO Model — Doctrinal Diagram

- Remote server (Relying Party): generates and validates the cryptographic challenge.

- Client (browser or OS): carries the challenge via the WebAuthn API.

- Hardware authenticator (FIDO key): signs the challenge using its non-exportable private key.

Thus, even though the FIDO key is physical, it remains dependent on a client–server protocol.

This architecture excludes true cryptographic sovereignty — unlike EviCore sovereign NFC HSMs used by PassCypher.

Doctrinal Comparison — The Five Passwordless Authentication Models

To grasp the strategic reach of the sovereign model, it must be viewed across the full spectrum of passwordless architectures.

Five doctrines currently dominate the global landscape: FIDO2/WebAuthn, Federated OAuth, Hybrid Cloud, Industrial Air-Gap, and Sovereign RAM-only.

The table below outlines their structural differences.

| Model | Persistence | Dependency | Resilience | Sovereignty |

|---|---|---|---|---|

| FIDO2 / WebAuthn | Public key stored on server | Federated server / browser | Moderate (susceptible to WebAuthn exploits) | Low (cloud-dependent) |

| Federated OAuth | Persistent tokens | Third-party identity provider | Variable (provider-dependent) | Limited |

| Hybrid Cloud | Partial (local cache) | Cloud API / IAM | Moderate | Medium |

| Industrial Air-gap | None | Isolated / manual | High | Strong |

| Sovereign RAM-only (Freemindtronic) | None (zero persistence) | Zero server dependency | Structural — quantum-resilient | Total — local proof-of-possession |

⮞ Summary — Position of the Sovereign Model

The sovereign RAM-only model is the only one that eliminates persistence, server dependency, and identity federation.

It relies solely on physical proof-of-possession and embedded cryptology, ensuring complete sovereignty and structural quantum resilience.

FIDO vs PKI / Smartcard — Normative Heritage and Cryptographic Sovereignty

Before FIDO, PKI (Public Key Infrastructure) and Smartcards already formed the backbone of strong authentication.

Guided by standards such as ISO/IEC 29115 and NIST SP 800-63B, they relied on proof-of-possession and hierarchical public key management.

While FIDO2/WebAuthn sought to modernise this legacy by removing passwords, it did so at the cost of increased browser and server dependency.

The sovereign RAM-only model retains PKI’s cryptologic rigour but eliminates persistence and hierarchy: keys are derived, used, and erased — without external infrastructure.

| Criterion | PKI / Smartcard | FIDO2 / WebAuthn | Sovereign RAM-only |

|---|---|---|---|

| Core Principle | Proof-of-possession via X.509 certificate | Challenge-response via browser | Offline physical proof, no hierarchy |

| Architecture | Hierarchical (CA / RA) | Client-server / browser | Autonomous, fully local |

| Persistence | Key stored on card | Public key stored on server | None — ephemeral in volatile memory |

| Interoperability | ISO 7816, PKCS#11 | WebAuthn / proprietary APIs | Universal (PGP, AES, NFC, HSM) |

| Normative Compliance | ISO 29115, NIST SP 800-63B | Partial (WebAuthn, W3C) | Structural — compliant with ISO/NIST frameworks without dependency |

| Sovereignty | High (national cards) | Low (FIDO vendors / cloud) | Total (local, non-hierarchical, RAM-only) |

↪ Heritage and Doctrinal Evolution

The RAM-only sovereign model does not reject PKI; it preserves its proof-of-possession principle while removing hierarchical dependency and persistent storage.

Where FIDO reinterprets PKI through the browser, the sovereign model transcends it — internalising cryptology, replacing hierarchy with local proof, and erasing stored secrets permanently.

⮞ Summary — FIDO vs PKI / Smartcard

- PKI ensures trust through hierarchy, FIDO through browsers, and the sovereign model through direct possession.

- RAM-only inherits ISO/NIST cryptographic discipline — but without servers, CAs, or persistence.

- Result: a post-PKI authentication paradigm — universal, sovereign, and structurally quantum-resilient.

FIDO/WebAuthn vs Username + Password + TOTP — Security, Sovereignty & Resilience

To clarify the debate, this section compares FIDO/WebAuthn with the traditional username + password + TOTP schema, adding the sovereign RAM-only reference.

It evaluates phishing resistance, attack surface, cloud dependency, and execution speed — critical factors in high-security environments such as defence, healthcare, finance, and energy.

🔹 Quick Definitions

- FIDO/WebAuthn: public-key authentication (client/server) reliant on browsers and registration servers.

- ID + Password + TOTP: traditional model using static credentials and time-based OTP — simple but vulnerable to MITM and phishing.

- Sovereign RAM-only (PassCypher HSM PGP): local proof-of-possession with ephemeral cryptology executed in volatile memory — no server, no cloud, no persistence.

| Criterion | FIDO2 / WebAuthn | Username + Password + TOTP | Sovereign RAM-only (PassCypher HSM PGP) |

|---|---|---|---|

| Phishing Resistance | ✅ Origin-bound (phishing-resistant) | ⚠️ OTP phishable (MITM, MFA fatigue) | ✅ Local validation — no browser dependency |

| Attack Surface | Browser, extensions, registration servers | Brute force, credential stuffing, OTP interception | Total air-gap, local RAM challenge |

| Cloud / Federation Dependency | ⚠️ Mandatory registration server | 🛠️ Varies by IAM | ❌ None — fully offline operation |

| Persistent Secret | Public key stored server-side | Password + shared OTP secret | ✅ Ephemeral in RAM — zero persistence |

| User Experience (UX) | Good — browser-native integration | Slower — manual password & TOTP entry | Ultra-fluid: 2–3 clicks (ID + Password) + 1 click for TOTP. Full authentication ≈ under 4s — no typing, no network exposure. |

| Sovereignty / Neutrality | ⚠️ Browser and FIDO server dependent | 🛠️ Medium (self-hostable but persistent) | ✅ Total — independent, offline, local |

| Compliance & Traceability | Server-side WebAuthn logs / metadata | Access logs, reusable OTPs | GDPR/NIS2-compliant — no stored or transmitted data |

| Quantum Resilience | Algorithm-dependent | Low — reusable secrets | ✅ Structural — nothing to decrypt post-use |

| Operational Cost | FIDO keys + IAM integration | Low but high user maintenance | Local NFC HSM — one-time cost, zero server maintenance |

🔹 Operational Analysis

Manual entry of username, password, and TOTP takes on average 12–20 seconds, with a high risk of human error.

In contrast, PassCypher HSM PGP automates these steps through embedded cryptology and local proof-of-possession:

2–3 clicks for ID + password, plus a third click for TOTP — full authentication in under 4 seconds, with no typing or network exposure.

⮞ Summary — Advantage of the Sovereign Model

- FIDO removes passwords but depends on browsers and identity servers.

- TOTP adds temporal security but remains vulnerable to interception and MFA fatigue.

- PassCypher HSM PGP unites speed, sovereignty, and structural security: air-gap, zero persistence, hardware proof.

✓ Sovereign Recommendations

- Replace manual password/TOTP entry with a RAM-only HSM module for automated authentication.

- Adopt an ephemeral-first policy: derive → execute → destroy instantly in volatile memory.

- Eliminate browser and extension dependencies — validate identities locally via air-gap.

- Quantify performance gains and human error reduction in critical architectures.

FIDO Hardware with Biometrics (Fingerprint) vs NFC HSM PassCypher — Technical Comparison

Some modern FIDO keys integrate an on-device biometric sensor (match-on-device) to reduce the risk of misuse by third parties.

While this enhancement improves usability, it does not remove the software dependency (WebAuthn, OS, firmware) nor the persistence of private keys stored in the Secure Element.

In contrast, the NFC HSM PassCypher devices combine physical possession, configurable multifactor authentication, and segmented RAM-only architecture, ensuring total independence from server infrastructures.

Verifiable Technical Points

- Match-on-device: Fingerprints are verified locally within the secure element. Templates are not exported but remain bound to proprietary firmware.

- Fallback PIN: When biometric verification fails, a PIN or recovery phrase is required to access the key.

- Liveness / Anti-spoofing: Resistance to fingerprint spoofing varies by manufacturer. Liveness detection algorithms are not standardised nor always disclosed.

- Credential Persistence: FIDO private keys are stored permanently inside a secure element — they persist after usage.

- Interface Dependency: FIDO relies on WebAuthn and requires a server interaction for validation, preventing full air-gap operation.

Comparative Table

| Criterion | Biometric FIDO Keys | NFC HSM PassCypher |

|---|---|---|

| Secret Storage | Persistent in secure element ⚠️ | Segmented AES-256-CBC encryption; volatile keys erased after execution |

| Biometrics | Match-on-device; local template; fallback PIN. Liveness check varies by vendor; methods are not standardised or always disclosed. | 🛠️ Managed via NFC smartphone; combinable with contextual factors (e.g., geolocation zone). |

| Storage Capacity | Limited credentials (typically 10–100 depending on firmware) | Up to 100 secret labels (e.g. 50 TOTP + 50 ID/Password pairs) |

| Air-gap Capability | No — requires browser, OS, and WebAuthn server | Yes — fully offline architecture, zero network dependency |

| MFA Policies | Fixed by manufacturer: biometrics + PIN | Fully customisable: up to 15 factors and 9 trust criteria per secret |

| Post-compromise Resilience | Residual risk if device and PIN are compromised | No persistent data after session (RAM-only) |

| Cryptographic Transparency | Proprietary firmware and algorithms | Documented and auditable algorithms (EviCore / PassCypher) |

| UX / User Friction | Requires WebAuthn + browser + OS; fallback PIN required | 🆗 TOTP: manual PIN entry displayed on Android NFC app (standard OTP behaviour). ✅ ID + Password: contactless auto-fill secured by NFC pairing between smartphone and Chromium browser. Click field → encrypted request → NFC pass → field auto-filled. |

Factual Conclusion

Biometric FIDO keys improve ergonomics and reduce casual misuse, but they do not alter the persistent nature of the model.

NFC HSM PassCypher, with their RAM-only operation, segmented cryptography, and zero server dependency, deliver a sovereign, auditable, and contextual solution for strong authentication without external trust.

Comparative UX Friction — Hardware Level

Ease of use is a strategic factor in authentication adoption. The following table compares hardware devices based on friction level, software dependency, and offline capability.

| Hardware System | User Friction Level | Usage Details |

|---|---|---|

| FIDO Key (no biometrics) | ⚠️ High | Requires browser + WebAuthn server + physical button. No local control. |

| FIDO Key with Biometrics | 🟡 Medium | Local biometric + fallback PIN; depends on firmware and browser integration. |

| Integrated TPM (PC) | ⚠️ High | Transparent for user but system-bound, non-portable, not air-gapped. |

| Standard USB HSM | 🟡 Medium | Requires insertion, third-party software, and often a password. Limited customisation. |

| Smartcard / Chip Card | ⚠️ High | Needs physical reader, PIN, and middleware. High friction outside managed environments. |

| NFC HSM PassCypher | ✅ Low to None | Contactless use; automatic ID/Password filling; manual PIN for TOTP (standard OTP behaviour). |

Strategic Reading

- TOTP: Manual PIN entry is universal across OTP systems (Google Authenticator, YubiKey, etc.). PassCypher maintains this logic — but fully offline and RAM-only.

- ID + Password: PassCypher uniquely provides contactless auto-login secured by cryptographic pairing between NFC smartphone and Chromium browser.

- Air-gap: All other systems depend on an OS, browser, or server. PassCypher is the only one that operates in a 100% offline mode, including for auto-fill operations.

⮞ Summary

PassCypher NFC HSM achieves the lowest friction level possible for a sovereign, secure, and multifactor authentication system.

No other hardware model combines:

- RAM-only execution

- Contactless auto-login

- Up to 15 configurable factors

- Zero server dependency

- Fluid UX on Android and PC

Sovereign Multifactor Authentication — The PassCypher NFC HSM Model

Beyond a hardware comparison, the PassCypher NFC HSM model, based on EviCore NFC HSM technology, embodies a true sovereign multifactor authentication doctrine.

It is founded on segmented cryptology and volatile memory, where each secret acts as an autonomous entity protected by encapsulated AES-256-CBC encryption layers.

Each derivation depends on contextual, physical, and logical criteria.

Even if one factor is compromised, the secret remains indecipherable without full reconstruction of the segmented key.

Architecture — 15 Modular Factors

Each NFC HSM PassCypher module can combine up to 15 authentication factors, including 9 configurable dynamic trust criteria per secret.

This granularity surpasses FIDO, TPM, and PKI standards, granting the user verifiable, sovereign control over their access policies.

| Factor | Description | Purpose |

|---|---|---|

| 1️⃣ NFC Pairing Key | Authenticates the Android terminal using a unique pairing key. | Initial HSM access. |

| 2️⃣ Anti-counterfeit Key | Hardware ECC BLS12-381 128-bit key integrated in silicon. | HSM authenticity and exchange integrity. |

| 3️⃣ Administrator Password | Protects configuration and access policies. | Hierarchical control. |

| 4️⃣ User Password / Biometric | Local biometric or cognitive factor on NFC smartphone. | Interactive user validation. |

| 5–13️⃣ Contextual Factors | Up to 9 per secret: geolocation, BSSID, secondary password, device fingerprint, barcode, phone ID, QR code, time condition, NFC tap. | Dynamic multi-context protection. |

| 14️⃣ Segmented AES-256-CBC Encryption | Encapsulation of each factor within a segmented key. | Total cryptographic isolation. |

| 15️⃣ RAM-only Erasure | Instant destruction of derived keys post-use. | Removes post-session attack vectors. |

Cryptographic Doctrine — Segmented Key Encapsulation

The system is based on independent cryptographic segments, where each trust label is encapsulated and derived from the main key.

No session key exists outside volatile memory, guaranteeing non-reproducibility and non-persistence of secrets.

Cryptographic Outcomes

- PGP AES-256-CBC encapsulation of each segment

- No data persisted outside volatile memory

- Combinatorial multifactor authentication

- Native protection against cloning and reverse engineering

- Post-quantum resilience by segmented design

This architecture positions PassCypher NFC HSM as the first truly sovereign, auditable, and non-persistent authentication model —

fully operational without servers or external trust infrastructures.

It defines a new benchmark for post-quantum security and sovereign passwordless standardisation.

Zero Trust, Compliance, and Sovereignty in Passwordless Authentication

The sovereign passwordless model does not oppose the Zero Trust paradigm — it extends it.

Designed for environments where verification, segmentation, and non-persistence are essential, it translates the principles of NIST SP 800-207 into a hardware-based, disconnected logic.

| Zero Trust Principle (NIST) | Sovereign Implementation |

|---|---|

| Verify explicitly | Local proof-of-possession via physical key |

| Assume breach | Ephemeral RAM-only sessions — instant destruction |

| Least privilege | Keys segmented by purpose (micro-HSM) |

| Continuous evaluation | Dynamic authentication without persistent sessions |

| Protect data everywhere | Embedded AES-256-CBC / PGP encryption — off-cloud |

| Visibility and analytics | Local audit without persistent logs — RAM-only traceability |

⮞ Summary — Institutional Compliance

The sovereign model is inherently compliant with GDPR, NIS2, DORA and ISO/IEC 27001 frameworks:

no data is exported, retained, or synchronised.

It exceeds Zero Trust principles by eliminating persistence itself and ensuring local traceability without network exposure.

Passwordless Timeline — From FIDO to Cryptologic Sovereignty

- 2009: Creation of the FIDO Alliance.

- 2014: Standardisation of FIDO UAF/U2F.

- 2015: Freemindtronic Andorra 🇦🇩 launches the first NFC HSM PassCypher — an offline, passwordless authentication system based on proof-of-physical-possession.

A foundational milestone in the emergence of a sovereign civilian model. - 2017: Integration of the WebAuthn standard within the W3C.

- 2020: Introduction of passkeys (Apple/Google) and the first major cloud dependencies.

- 2021: EviCypher — an authentication system using segmented cryptographic keys — wins the Gold Medal at the Geneva International Inventions Exhibition.

Based on cryptographic fragmentation and volatile memory, it becomes the core technology powering PassCypher NFC HSM and PassCypher HSM PGP ecosystems. - 2021: PassCypher NFC HSM receives the Most Innovative Hardware Password Manager award at the RSA Conference 2021 Global InfoSec Awards, confirming the maturity of the civilian offline model.

- 2022: Presentation at Eurosatory 2022 of a version dedicated to sovereign and defense use —

the PassCypher HSM PGP, featuring RAM-only architecture and EviCypher segmented cryptography, offering structural quantum resilience. - 2023: Public identification of vulnerabilities in WebAuthn, OAuth, and passkeys highlights the necessity of a truly sovereign offline model.

- 2026: PassCypher is selected as an Intersec Awards finalist in Dubai, recognised as the Best Cybersecurity Solution for its civilian RAM-only sovereign model.

⮞ Summary — The Path Toward Cryptologic Sovereignty

From 2015 to 2026, Freemindtronic Andorra 🇦🇩 has built a sovereign continuum of innovation:

the invention of the NFC HSM PassCypher (civilian), the EviCypher technological foundation (Geneva Gold Medal 2021), international recognition (RSA 2021),

the RAM-only sovereign defense model (Eurosatory 2022), and institutional consecration (Intersec 2026).

This trajectory establishes the sovereign passwordless doctrine as a dual-use standard — civil and defense — based on proof-of-possession and segmented volatile cryptology.

Interoperability and Sovereign Migration

Organisations can progressively adopt the sovereign model without disruption.

Migration occurs in three phases:

hybrid (FIDO + local coexistence), air-gapped (offline validation), then sovereign (RAM-only).

Integrated NFC and HSM modules ensure backward compatibility while eliminating cloud dependencies.

✓ Sovereign Migration Methodology

- Identify cloud dependencies and OAuth federations.

- Introduce local PassCypher modules (HSM/NFC).

- Activate local proof-of-possession for critical access.

- Remove remaining synchronisations and persistence layers.

- Validate GDPR/NIS2 compliance through sovereign audit.

This model ensures backward compatibility, operational continuity, and a smooth transition toward cryptologic sovereignty.

Weak Signals — Quantum and AI

The acceleration of quantum computing and generative AI introduces unprecedented security challenges.

The sovereign model distinguishes itself through intrinsic resilience — it does not rely on computational strength but on the controlled disappearance of the secret.

- Quantum Threats: Persistent PKI architectures become vulnerable to factorisation attacks.

- AI-driven Attacks: Biometric systems can be bypassed using deepfakes or synthetic models.

- Structural Resilience: The sovereign model avoids these threats by design — there is nothing to decrypt or reproduce.

⮞ Summary — Post-Quantum Doctrine

True resistance does not emerge from a new post-quantum algorithm, but from a philosophy:

the principle of the ephemeral secret.

This concept could inspire future European and international standards for sovereign passwordless authentication.

Official and Scientific Definitions of Passwordless

Understanding the term passwordless requires distinguishing between institutional definitions (NIST, ISO, Microsoft) and the scientific foundations of authentication.

These definitions demonstrate that passwordless authentication is not a product, but a method — based on proof of possession, proof of knowledge, and proof of existence of the user.

🔹 NIST SP 800-63B Definition

According to NIST SP 800-63B — Digital Identity Guidelines:

“Authentication establishes confidence in the identities of users presented electronically to an information system. Each authentication factor is based on something the subscriber knows, has, or is.”

In other words, authentication relies on three factor types:

- Something you know — knowledge: a secret, PIN, or passphrase.

- Something you have — possession: a token, card, or hardware key.

- Something you are — inherence: a biometric or physical trait.

🔹 ISO/IEC 29115:2013 Definition

The ISO/IEC 29115 defines the Entity Authentication Assurance Framework (EAAF), which specifies four assurance levels (IAL, AAL, FAL) based on factor strength and independence.

AAL3 represents multi-factor passwordless authentication combining possession and inherence through a secure hardware token.

The PassCypher model aligns with the AAL3 logic — with no persistence or server dependency.

🔹 Microsoft Definition — Passwordless Authentication

From Microsoft Entra Identity documentation:

“Passwordless authentication replaces passwords with strong two-factor credentials resistant to phishing and replay attacks.”

However, these implementations still rely on cloud identity services and federated trust models — limiting sovereignty.

🔹 Doctrinal Synthesis

All definitions converge on one point:

Passwordless does not mean “without secret,” but rather “without persistent password.”

In a sovereign model, trust is local — proof is rooted in physical possession and ephemeral cryptology, not centralised identity.

⮞ Summary — Official Definitions

- NIST defines three factors: know / have / are.

- ISO 29115 formalises AAL3 as the reference for passwordless assurance.

- Microsoft describes a phishing-resistant model, but still cloud-federated.

- The Freemindtronic sovereign model transcends these by eliminating persistence and network dependency.

Sovereign Glossary (Enriched)

This glossary presents the key terms of sovereign passwordless authentication, founded on possession, volatility, and cryptologic independence.

| Term | Sovereign Definition | Origin / Reference |

|---|---|---|

| Passwordless | Authentication without password entry, based on possession and/or inherence, with no persistent secret. | NIST SP 800-63B / ISO 29115 |

| Sovereign Authentication | No cloud, server, or federation dependency; validated locally in volatile memory. | Freemindtronic Doctrine |

| RAM-only | All cryptographic execution occurs in volatile memory only; no persistent trace. | EviCypher (Geneva Gold Medal 2021) |

| Proof of Possession | Validation through physical object (NFC key, HSM, card) ensuring real presence. | NIST SP 800-63B |

| Segmented Key | Key divided into volatile fragments, recomposed on demand without persistence. | EviCypher / PassCypher |

| Quantum-resilient (Structural) | Resilience achieved through absence of exploitable data post-execution. | Freemindtronic Doctrine |

| Air-gapped | System physically isolated from networks, preventing remote interception. | NIST Cybersecurity Framework |

| Sovereign Zero Trust | Extension of the Zero Trust model integrating disconnection and volatility as proof mechanisms. | Freemindtronic Andorra 🇦🇩 |

| Embedded Cryptology | Encryption and signature operations executed directly on hardware (NFC, HSM, SoC). | Freemindtronic Patent FR 1656118 |

| Ephemerality (Volatility) | Automatic destruction of secrets after use; security through erasure. | Freemindtronic Andorra 🇦🇩 / RAM-only Doctrine |

⮞ Summary — Unified Terminology

This glossary defines the foundational terminology of the sovereign passwordless doctrine,

distinguishing federated passwordless models from cryptologically autonomous architectures based on possession, volatility, and non-persistence.

Frequently Asked Questions — Sovereign Passwordless Authentication

Core principle

Sovereign passwordless authentication operates entirely offline — no server, no cloud.

Verification relies on proof of possession (NFC/HSM) and RAM-only cryptology with zero persistence.

Why it matters

Trust is local, independent of any identity federation, enhancing digital sovereignty and reducing attack surfaces.

Key takeaway

Hardware validation, volatile memory execution, and zero data retention.

Important distinction

FIDO2/WebAuthn requires server registration and a federated browser.

The sovereign model performs the entire challenge in RAM, with no storage or sync.

Result

Quantum-resilient by design: after execution, nothing remains to decrypt.

Takeaway

Fewer intermediaries, more autonomy and control.

Definition

RAM-only means all cryptographic operations occur entirely in volatile memory.

Security impact

When the session ends, everything is destroyed — zero persistence, zero trace, zero reuse.

Key insight

Drastically reduces post-execution and exfiltration risks.

Principle

The user proves they physically possess a device (NFC key, HSM, or card). No memorised secret is required.

Advantage

Local hardware validation and network independence enable true sovereign passwordless authentication.

Essential idea

“What you have” replaces both passwords and federated identities.

Official framework

The NIST triad (know / have / are) is respected. ISO/IEC 29115 defines this as AAL3 (possession + inherence via hardware token).

The sovereign extension

Freemindtronic enhances this through zero persistence and RAM-only execution.

Key takeaway

Principle-level compliance, implementation-level independence.

Clear distinction

Passwordless = no entry of passwords.

Password-free = no storage of passwords.

Sovereign enhancement

Combines both: no entry, no persistence, local proof of possession.

Memorable point

Fewer dependencies, greater operational integrity.

Initial steps

- Audit cloud/OAuth dependencies.

- Deploy PassCypher NFC/HSM modules.

- Activate proof of possession for critical access.

- Remove synchronisation mechanisms.

- Validate GDPR/NIS2/DORA compliance.

Outcome

Gradual transition, continuous service, strengthened sovereignty.

Key concept

Ephemeral-first method: derive → use → destroy (RAM-only).

Core concept

Security is not only algorithmic — it’s based on the absence of exploitable material.

Mechanism

Key segmentation + volatility = no lasting secret after execution.

What to remember

Resilience through design, not brute cryptographic strength.

Main domains

Defense, Healthcare, Finance, Energy, and critical infrastructures.

Why

Need for offline operation, zero persistence, and proof of possession for compliance and exposure reduction.

Reference

Yes

The PassCypher ecosystem (NFC HSM & HSM PGP) delivers RAM-only sovereign passwordless authentication — universal, offline, cloud-free, server-free, and federation-free.

Immediate benefits

Operational sovereignty, reduced attack surface, long-term compliance.

Key message

A practical, deployable path toward sovereign passwordless authentication.

Further Reading — Deepening Sovereignty in Passwordless Authentication

To explore the strategic scope of the sovereign passwordless model in greater depth, it is essential to understand how RAM-only cryptographic architectures are reshaping cybersecurity in a lasting way.

Through its innovations, Freemindtronic Andorra 🇦🇩 illustrates a coherent continuum: invention → doctrine → recognition.

🔹 Freemindtronic Internal Resources

- Offline Password Manager — understanding the transition toward passwordless, cloud-free authentication.

- PassCypher — Intersec Awards 2026 Finalist — institutional validation of the RAM-only model.

- Best Cybersecurity Solution 2026 — comparative analysis and evaluation criteria.

- EviCypher — Geneva Gold Medal 2021 — the technological foundation of segmented cryptology.

🔹 Complementary Institutional References

- NIST SP 800-63B — Digital Identity Guidelines, baseline for multifactor authentication assurance.

- ISO/IEC 29115 — Entity Authentication Assurance Framework.

- NIST SP 800-207 — Zero Trust Architecture.

🔹 Doctrinal Perspectives

The sovereign passwordless model does more than strengthen security — it defines a universal, neutral, and interoperable trust framework.

It prefigures the emergence of a European doctrine of sovereign authentication, structured around embedded cryptology, proof of possession, and controlled volatility.

⮞ Summary — Going Further

- Explore the convergence between RAM-only and Zero Trust models.

- Analyse cryptologic sovereignty in contrast to federated identity frameworks.

- Follow the ongoing ISO/NIST standardisation of the sovereign passwordless model.

- Assess quantum and AI impacts on decentralised authentication.

Manifesto Quote on Passwordless Authentication

“Passwordless does not mean the absence of a password — it means the presence of sovereignty:

the sovereignty of the user over their identity, of cryptology over the network, and of volatile memory over persistence.”

— Jacques Gascuel, Freemindtronic Andorra 🇦🇩